Foram encontradas 50 questões.

Assinale a alternativa cujas palavras completam, correta e respectivamente, a frase.

O funcionário foi submetido a uma _________ de audiometria e se constatou que ele ouve _________, em razão do _________ de ruídos presente no local de trabalho.

Provas

Questão presente nas seguintes provas

Considere as imagens utilizadas na propaganda de um hotel

(Revista Istoé, 26.05.2010)

As imagens apresentam situações opostas, contrária, o que caracteriza a figura de linguagem da

Provas

Questão presente nas seguintes provas

Dei R$ 15,00 para pagar uma compra no valor de R$ 12,54 e recebi o troco no valor exato, totalmente em moedas, sendo que havia moedas de quatro valores diferentes, e o mesmo número de moedas de cada valor. Desse modo, é correto afirmar que no troco recebido havia

Provas

Questão presente nas seguintes provas

Assinale a frase correta de acordo com a norma padrão da língua

Provas

Questão presente nas seguintes provas

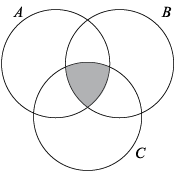

Sendo os conjuntos A= {x/x = 2m, m número inteiro positivo), B ={x/x = n2, n número inteiro positivo} e C = {x/x = 10k, K número inteiro positivo}, pode -se concluir que, dos números dados nas alternativas, o único que pertence a ( !$ A \cap B \cap C !$) região sombreada do diagrama, é

Provas

Questão presente nas seguintes provas

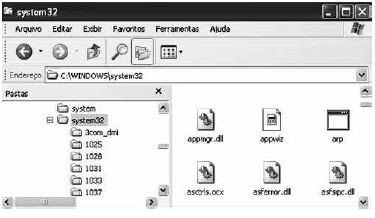

Baseando-se na tela do Windows Explorer do Windows XP, em sua configuração original, assinale a alternativa correta sobre organização e gerenciamento de arquivos, pastas e programas.

Provas

Questão presente nas seguintes provas

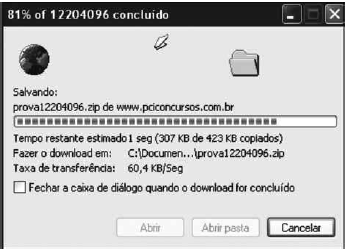

Baseando-se na figura, assinale a alternativa correta sobre transferência de arquivos utilizando-se o Internet Explorer.

Provas

Questão presente nas seguintes provas

1618777

Ano: 2010

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. Barretos-SP

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Câm. Barretos-SP

Provas:

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasPhishing Scam

Códigos maliciosos que se instalam no computador geralmente por meio de janelas do tipo pop-up que visam registrar hábitos de navegação, assim como as senhas que porventura forem digitadas, para depois enviar ao hacker que os desenvolveu, recebem o nome de

Provas

Questão presente nas seguintes provas

Dadas as proposições:

I. 3 (11- 7) !$ \ne !$ 5

II. 5.7 -2 !$ \le !$ 5.6

III. (-2) 5 !$ \ge !$ (-2)3

As negações lógicas de cada proposição são verdadeiras apenas para

Provas

Questão presente nas seguintes provas

Assinale a alternativa que completa a lacuna da afirmação sobre navegadores da Internet.

Os softwares navegadores interpretam o código__________ gerando uma resposta gráfica.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container