Foram encontradas 171 questões.

“Cloud computing", ou computação em nuvem,

revolucionou a forma como as empresas e as

pessoas consomem tecnologia, uma vez que reduz

investimentos em infraestrutura e demanda uma

menor necessidade de equipes especialistas que não

sejam relacionados ao negócio. A palavra “nuvem” do

termo em questão está relacionada a(à):

Provas

Questão presente nas seguintes provas

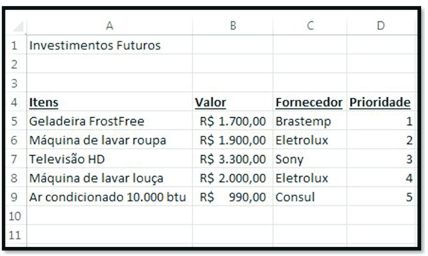

A planilha da figura que segue foi feita usando o Microsoft Excel 2013.

Qual botão da barra de ferramentas deve ser usado para mesclar as células A1 e B1 e centralizar o texto inserido nessa célula mesclada?

Provas

Questão presente nas seguintes provas

537159

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Câm. Cacoal-RO

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Câm. Cacoal-RO

Provas:

- Conceitos BásicosTerminologiaAtaque

- Análise de VulnerabilidadesPenetration Test (Pentest)

- Ataques e Golpes e AmeaçasForça Bruta

- AAA: Autenticação, Autorização e AuditoriaFalhas de Autenticação e Gerenciamento de Sessão

Um hacker de computador fez operações de ataques com base em Testes de Penetração em um servidor com o objetivo de descobrir a senha do administrador da rede. Um tipo de Teste de Penetração é:

Provas

Questão presente nas seguintes provas

O comando Linux utilizado para enviar pacotes ICMP para um determinado host e medir tempos de resposta é o:

Provas

Questão presente nas seguintes provas

Um administrador precisa instalar um equipamento compatível com o padrão IEEE que tem como características utilizar fibra ótica e funcionar a no máximo 10Mbit/s (ou 1.25 MB/s). Nesse caso, esse equipamento é do padrão IEEE 802.3

Provas

Questão presente nas seguintes provas

Uma rede de computadores possui o endereço de rede igual a 10.10.96.0 e a máscara de sub rede 255.255.224.0. O endereço de broadcast dessa rede é:

Provas

Questão presente nas seguintes provas

537155

Ano: 2018

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IBADE

Orgão: Câm. Cacoal-RO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IBADE

Orgão: Câm. Cacoal-RO

Provas:

Um técnico de rede montou um estrutura de storage utilizando RAID 5. A estrutura tem 6 HDs de 5TB cada. Nesse caso, essa estrutura tem uma área útil total de:

Provas

Questão presente nas seguintes provas

Um programador pretende construir um sistema para gerenciar protocolos que pertençam a camada 3 do modelo OSI/ISO. Um dos protocolos sobre o qual esse programa vai atuar é o:

Provas

Questão presente nas seguintes provas

Um administrador de rede vai instalar um firewall e configurá-lo para trabalhar com o protocolo SSH.Para isso, ele vai configurar, nesse firewall, a porta TCP de número:

Provas

Questão presente nas seguintes provas

537152

Ano: 2018

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBADE

Orgão: Câm. Cacoal-RO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IBADE

Orgão: Câm. Cacoal-RO

Provas:

Considere o seguinte programa escrito na linguagem C

#include <stdio.h>

main()

{int g=0,i=0,l=0,k=0;

int m,n,o;

while (i<=10)

{ m=g++;

n=+l;

o=++k;

i++;

}

printf (" m=%d n=%d o=%d ", m,n,o);}

Ao executar esse programa, os valores finais de ,e são respectivamente:

#include <stdio.h>

main()

{int g=0,i=0,l=0,k=0;

int m,n,o;

while (i<=10)

{ m=g++;

n=+l;

o=++k;

i++;

}

printf (" m=%d n=%d o=%d ", m,n,o);}

Ao executar esse programa, os valores finais de ,e são respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container