Foram encontradas 165 questões.

- Sistemas OperacionaisWindowsFuncionalidades do WindowsGerenciamento de Arquivos e PastasWindows Explorer

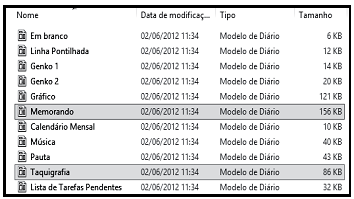

A fi gura abaixo mostra dois arquivos selecionados em uma janela do gerenciador de arquivos Windows Explorer para uso em sistema operacional Windows. Nessa janela, os arquivos estão listados no modo de exibição Detalhes:

• Clicar no primeiro arquivo (Memorando), por meio do ponteiro do mouse e manter uma tecla pressionada.

• Clicar no último arquivo desejado (Taquigrafia); com isso, somente os dois arquivos no intervalo estarão selecionados.

A tecla que deve ser mantida pressionada é:

Provas

Questão presente nas seguintes provas

O Powerpoint 2010 BR permite configurar uma apresentação de slides, utilizando diversos recursos. As figuras  e

e  representam formatos disponíveis e que são mostrados

na Faixa de

representam formatos disponíveis e que são mostrados

na Faixa de

Opções do software, quando se deseja configurar o seguinte recurso:

Opções do software, quando se deseja configurar o seguinte recurso:

Provas

Questão presente nas seguintes provas

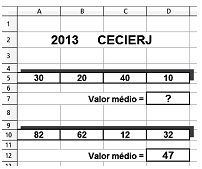

A planilha abaixo foi criada no software Calc do pacote LibreOffi ce 4.0.1:

• Foi inserida a expressão =SOMA(A5:D5) em D7.

• A célula D7 foi selecionada e, mediante os atalhos de teclado Ctrl + C e Ctrl + V, a expressão de D7 foi copiada para D12.

O valor mostrado em D7 e a expressão inserida em D12 foram, respectivamente:

Provas

Questão presente nas seguintes provas

No Outlook 2010 BR, o acionamento do ícone  tem

por finalidade encaminhar um e-mail recebido para outra ou outras

pessoas. Como alternativa, o mesmo resultado é obtido por meio

do seguinte atalho de teclado:

tem

por finalidade encaminhar um e-mail recebido para outra ou outras

pessoas. Como alternativa, o mesmo resultado é obtido por meio

do seguinte atalho de teclado:

Provas

Questão presente nas seguintes provas

Entre os tipos utilizados na criptogra?a, um é baseado em algoritmos que dependem de uma mesma chave, denominada chave secreta, que é usada tanto no processo de cifrar quanto no de decifrar o texto. Para a garantia da integridade da informação transmitida, é imprescindível que apenas o emissor e o receptor conheçam a chave. O problema desse tipo de criptogra?a é a necessidade de compartilhar a chave secreta com todos os que precisam ler a mensagem, possibilitando a alteração do documento por qualquer das partes. O esquema descrito caracteriza um tipo de criptogra?a, conhecido como de chave

Provas

Questão presente nas seguintes provas

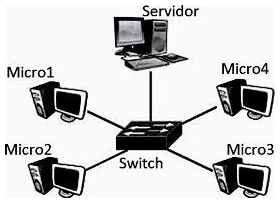

A ?gura abaixo ilustra uma topologia empregada na implementação de LANs padrão IEEE-802.3, por meio de par trançado UTP:

No caso de ocorrer pane, a máquina fica fora da rede, mas as demais permanecem operacionais. Essa topologia é conhecida por:

No caso de ocorrer pane, a máquina fica fora da rede, mas as demais permanecem operacionais. Essa topologia é conhecida por:

Provas

Questão presente nas seguintes provas

Uma sub-rede de computadores con?gurada, conforme a notação CIDR, pelo IP 165.231.120.64/27. A máscara de sub-rede e o endereço de broadcasting para essa sub-rede são, respectivamente:

Provas

Questão presente nas seguintes provas

Tendo como referência o Modelo OSI/ISO, os switches de nível 2 são dispositivos que operam na seguinte camada:

Provas

Questão presente nas seguintes provas

Para que as máquinas que integram as redes de computadores possam acessar a internet, é necessário que estejam con?guradas com um endereço IP. Nesse contexto, um endereço IP válido de classe C é:

Provas

Questão presente nas seguintes provas

De acordo com a arquitetura TCP/IP, os endereços IPv4 das classes A, B e C possuem números no primeiro octeto, compreendidos, respectivamente, entre as seguintes faixas de valores:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container