Foram encontradas 40 questões.

- Conceitos BásicosFundamentos de Segurança da Informação

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Um cliente precisa enviar uma mensagem criptografada com um algoritmo simétrico para um servidor.

Para enviar a chave simétrica para o servidor, de forma que apenas o servidor consiga ter acesso a essa chave, o cliente deve criptografá-la com a(o)

Para enviar a chave simétrica para o servidor, de forma que apenas o servidor consiga ter acesso a essa chave, o cliente deve criptografá-la com a(o)

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Segurança LógicaFerramentas Antimalware

Os programas antivírus são implantados nos sistemas operacionais para evitar a ação de softwares maliciosos.

As pragas, detectadas pelos antivírus, as quais se encontram camufladas em softwares de interesse do usuário com o objetivo de se instalar na máquina do usuário e executar uma ação maliciosa sem o conhecimento do usuário, são conhecidas como

As pragas, detectadas pelos antivírus, as quais se encontram camufladas em softwares de interesse do usuário com o objetivo de se instalar na máquina do usuário e executar uma ação maliciosa sem o conhecimento do usuário, são conhecidas como

Provas

Questão presente nas seguintes provas

A técnica de defesa em profundidade utiliza vários componentes de segurança para formar um perímetro de segurança.

O componente capaz de determinar que um ataque de inundação está sendo direcionado a um servidor é o

O componente capaz de determinar que um ataque de inundação está sendo direcionado a um servidor é o

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalAssinatura Digital

Para permitir o controle de integridade e autenticidade, uma entidade X gerou sua assinatura digital para uma mensagem antes de enviá-la para a entidade Y.

Para que a entidade Y possa verificar a validade dessa assinatura, a entidade X deve enviar também o(a)

Para que a entidade Y possa verificar a validade dessa assinatura, a entidade X deve enviar também o(a)

Provas

Questão presente nas seguintes provas

Os servidores devem optar por canais de comunicação seguros para garantir integridade, autenticidade e sigilo das informações transmitidas.

O padrão do IETF (Internet Engineering Task Force) que define uma camada de comunicação segura entre o nível de aplicação e o nível de transporte da arquitetura TCP/IP é o

O padrão do IETF (Internet Engineering Task Force) que define uma camada de comunicação segura entre o nível de aplicação e o nível de transporte da arquitetura TCP/IP é o

Provas

Questão presente nas seguintes provas

- LinuxInteroperabilidade com Windows

- Servidor de Arquivos e ImpressãoProtocolo SMB

- Servidor de Arquivos e ImpressãoSamba

O SAMBA possibilita o compartilhamento de recursos entre estações Linux e estações Windows.

Para isso, esse pacote de software implementa o protocolo de comunicação chamado

Para isso, esse pacote de software implementa o protocolo de comunicação chamado

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

Os desenvolvedores de uma empresa receberam a incumbência de elaborar duas aplicações corporativas distribuídas sobre a rede (baseada na tecnologia da Internet) que interliga as várias sedes. As características dessas aplicações são as seguintes:

• a Aplicação 1 manipula registros bancários e arquivos de clientes, sendo, portanto, bastante sensível a erros que possam ocorrer na transmissão de informações pela rede;

• a Aplicação 2 lida com informações multimídia, incluindo áudio, voz e vídeo em tempo real, com interatividade entre os usuários participantes.

Os protocolos de nível de transporte mais adequados para a Aplicação 1 e para a Aplicação 2 são, respectivamente, o

• a Aplicação 1 manipula registros bancários e arquivos de clientes, sendo, portanto, bastante sensível a erros que possam ocorrer na transmissão de informações pela rede;

• a Aplicação 2 lida com informações multimídia, incluindo áudio, voz e vídeo em tempo real, com interatividade entre os usuários participantes.

Os protocolos de nível de transporte mais adequados para a Aplicação 1 e para a Aplicação 2 são, respectivamente, o

Provas

Questão presente nas seguintes provas

Em uma rede de telefonia tradicional comutada por circuitos, o estabelecimento de uma conexão com a devida alocação exclusiva de recursos pela rede é realizado como forma de garantir a continuidade da informação resultante da(o)

Provas

Questão presente nas seguintes provas

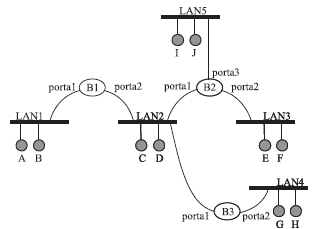

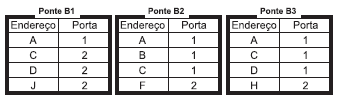

Considere o cenário ilustrado pela Figura a seguir, na qual cinco redes locais (LAN1 à LAN5) encontram-se interconectadas por três switches de nível 2 que funcionam como pontes transparentes (B1, B2 e B3).

Em um determinado instante, as tabelas de encaminhamento das pontes contêm a seguinte configuração:

Nesse instante, a estação I transmite um quadro para a estação J.

Após essa transmissão, sem considerar qualquer outra transmissão ou respostas que possam ser enviadas posteriormente,

Provas

Questão presente nas seguintes provas

- Transmissão de DadosTransmissão de Multimídia, Streaming e Voz

- Transmissão de DadosUnicast, Broadcast, Multicast

A União Internacional de Telecomunicações criou a recomendação H.323 para padronizar a transmissão de dados em sistemas de

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container