Foram encontradas 40 questões.

Provas

Para restaurar o sistema de arquivos, o administrador deve restaurar

Provas

Provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Provas

Esse subsistema

Provas

Qual o protocolo que se presta a essa tarefa?

Provas

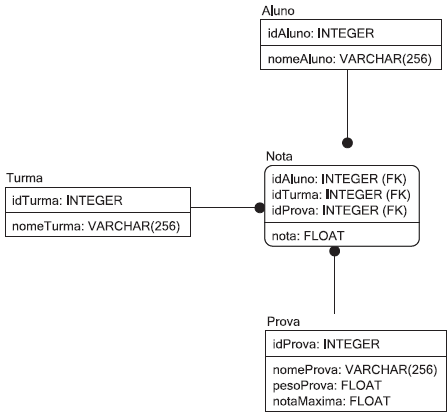

Uma faculdade decidiu alterar seu sistema acadêmico, atualmente escrito em Delphi, para aceitar uma interface Web. Para isso, decidiu adotar as tecnologias Ajax e PHP.

A primeira parte do trabalho será alterar o subsistema de avaliação, chamado de NOTAS. O modelo de dados atual desse subsistema é bastante simples, e é descrito pelo modelo diagrama a seguir, que usa a notação IDEF1X.

Os desenvolvedores do sistema NOTAS decidiram instalar o sistema em um servidor já existente, cujo nome canônico é central.faculdade.edu.br.

Para adicionar um outro nome a esse servidor, o alias notas.faculdade.edu.br, sem alterar o antigo, é possível alterar a configuração do RR que descreve esse servidor no serviço DNS, adicionando ao registro a entrada

Provas

Provas

Provas

Provas

Caderno Container