Foram encontradas 109 questões.

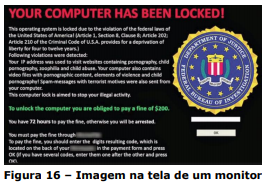

Para responder à questão, considere a Figura 16, que mostra uma imagem exibida na tela do monitor de um computador de um usuário.

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica

Em relação à criptografia, analise as assertivas abaixo:

I. A cifra de César é um exemplo de cifra de substituição.

II. O AES e o RSA são exemplos de algoritmos de chave única.

III. Se um arquivo é cifrado com a chave pública de Maria, pode ser decifrado com a chave privada de Maria, permitindo a leitura de seu conteúdo.

Quais estão corretas?

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Considerando o envio de um e-mail com assinatura digital, analise as assertivas abaixo:

I. A assinatura é realizada através da chave privada do remetente.

II. A validação da assinatura é realizada através da chave pública do remetente.

III. O AES-256 pode ser utilizado para a aplicação de assinatura digital em e-mails.

Quais estão corretas?

Provas

Analise as seguintes assertivas sobre firewalls:

I. A abordagem de lista branca também é conhecida como default-rejeita.

II. Firewalls sem estado mantêm o contexto dos pacotes que estão sendo processados.

III. A política “descartado” não permite que determinado pacote passe pelo firewall, indicando a falha à origem.

Quais estão corretas?

Provas

- Ataques e Golpes e AmeaçasMalwaresBombas Lógicas

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

Provas

Provas

Provas

- Gerenciamento de RedesSNMP: Simple Network Management Protocol

- Modelo OSIModelo OSI: Camada de Aplicação

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Provas

- AbrangênciaLAN: Local Area Network

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Em uma LAN, há dois padrões que são considerados os mais utilizados, um deles para redes cabeadas: ___________; e outro para redes sem fio: ___________.

Assinale a alternativa que completa, correta e respectivamente, as lacunas do trecho acima.

Provas

Provas

Caderno Container