Foram encontradas 80 questões.

Com base em seus conhecimentos acerca do Windows XP, analise as afirmativas abaixo:

I. Ao clicarmos no botão e posteriormente na opção

e posteriormente na opção , é apresentado um submenu, uma lista dos dez documentos recentes.

, é apresentado um submenu, uma lista dos dez documentos recentes.

II. Ao clicarmos no comando "Fonte" do menu Formatar do aplicativo , é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

III. Ao clicarmos no botão , em seguida clicarmos com o botão direito do mouse na opção,

, em seguida clicarmos com o botão direito do mouse na opção, , e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

, e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

IV. A ferramenta de sistema "Limpeza de disco" do sistema operacional Windows XP reorganiza e otimiza os arquivos de programas utilizados com mais frequência, ajudando, dessa forma, a liberar espaço na sua unidade de disco rígido.

Assinale

I. Ao clicarmos no botão

e posteriormente na opção

e posteriormente na opção , é apresentado um submenu, uma lista dos dez documentos recentes.

, é apresentado um submenu, uma lista dos dez documentos recentes. II. Ao clicarmos no comando "Fonte" do menu Formatar do aplicativo

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado. III. Ao clicarmos no botão

, em seguida clicarmos com o botão direito do mouse na opção,

, em seguida clicarmos com o botão direito do mouse na opção, , e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

, e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema". IV. A ferramenta de sistema "Limpeza de disco" do sistema operacional Windows XP reorganiza e otimiza os arquivos de programas utilizados com mais frequência, ajudando, dessa forma, a liberar espaço na sua unidade de disco rígido.

Assinale

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Um dos algoritmos assimétricos de chave pública mais amplamente utilizado baseia-se na teoria dos números primos. Seu funcionamento é descrito a seguir:

- Parte de uma premissa associado a um conceito denominado fatoração, em que é fácil multiplicar dois números primos para obter um terceiro número, mas é muito difícil recuperar os dois primos a partir daquele terceiro número. Por exemplo, os fatores primos de 3.337 são 47 e 71.

- Gerar a chave pública envolve multiplicar dois primos grandes. Derivar a chave privada a partir da chave pública envolve fatorar um grande número. Se o número for grande o suficiente e bem escolhido, então ninguém pode fazer isso em uma quantidade de tempo razoável.

Esse algoritmo é conhecido por

- Parte de uma premissa associado a um conceito denominado fatoração, em que é fácil multiplicar dois números primos para obter um terceiro número, mas é muito difícil recuperar os dois primos a partir daquele terceiro número. Por exemplo, os fatores primos de 3.337 são 47 e 71.

- Gerar a chave pública envolve multiplicar dois primos grandes. Derivar a chave privada a partir da chave pública envolve fatorar um grande número. Se o número for grande o suficiente e bem escolhido, então ninguém pode fazer isso em uma quantidade de tempo razoável.

Esse algoritmo é conhecido por

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

As tentativas de invasão às redes de computadores têm sido objeto de preocupação dos profissionais de segurança nas empresas. Uma técnica utilizada por fraudadores está caracterizada a seguir:

- Mensagens são enviadas por e-mail, que parecem ser originadas de instituições financeiras ou empresas idôneas, contêm um link falso que leva o cliente para um site também falso, mas muito parecido com o original da instituição financeira/empresa anunciada.

- O conteúdo do e-mail induz o cliente/usuário a fornecer dados pessoais e financeiros, por exemplo, por meio de falsa atualização de informações cadastrais. Nesse caso, os dados digitados pelo cliente, como, por exemplo, o número da sua agência, conta-corrente ou poupança, e senha, são capturados pelo cracker/hacker, e utilizado posteriormente.

Essa técnica é conhecida por

- Mensagens são enviadas por e-mail, que parecem ser originadas de instituições financeiras ou empresas idôneas, contêm um link falso que leva o cliente para um site também falso, mas muito parecido com o original da instituição financeira/empresa anunciada.

- O conteúdo do e-mail induz o cliente/usuário a fornecer dados pessoais e financeiros, por exemplo, por meio de falsa atualização de informações cadastrais. Nesse caso, os dados digitados pelo cliente, como, por exemplo, o número da sua agência, conta-corrente ou poupança, e senha, são capturados pelo cracker/hacker, e utilizado posteriormente.

Essa técnica é conhecida por

Provas

Questão presente nas seguintes provas

166969

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: CODESP

Provas:

A figura abaixo está relacionada à tecnologia denominada Redundant Array of Independent Disks - RAID.

O sistema RAID consiste em um conjunto de dois ou mais discos rígidos com dois objetivos básicos, descritos a seguir:

I. Tornar o sistema de disco mais rápido, acelerando o carregamento de dados do disco. Para atender a esse objetivo, é utilizada uma técnica, em que dois discos rígidos atuam como se fossem um só disco maior. Se os dois discos são de 120 GB, então o micro "pensará" que existe um disco rígido único de 240 GB instalado no micro. No momento de gravar um arquivo no disco, o sistema RAID irá dividir esse arquivo entre os dois discos rígidos, gravando metade do arquivo em um disco e a outra metade do arquivo no outro disco. Tudo isso é feito sem que o usuário perceba.

II. Tornar o sistema de disco mais seguro. Para atender a esse objetivo, é utilizada uma técnica, que faz com que o conteúdo de um disco rígido seja inteiramente copiado para outro disco rígido, de forma automática. Ou seja, o segundo disco rígido será cópia fiel do primeiro disco. Se o disco rígido principal queimar, o segundo entra em ação automaticamente.

Essas técnicas são conhecidas, respectivamente, como

O sistema RAID consiste em um conjunto de dois ou mais discos rígidos com dois objetivos básicos, descritos a seguir:

I. Tornar o sistema de disco mais rápido, acelerando o carregamento de dados do disco. Para atender a esse objetivo, é utilizada uma técnica, em que dois discos rígidos atuam como se fossem um só disco maior. Se os dois discos são de 120 GB, então o micro "pensará" que existe um disco rígido único de 240 GB instalado no micro. No momento de gravar um arquivo no disco, o sistema RAID irá dividir esse arquivo entre os dois discos rígidos, gravando metade do arquivo em um disco e a outra metade do arquivo no outro disco. Tudo isso é feito sem que o usuário perceba.

II. Tornar o sistema de disco mais seguro. Para atender a esse objetivo, é utilizada uma técnica, que faz com que o conteúdo de um disco rígido seja inteiramente copiado para outro disco rígido, de forma automática. Ou seja, o segundo disco rígido será cópia fiel do primeiro disco. Se o disco rígido principal queimar, o segundo entra em ação automaticamente.

Essas técnicas são conhecidas, respectivamente, como

Provas

Questão presente nas seguintes provas

No que diz respeito ao Modelo de Referência OSI/ISO e arquitetura TCP/IP, são protocolos da camada de rede

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoCodificação e Detecção de Erros

- Transmissão de DadosCaracterísticas de TransmissãoLatência e Jitter

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

Um sistema de comunicação possui as seguintes características:

- emprega a modalidade assíncrona, em que a largura dos bits de controle é a mesma dos bits de dados e para cada caracter é inserido um bit de start e dois de stop;

- emprega o código ASCII de 8 bits para representação das informações;

- numa determinada situação em que a taxa de transferência é de 57600 bps, é utilizado para transmitir 5 relatórios, cada um com 2000 caracteres.

Nessas condições, a eficiência desse sistema e o tempo para transmitir os relatórios são, respectivamente, aproximadamente iguais a

- emprega a modalidade assíncrona, em que a largura dos bits de controle é a mesma dos bits de dados e para cada caracter é inserido um bit de start e dois de stop;

- emprega o código ASCII de 8 bits para representação das informações;

- numa determinada situação em que a taxa de transferência é de 57600 bps, é utilizado para transmitir 5 relatórios, cada um com 2000 caracteres.

Nessas condições, a eficiência desse sistema e o tempo para transmitir os relatórios são, respectivamente, aproximadamente iguais a

Provas

Questão presente nas seguintes provas

Uma sub-rede de microcomputadores foi configurada por meio do esquema de máscara de tamanho fixo com o IP 203.197.168.160/27, de acordo com a notação CIDR. A faixa total de endereços atribuída a essa sub-rede é

Provas

Questão presente nas seguintes provas

Quando se têm instalados em um microcomputador os protocolos da arquitetura TCP/IP, automaticamente é disponibilizado um recurso que representa um programa de emulação remota, permitindo que se acesse e opere um computador a distância, como se estivesse localmente. Esse recurso é conhecido por

Provas

Questão presente nas seguintes provas

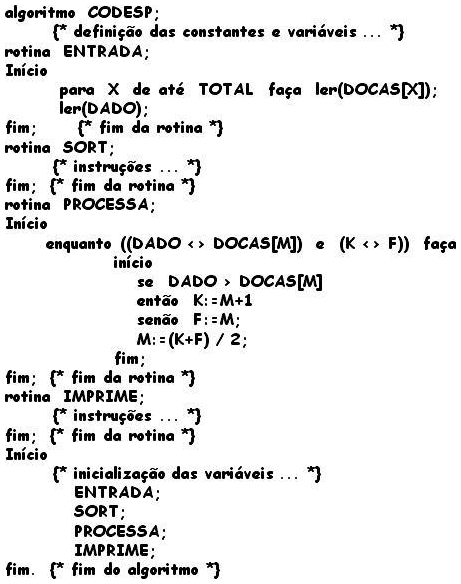

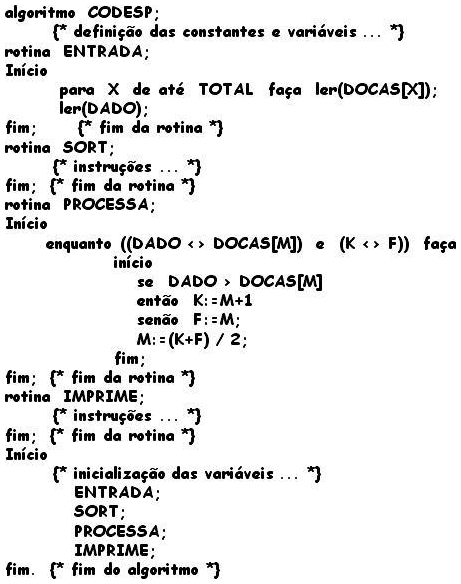

Analise o algoritmo abaixo:

Esse algoritmo constitui um exemplo de uma aplicação conhecida por

Esse algoritmo constitui um exemplo de uma aplicação conhecida por

Provas

Questão presente nas seguintes provas

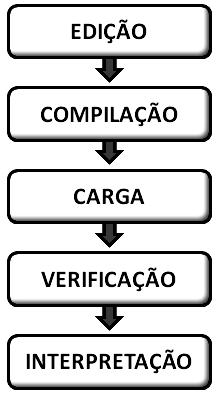

A figura abaixo mostra as cinco fases para execução de programa Java.

O processo de execução ocorre da seguinte forma:

- Na edição, o programa é criado no editor e armazenado em disco.

- Na compilação, o compilador gera um PRODUTO e o armazena em disco.

- Na carga, o carregador de classe coloca o PRODUTO na memória.

- Na verificação, o verificador que o PRODUTO é válido e não viola as restrições de segurança do Java.

- Na interpretação, o interpretador lê o PRODUTO e faz a tradução para uma linguagem que o computador pode entender, possivelmente armazenando valores de dados enquanto executa o programa.

Nesse processo, PRODUTO representa o seguinte componente:

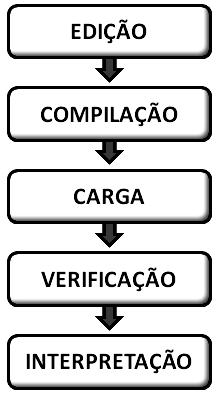

O processo de execução ocorre da seguinte forma:

- Na edição, o programa é criado no editor e armazenado em disco.

- Na compilação, o compilador gera um PRODUTO e o armazena em disco.

- Na carga, o carregador de classe coloca o PRODUTO na memória.

- Na verificação, o verificador que o PRODUTO é válido e não viola as restrições de segurança do Java.

- Na interpretação, o interpretador lê o PRODUTO e faz a tradução para uma linguagem que o computador pode entender, possivelmente armazenando valores de dados enquanto executa o programa.

Nesse processo, PRODUTO representa o seguinte componente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container