Foram encontradas 120 questões.

Julgue o item seguinte quanto a sistemas operacionais.

O gerenciador de memória é a parte do sistema operacional que gerencia, parcialmente, a hierarquia de memórias.

Provas

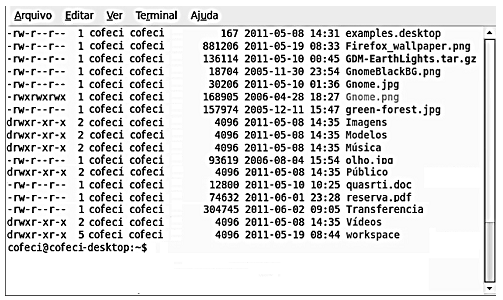

Com base na figura acima, julgue o seguinte item.

Para que o conteúdo apresentado pudesse ser exibido, foi utilizado o comando pwd.

Provas

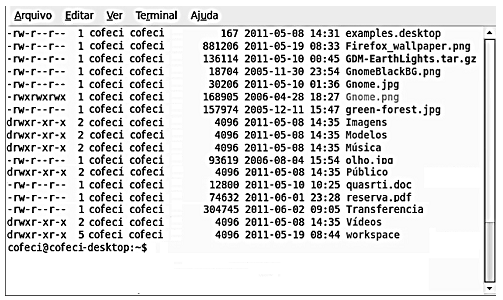

Com base na figura acima, julgue o seguinte item.

Ao digitar o comando whoami e pressionar a tecla  , a informação a ser apresentada na tela será: cofeci.

, a informação a ser apresentada na tela será: cofeci.

Provas

Com relação à instalação de softwares nos sistemas operacionais Windows e Linux, julgue o próximo item.

O utilitário yum, do Linux, é um dos recursos utilizados na instalação de software, no entanto ele é incompatível com as distribuições Linux que usam o gestor de pacotes de instalação rpm.

Provas

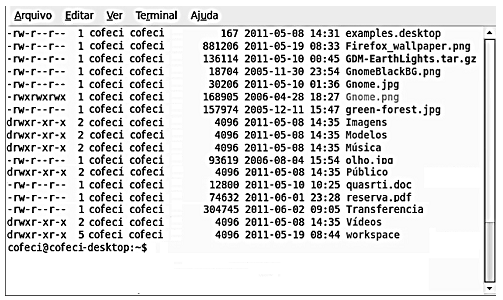

Com base na figura acima, julgue o seguinte item.

Ao digitar o comando date e pressionar a tecla  , todos os arquivos e diretórios terão suas datas alteradas para a data

atual.

, todos os arquivos e diretórios terão suas datas alteradas para a data

atual.

Provas

Com relação à administração de sistemas Windows e Unix/Linux, julgue o item subsequente.

Não é possível realizar uma instalação automática, por meio de uma rede, no sistema operacional Linux.

Provas

Com relação à instalação de softwares nos sistemas operacionais Windows e Linux, julgue o próximo item.

O Windows não permite que a instalação de programas seja realizada a partir de unidades removíveis como pen drivers.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Julgue o item seguinte quanto à VPN, aos protocolos seguros e às chaves públicas e privadas.

No processo de criptografia, tanto a chave privada quanto a chave pública deverão ser distribuídas para os diversos servidores na Internet.

Provas

Acerca dos firewalls, dos antivírus e do IDS, julgue o item que se segue.

Por não possuírem limitações, os sistemas IDS com base em assinaturas não requerem conhecimento prévio do ataque para gerar uma assinatura precisa. Eles são completamente eficientes quando se trata de novos ataques.

Provas

Julgue o item seguinte quanto à VPN, aos protocolos seguros e às chaves públicas e privadas.

Jamais se deve colocar uma VPN na mesma máquina do firewall.

Provas

Caderno Container