Foram encontradas 114 questões.

Acerca do programa de navegação Google Chrome, em sua versão mais atual, do programa de correio eletrônico Mozilla Thunderbird e do site de busca e pesquisa Google, julgue o item abaixo.

No programa de correio eletrônico Mozilla Thunderbird, é necessário configurar manualmente uma conta caso, por exemplo, o provedor de e-mail do usuário não esteja listado no banco de dados de configuração automática do Thunderbird.

No programa de correio eletrônico Mozilla Thunderbird, é necessário configurar manualmente uma conta caso, por exemplo, o provedor de e-mail do usuário não esteja listado no banco de dados de configuração automática do Thunderbird.

Provas

Questão presente nas seguintes provas

Acerca do programa de navegação Google Chrome, em sua versão mais atual, do programa de correio eletrônico Mozilla Thunderbird e do site de busca e pesquisa Google, julgue o item abaixo.

Mesmo o usuário navegando no modo anônimo do Google Chrome (navegação anônima), o navegador sempre salva o histórico de navegação, os cookies ou as informações digitadas.

Mesmo o usuário navegando no modo anônimo do Google Chrome (navegação anônima), o navegador sempre salva o histórico de navegação, os cookies ou as informações digitadas.

Provas

Questão presente nas seguintes provas

Acerca do programa de navegação Google Chrome, em

sua versão mais atual, do programa de correio eletrônico

Mozilla Thunderbird e do site de busca e pesquisa Google,

julgue o item abaixo.

Uma das principais propostas do Privacy Sandbox do Chrome é a seleção de anúncios com base na preservação da privacidade e nos interesses, ou seja, anúncios relevantes.

Uma das principais propostas do Privacy Sandbox do Chrome é a seleção de anúncios com base na preservação da privacidade e nos interesses, ou seja, anúncios relevantes.

Provas

Questão presente nas seguintes provas

2957923

Ano: 2023

Disciplina: Estatuto da Pessoa com Deficiência - Lei 13.146/2015

Banca: QUADRIX

Orgão: CRT-BA

Disciplina: Estatuto da Pessoa com Deficiência - Lei 13.146/2015

Banca: QUADRIX

Orgão: CRT-BA

Provas:

Em relação à cidadania e às relações públicas, julgue o item abaixo.

A acessibilidade às instalações físicas do CRT-BA tem o caráter único de atender às normas técnicas, desvinculando-se do caráter inclusivo aos colaboradores e usuários do serviço público.

A acessibilidade às instalações físicas do CRT-BA tem o caráter único de atender às normas técnicas, desvinculando-se do caráter inclusivo aos colaboradores e usuários do serviço público.

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O RSA é um algoritmo de criptografia assimétrica utilizado para criptografia de chave pública. Essa assimetria é fundamentada na dificuldade prática da fatoração do produto de dois números primos grandes.

O RSA é um algoritmo de criptografia assimétrica utilizado para criptografia de chave pública. Essa assimetria é fundamentada na dificuldade prática da fatoração do produto de dois números primos grandes.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

A VPN é definida como uma técnica que estabelece uma conexão não segura (sem criptografia) entre dois pontos em uma rede privada.

A VPN é definida como uma técnica que estabelece uma conexão não segura (sem criptografia) entre dois pontos em uma rede privada.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O IDS é projetado para examinar o tráfego de rede em busca de padrões de comportamento suspeitos ou maliciosos.

O IDS é projetado para examinar o tráfego de rede em busca de padrões de comportamento suspeitos ou maliciosos.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

Um firewall de aplicação é um mecanismo de segurança que tem um único objetivo: monitorar o tráfego de rede. Logo, atividades como inspecionar as solicitações de entrada não são executadas por esse tipo de mecanismo.

Um firewall de aplicação é um mecanismo de segurança que tem um único objetivo: monitorar o tráfego de rede. Logo, atividades como inspecionar as solicitações de entrada não são executadas por esse tipo de mecanismo.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O NAT é considerado uma técnica de proteção de rede de computadores que visa ocultar endereços IP internos, dificultando, dessa forma, o mapeamento da estrutura da rede por possíveis invasores.

O NAT é considerado uma técnica de proteção de rede de computadores que visa ocultar endereços IP internos, dificultando, dessa forma, o mapeamento da estrutura da rede por possíveis invasores.

Provas

Questão presente nas seguintes provas

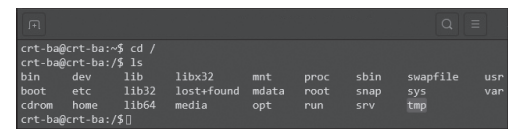

Para criar um subdiretório com o nome de backup, dentro do diretório mdata, deve-se executar o comando mkdir –p mdata/ backup.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container