Foram encontradas 253 questões.

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O RSA é um algoritmo de criptografia assimétrica utilizado para criptografia de chave pública. Essa assimetria é fundamentada na dificuldade prática da fatoração do produto de dois números primos grandes.

O RSA é um algoritmo de criptografia assimétrica utilizado para criptografia de chave pública. Essa assimetria é fundamentada na dificuldade prática da fatoração do produto de dois números primos grandes.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

A VPN é definida como uma técnica que estabelece uma conexão não segura (sem criptografia) entre dois pontos em uma rede privada.

A VPN é definida como uma técnica que estabelece uma conexão não segura (sem criptografia) entre dois pontos em uma rede privada.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O IDS é projetado para examinar o tráfego de rede em busca de padrões de comportamento suspeitos ou maliciosos.

O IDS é projetado para examinar o tráfego de rede em busca de padrões de comportamento suspeitos ou maliciosos.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

Um firewall de aplicação é um mecanismo de segurança que tem um único objetivo: monitorar o tráfego de rede. Logo, atividades como inspecionar as solicitações de entrada não são executadas por esse tipo de mecanismo.

Um firewall de aplicação é um mecanismo de segurança que tem um único objetivo: monitorar o tráfego de rede. Logo, atividades como inspecionar as solicitações de entrada não são executadas por esse tipo de mecanismo.

Provas

Questão presente nas seguintes provas

Quanto aos conceitos de proteção e segurança, julgue o item abaixo.

O NAT é considerado uma técnica de proteção de rede de computadores que visa ocultar endereços IP internos, dificultando, dessa forma, o mapeamento da estrutura da rede por possíveis invasores.

O NAT é considerado uma técnica de proteção de rede de computadores que visa ocultar endereços IP internos, dificultando, dessa forma, o mapeamento da estrutura da rede por possíveis invasores.

Provas

Questão presente nas seguintes provas

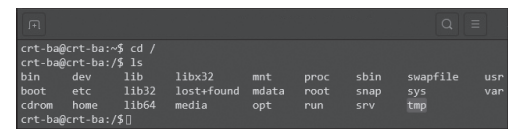

Para criar um subdiretório com o nome de backup, dentro do diretório mdata, deve-se executar o comando mkdir –p mdata/ backup.

Provas

Questão presente nas seguintes provas

O diretório /proc armazena informações do Kernel e dos processos.

Provas

Questão presente nas seguintes provas

Após a execução do comando df –h srv, será mostrado o tamanho, em bytes, do diretório srv.

Provas

Questão presente nas seguintes provas

Para mostrar a data do sistema, deve-se executar o comando date system.

Provas

Questão presente nas seguintes provas

Caso seja executado o comando pwd, será mostrado o seguinte resultado: /home/root.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container