Foram encontradas 366 questões.

Escreva V ou F conforme seja verdadeiro ou falso o que se afirma a seguir acerca de pesquisas para as quais se utiliza a ferramenta Google.

( ) Para fazer uma busca por um arquivo do tipo PDF que contenha a palavra “sabiá”, basta digitar no campo de pesquisa o seguinte: sabiá file:pdf.

( ) Para pesquisar uma frase exata, basta escrevê-la entre aspas duplas.

( ) Utilizando o sinal de subtração (–) seguido de uma palavra, obtêm-se resultados de busca sem a palavra mencionada.

( ) Para fazer uma busca no site do Detran-CE pela palavra IPVA basta digitar no campo da pesquisa o seguinte: ipva site:portal.detran.ce.gov.br.

Está correta, de cima para baixo, a seguinte sequência:

Provas

No que diz respeito à segurança de sistemas, escreva V ou F conforme seja verdadeiro ou falso o que se afirma a seguir.

( ) Um computador não conectado à Internet está imune a possíveis ataques em seu software.

( ) Engenharia Social é uma estratégia utilizada para a obtenção de informações privilegiadas de forma dissimulada em uma relação de confiança.

( ) Phishing é o envio inconveniente de e-mails comerciais que não representam ameaça ao usuário.

( ) IP Spoofing é o uso indiscriminado de e-mails maliciosos, enviados com o intuito de roubo de informações pessoais e financeiras.

Está correta, de cima para baixo, a seguinte sequência:

Provas

Provas

Escreva V ou F conforme sejam verdadeiras ou falsas as seguintes afirmações:

( ) A Intranet é uma rede privada de computadores dentro de uma organização.

( ) A Extranet é uma rede de computadores que funciona como a Intranet, porém pode ser acessada também pela Internet.

( ) HTTP e HTTPS são protocolos de comunicação utilizados na Internet, sendo o protocolo HTTP mais seguro do que o HTTPS.

( ) Proxy é um servidor que age intermediando a Internet e a rede local.

Está correta, de cima para baixo, a seguinte sequência:

Provas

Coluna I 1. Ctrl + O 2. Ctrl + H 3. Ctrl + Q 4. Ctrl + P

Coluna II ( ) Chama a caixa de diálogo Localizar e Substituir. ( ) Imprime um documento. ( ) Abre um documento. ( ) Sai do aplicativo.

A sequência correta, de cima para baixo, é:

Provas

Considerando os tipos de arquivos de computadores, relacione corretamente as extensões apresentadas a seguir com as respectivas descrições, numerando a Coluna II de acordo com a Coluna I.

Coluna I

1. SVG

2. OTT

3. OTS

4. HTM

Coluna II

( ) Arquivos de códigos para construção de páginas na web.

( ) Extensão utilizada em modelos de documentos de texto.

( ) Arquivos de imagem vetorial.

( ) Extensão utilizada para modelos de planilhas eletrônicas.

A sequência correta, de cima para baixo, é:

Provas

Provas

- Fundamentos de Sistemas OperacionaisBootBIOS, UEFI e Firmware

- LinuxInstalação do Linux

- LinuxPacotes e Atualizações no Linux

- LinuxSegurança no Linux

( ) São exemplos de formatos de pacotes de instalação de software de diferentes distribuições: deb, rpm e ymp. ( ) Mininux, muLinux e tomsrtbt são exemplos de distribuições que podem ser diretamente carregadas em um computador a partir de um disquete de 5 polegadas. ( ) Por segurança, a autenticidade e a integridade de um arquivo ISO contendo o instalador de uma distribuição podem ser verificadas a partir da soma MD5 ou SHA-256. ( ) Uma distribuição não pode ser instalada em computadores cujo firmware UEFI permita habilitar o modo “Secure Boot” pois ele enxerga o GNU/Linux como um rootkit ou outro malware.

Está correta, de cima para baixo, a seguinte sequência:

Provas

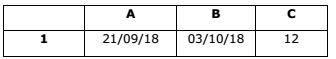

Considere o seguinte trecho de uma planilha eletrônica do Microsoft Excel 2010, onde são mostradas as colunas A, B e C e a linha 1.

Assinale a opção que corresponde à fórmula correta utilizada para o cálculo da diferença em dias entre as datas representadas nas células A1 e B1, i.e., B1 – A1, exibido na célula C1.

Provas

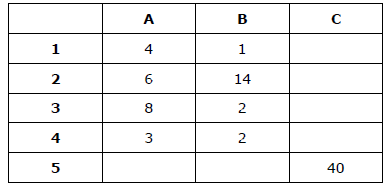

A fórmula correta utilizada para o cálculo do somatório das colunas A e B, exibido na célula C5, é

Provas

Caderno Container