Foram encontradas 60 questões.

Ao participar de um seminário de segurança cibernética, um Técnico ficou ciente que a indústria de segurança está trabalhando na popularização dos filtros de tráfego para aplicações em nuvem, incluindo serviços de segurança para aplicações web no modelo SaaS, com uma oferta cada vez mais variada e de custo acessível. Estes dispositivos são posicionados em situações estratégicas das redes locais e da nuvem, sendo capazes de detectar pequenas ou grandes anomalias, em relação ao padrão de tráfego, e disparar mecanismos de alerta, proteção ou destravamento de ataques. Um especialista em segurança afirmou que grandes empresas exploradoras da nuvem, como Amazon, Cisco, IBM e provedores de infraestrutura de nuvens públicas ou híbridas de todos os portes estão ajudando a disseminar a adoção deste tipo de dispositivo como forma de mitigação dos riscos nesse ambiente.

O dispositivo mencionado é o

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Considere o texto abaixo.

Como é quase impossível guardar na mente humana vários IPs, foram criadas as URLs. Se é mais fácil digitar www.google.com do que 216.58.219.196, é muito mais fácil digitar https://goo.gl/RJTI00 do que https://www.amazon.com/Cosmos-Spacetime-Neil-Degrasse-Tyson/dp/B00IWULSTC/ref=tmm_blu_swatch_0?_encoding=UTF8&qid=1494725737&sr =8-1.

Isso é feito pelos encurtadores de URL, que facilitam a cópia de endereços longos. O serviço faz a conversão de um número decimal − geralmente o número de identificação único para cada URL no banco de dados - para uma outra base. Assim, quanto mais caracteres um encurtador de URLs utilizar para gerar sua URL curta, mais URLs ele terá cadastradas.

(Adaptado de: https://jaymebc.blogspot.com.br/2017/06/shortener-url-encurtadores-de-url.html)

A outra base a qual o texto se refere é a base

Provas

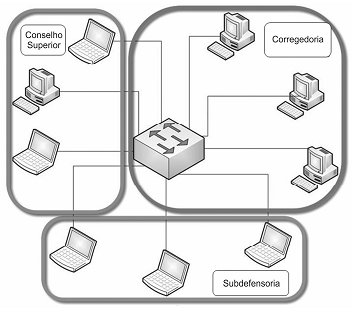

Considere, por hipótese, que a Defensoria Pública possua diversos setores conectados a uma rede local interna e teve um crescimento acelerado que impossibilitou um projeto ordenado de expansão da rede. Os funcionários de cada setor encontram-se dispersos pelos andares da sede. É necessário organizar um domínio para cada setor da Defensoria. Um Técnico sugeriu a configuração apresentada na figura abaixo.

Nesta configuração sugerida pelo Técnico, a rede interna da Defensoria é

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Provas

Considere as etapas abaixo.

1. O cliente envia um SYN para o servidor.

2. O servidor responde com um SYN-ACK ao cliente.

3. O cliente envia um ACK de volta ao servidor.

Embora estejam simplificadas, estas etapas fazem parte do estabelecimento de uma conexão entre cliente e servidor, usando um processo conhecido como three-way handshake, por meio do protocolo

Provas

- Equipamentos de RedeSwitch

- Protocolos e ServiçosAcesso ao MeioVLAN: Virtual LAN

- TCP/IPFundamentos de Roteamento

- TCP/IPSub-redes, Máscara e Endereçamento IP

Provas

- Fundamentos de ProgramaçãoAlgoritmosConceitos Básicos de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de Dados

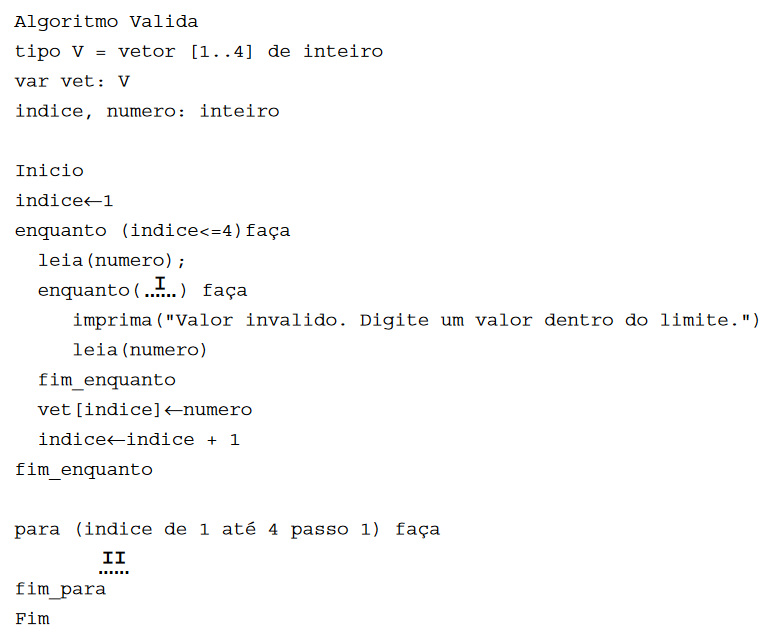

Considere o seguinte algoritmo em pseudocódigo:

Para que o algoritmo acima leia quatro valores de anos de 1900 até 2017 e os apresente na tela, a lacuna

Provas

REST é frequentemente aplicado à web services para acessar serviços na web. Uma das características do REST é que

Provas

Considere o seguinte trecho de código PHP.

<?php

$bin = sprintf( " % 08d", decbin( 26 ));

echo $bin;

?>

O código acima, ao ser executado em condições ideais, resulta em

Provas

Caderno Container