Foram encontradas 50 questões.

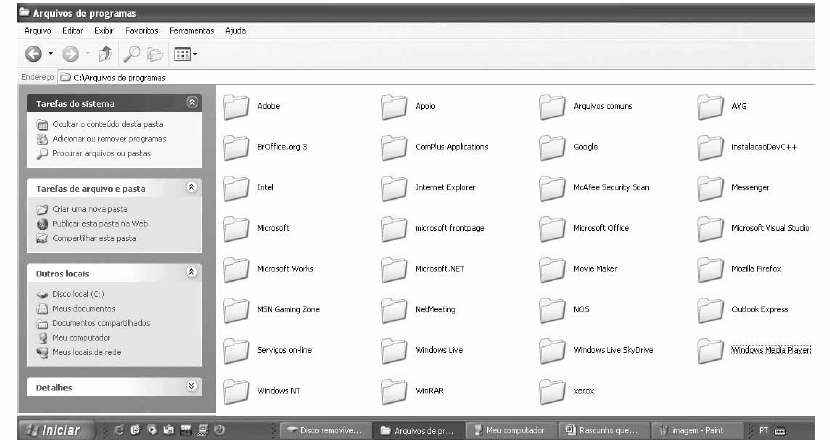

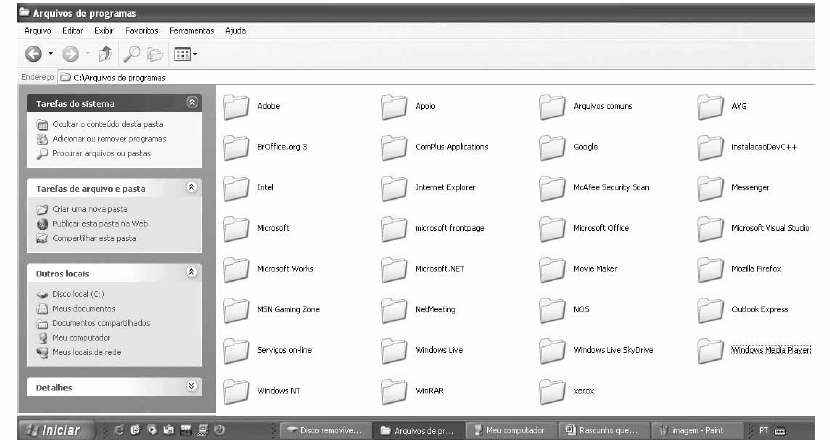

Considerando a figura acima, que ilustra uma janela do Windows Explorer do Windows XP, julgue os seguintes itens.

Para saber a quantidade de espaço em disco que determinada pasta ocupa, é suficiente clicar com o botão direito do mouse sobre a referida pasta e, na janela disponibilizada, selecionar a opção Propriedades.

Provas

Considerando a figura acima, que ilustra uma janela do Windows Explorer do Windows XP, julgue os seguintes itens.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: EMBASA

Quanto à organização e à arquitetura de computador, julgue o item abaixo.

Barramento pode ser entendido como um conjunto de caminhos que conectam as diversas partes do sistema computacional, tais como processador, memória e dispositivos de entrada e saída. Na maioria dos computadores, existem barramentos de dados, de endereços e de controle.

Provas

Acerca dos diferentes tipos de memória usadas em computadores, julgue os itens que se seguem.

Entre os vários tipos de memória usados em computadores digitais, estão a RAM (random access memory) e a PROM (programmable read only memory). A primeira é uma memória volátil de leitura e escrita, ou seja, os dados são perdidos caso o computador seja desligado; enquanto que a segunda é uma memória não volátil, gravada apenas uma vez pelo fabricante ou pelo usuário.

Provas

Acerca dos diferentes tipos de memória usadas em computadores, julgue os itens que se seguem.

As memórias possuem capacidade de armazenamento e velocidade de acesso diferentes. Uma sequência de memórias em ordem crescente de velocidade e de capacidade de armazenamento é memória secundária, memória principal, memória cache e registradores.

Provas

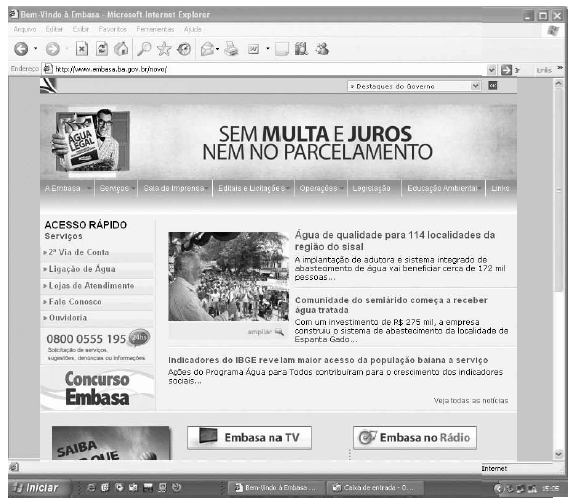

Considerando a figura acima, que ilustra uma janela do Internet Explorer 6.0 (IE6), em uma sessão de acesso à Internet, julgue os itens subsequentes.

Provas

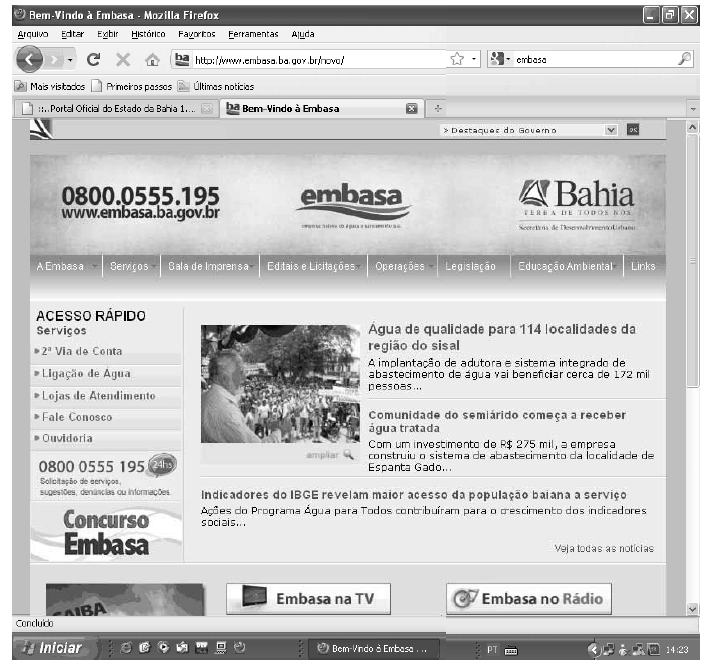

Considerando a figura acima, que ilustra uma janela do aplicativo Mozilla Firefox 3.5, em uma sessão de acesso à Internet, julgue os itens a seguir.

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAR: Autoridade Registradora

A respeito de certificação e assinatura digital, julgue os itens seguintes.

Autoridade certificadora é uma entidade que tem como função identificar e cadastrar usuários presencialmente para depois encaminhar solicitações de certificados, mantendo registros de suas operações.

Provas

A respeito de certificação e assinatura digital, julgue os itens seguintes.

Um certificado digital, ou identidade digital, pode ser utilizado em assinatura de documentos eletrônicos e de e-mail, autenticação de sítio da Internet, identificação de usuário em redes, acesso a serviços da secretaria da receita federal, transações bancárias e comércio eletrônico.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

DES (data encryption standard), 3DES, IDEA e RC6 são técnicas que utilizam criptografia de chave privada ou simétrica para a codificação e decodificação dos dados, a fim de garantir o sigilo das informações.

Provas

Caderno Container