Foram encontradas 50 questões.

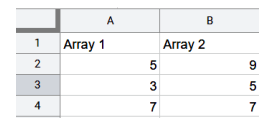

Considere os dados referentes aos dois arrays apresentados na figura abaixo:

Aplicando a seguinte fórmula:

▪ =SOMAXMY2(A2:A4;B2:B4)

O resultado será:

Provas

Questão presente nas seguintes provas

No Windows 10, temos a opção de configurar

ações de recuperação, quando um serviço falha.

Assinale a alternativa que indica corretamente as opções de configuração que podemos selecionar caso um serviço falhe, seja na primeira falha, segunda falha ou em falhas posteriores.

Assinale a alternativa que indica corretamente as opções de configuração que podemos selecionar caso um serviço falhe, seja na primeira falha, segunda falha ou em falhas posteriores.

Provas

Questão presente nas seguintes provas

Quando criamos políticas de segurança da informação, temos que nos ater aos fundamentos da segurança da informação. Como parte destes fundamentos

temos o Hexagrama Parkeriano.

Se um usuário criptografa as informações em um disco rígido e após criptografar tem o azar de perder a chave de criptografia, qual elemento da segurança da informação foi infringido?

Se um usuário criptografa as informações em um disco rígido e após criptografar tem o azar de perder a chave de criptografia, qual elemento da segurança da informação foi infringido?

Provas

Questão presente nas seguintes provas

Quando falamos em segurança da informação,

pensamos nas várias formas para deixar dados e informações seguros. Dentre as técnicas que podemos

utilizar para procurar garantir esta segurança, temos a

autenticação por biometria.

Assinale a alternativa que indica corretamente uma característica comportamental da segurança por biometria.

Assinale a alternativa que indica corretamente uma característica comportamental da segurança por biometria.

Provas

Questão presente nas seguintes provas

O OAuth 2.0 é um protocolo padrão de autorização.

Este protocolo possui alguns papéis (roles) definidos.

Em qual “role” são emitidos os “Access Token”?

Em qual “role” são emitidos os “Access Token”?

Provas

Questão presente nas seguintes provas

Na criptografia AES são realizadas operações de

transformação, com o objetivo de converter o texto

simples em um texto criptografado. Para esta transformação utiliza-se de rodadas de transformações.

Para uma chave de 32 bytes, em que rodada serão efetuadas somente as operações de SubBytes, ShiftRows e AddRoundKey?

Para uma chave de 32 bytes, em que rodada serão efetuadas somente as operações de SubBytes, ShiftRows e AddRoundKey?

Provas

Questão presente nas seguintes provas

A criptografia AES usa o algoritmo de criptografia

Rijndael, que envolve métodos de substituição e permutação para criar dados criptografados de uma mensagem, possuindo operações ou estágios para completar a criptografia. O AES utiliza o que se chama de

número de rodadas de transformação que converte o

texto simples em texto criptografado.

Quantas rodadas são necessárias para finalizar uma criptografia de uma chave de 24 bytes?

Quantas rodadas são necessárias para finalizar uma criptografia de uma chave de 24 bytes?

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaPGP: Pretty Good Privacy

Os pilares do protocolo de segurança Pretty Good

Privace (PGP) são:

Provas

Questão presente nas seguintes provas

Carlos sofreu um ataque cibernético, todos os seus

dados foram criptografados e a única mensagem que

consegue visualizar, quando vai utilizar o sistema, é:

“efetue o depósito em bitcoins para poder resgatar seus dados e não ter suas informações espalhadas pela web”.

Carlos foi infectado por um:

“efetue o depósito em bitcoins para poder resgatar seus dados e não ter suas informações espalhadas pela web”.

Carlos foi infectado por um:

Provas

Questão presente nas seguintes provas

Roberto instalou alguns softwares, que baixou de

um site nada confiável. A princípio, após a instalação,

nenhuma mudança negativa foi percebida, a não ser

que o software instalado frequentemente faz atualizações constantes, a fim de implantar código malicioso.

Com base neste cenário, Roberto pode estar sofrendo ataque de:

Com base neste cenário, Roberto pode estar sofrendo ataque de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container