Foram encontradas 50 questões.

Grafos caracterizam uma das estruturas de dados mais poderosas da computação, sendo empregados em diversos processos de negócio. Acerca do tema, analise as sentenças a seguir:

I- Em grafos não ponderados, uma busca em largura iniciada em um vértice de origem é adequada para determinar um caminho com o menor número de arestas para cada vértice alcançável.

PORQUE

II- A BFS explora os vértices em camadas de distância crescente a partir da origem, utilizando uma estrutura do tipo fila para processar primeiro os vértices descobertos mais cedo.

Analisadas as sentenças, assinale a alternativa CORRETA:

Provas

Uma equipe de desenvolvimento de um órgão público iniciará um novo módulo para atendimento digital de cidadãos, com tratamento de dados pessoais e dados pessoais sensíveis. Na fase de desenho da solução, o programador propõe: segregação de ambientes, perfis mínimos de acesso, registros de auditoria, revisão periódica de permissões e definição prévia de controles de segurança no fluxo de tratamento. Diante do exposto e à luz da legislação de proteção de dados e das boas práticas de desenvolvimento seguro, assinale é CORRETO afirmar que:

Provas

Uma aplicação web utiliza autenticação baseada em cookie de sessão e possui funcionalidade de alteração de dados cadastrais por requisição POST. O desenvolvedor identificou que, se o navegador do usuário autenticado visitar uma página maliciosa, poderá ser induzido a enviar requisições indesejadas ao sistema corporativo. Sobre o tema, uma solução para o mitigar esse risco deve ser:

Provas

Em uma API corporativa, usuários autenticados recebem um token válido após login com múltiplos fatores. Durante testes de segurança, verificou-se que um usuário comum, ao alterar manualmente o identificador de um recurso na URL, consegue consultar dados de outro setor, embora permaneça autenticado com sessão válida. Conforme o caso, a alternativa que apresenta uma solução para o problema descrito é:

Provas

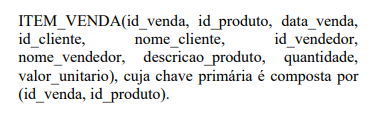

Considere, respectivamente, a relação e as regras de negócio a seguir:

• Cada id_venda identifica exatamente uma venda, com uma única data, um único cliente e um único vendedor.

• Cada id_produto identifica uma única descrição de produto.

Diante do exposto, a decomposição CORRETAMENTE adequada ao realizar a normalização até a 3FN é:

Provas

Durante a análise de requisitos de um sistema corporativo, após a identificação dos atores e dos casos de uso, a equipe de desenvolvimento precisa detalhar a ordem temporal das mensagens trocadas entre portal web, serviço de autenticação, módulo de pedidos e API de faturamento, incluindo fluxos alternativos de falha e timeout. Segundo o enunciado, o artefato UML CORRETAMENTE adequado para resolver o problema é denominado como:

Provas

Em um ambiente de interface gráfica, um módulo precisa responder a cliques, alterações de foco, entrada de teclado e notificações assíncronas vindas de serviços externos. Nesse contexto, a abordagem CORRETAMENTE compatível com esse cenário é:

Provas

Em uma lista simplesmente encadeada não ordenada, um programador recebe referência direta para um nó “p” e precisa remover o elemento imediatamente posterior a esse nó, preservando a consistência dos encadeamentos. O nó “p” não é o último da estrutura de dados manipulada. Diante do exposto, para realizar a operação desejada o programador deve:

Provas

Estruturas de dados são importantes na construção de sistemas computacionais. Conforme o tema, analise as sentenças a seguir:

I- Em uma implementação de pilha baseada em vetor, a operação de remoção do elemento do topo exige, necessariamente, o deslocamento de todos os demais elementos para preservar a disciplina LIFO.

PORQUE

II- Na pilha, o elemento removido é o último que foi inserido, razão pela qual a operação de remoção deve ocorrer sobre a extremidade lógica denominada topo.

Analisadas as sentenças, assinale a alternativa CORRETA:

Provas

Objetivando acelerar um diagnóstico, um desenvolvedor decide realizar um acesso a estação de trabalho de um usuário para instalar um script que copia bases locais e altera arquivos de configuração do equipamento, sem o consentimento desse usuário.

Para isso, ele contorna o mecanismo de autenticação da estação de trabalho. Em relação ao enunciado e baseado na legislação penal brasileira aplicável a crimes informáticos, assinale CORRETAMENTE:

Provas

Caderno Container