Foram encontradas 60 questões.

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPUDP: User Datagram Protocol

Identifique cada afirmativa a seguir como “V” se for verdadeira ou “F” se for falsa:

( ) A máscara de rede de um equipamento pode ser obtida a partir de um pedido especial ICMP.

( ) Pacotes UDP são retransmitidos automaticamente em caso de perda de pacotes.

( ) O protocolo SMTP foi estendido para permitir autenticação de clientes por parte do servidor.

A seqüência obtida, de cima para baixo, é:

Provas

- Equipamentos de RedeSwitch

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- Transmissão de DadosDomínios de Colisão e Broadcast

- Transmissão de DadosEndereço MAC

Em relação às redes de computadores e seus protocolos, analise as afirmativas a seguir:

I – O protocolo ARP serve para descobrir um endereço IP a partir de um endereço MAC.

II – Para duas máquinas com TCP/IP se falarem, uma precisa saber o endereço MAC da outra.

III – Mensagens de broadcast não são propagadas entre segmentos de rede conectados por switches nível 2.

A(s) afirmativa(s) verdadeira(s) é/são somente:

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- TCP/IPConceitos e Especificações do IP

- TCP/IPSub-redes, Máscara e Endereçamento IP

Entre as finalidades do uso de máscara de rede em TCP/IP, pode-se destacar:

Provas

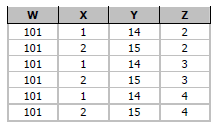

Considere a tabela a seguir.

A dependência multi-valorada possível é:

Provas

B-trees, hash e bit maps são:

Provas

- Banco de Dados RelacionalTipos de ChavesChave Candidata

- Banco de Dados RelacionalTipos de ChavesChave Primária

Considere uma tabela de banco de dados constituída por três atributos: CPF, PIS e Nome. Sabendo-se que os números de CPF e PIS são diferentes para todas as pessoas e que cada pessoa tem apenas um de cada, a melhor escolha de chaves para essa tabela seria:

Provas

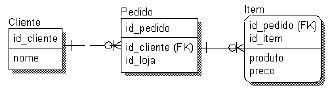

A restrição de integridade que aplica-se corretamente às eventuais tabelas derivadas do modelo ER apresentado é:

Provas

Supondo-se que o modelo ER tenha sido corretamente construído, a dependência funcional que pode ser depreendida é:

Provas

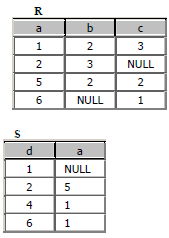

Considere as seguintes dependências funcionais sobre os atributos das tabelas R e S.

a \( \rightarrow \) b

b \( \rightarrow \) a

b \( \rightarrow \) c

a \( \rightarrow \) d

Com base nas instâncias dessas tabelas, conclui-se que o número de dependências funcionais que podem ser verdadeiras é:

Provas

Após a execução do comando SQL

delete from s

where exists (select * from s ss where ss.a=s.a)

a instância da tabela S torna-se:

Provas

Caderno Container