Foram encontradas 653 questões.

Para criar e executar um aplicativo Java podem-se considerar cinco fases. Sobre estas fases, faça a associação com suas respectivas descrições.

FASES

1 - Criando um programa

2 - Compilando um programa Java em bytecodes

3 - Carregando um programa na memória

4 - Verificação de bytecode

5 - Execução

DESCRIÇÕES

( ) Os arquivos .class são transferidos para a memória primária.

( ) Ao final desta etapa teremos apenas um arquivo com extensão .java.

( ) Em JVMs mais atuais um compilador Just in Time (JIT), como o compilador Java HotSpot da Oracle, traduz os bytecodes para a linguagem de máquina do computador subjacente.

( ) Para execução desta etapa utiliza-se o comando javac.

( ) Os bytecodes são examinados a fim de assegurar se são válidos e não violam restrições de segurança do Java.

A sequência que apresenta a associação correta é

Provas

Para a aplicação do algoritmo de pesquisa binária é necessário (a)

Provas

Sobre a complexidade dos métodos de ordenação, assinale a alternativa INCORRETA.

Provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Lista

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

Sobre listas, pilhas e filas, associe corretamente as colunas

ESTRUTURAS DE DADOS

1 - Listas Lineares

2 - Pilha

3 - Fila

DESCRIÇÕES

( ) São utilizadas quando se deseja processar itens de acordo com a ordem “primeiro-que-chega, primeiro- atendido”.

( ) Também são chamadas listas LIFO.

( ) Existe uma ordem linear, que é a “ordem de chegada”.

( ) Adequadas quando não é possível prever a demanda por memória, permitindo a manipulação de quantidades imprevisíveis de dados, de formato também imprevisível.

( ) Os itens são colocados um sobre o outro. O item inserido mais recentemente está no topo e o inserido menos recentemente no fundo.

A sequência que apresenta a associação correta é

Provas

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

- Fundamentos de ProgramaçãoComplexidade

Considere uma função com comportamento assintótico O(n3). Se para uma entrada de tamanho 20 o tempo de execução desta função é de 0.008 segundos, para uma entrada de tamanho 40 o tempo de execução será de

Provas

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

- Fundamentos de ProgramaçãoComplexidade

Tratando sobre a complexidade de algoritmos utilizase a notação g(n) = O(f (n)) para expressar que f (n) domina assintoticamente g(n). Qual das operações a seguir apresenta uma operação INVÁLIDA quando se trabalha com dominância assintótica?

Provas

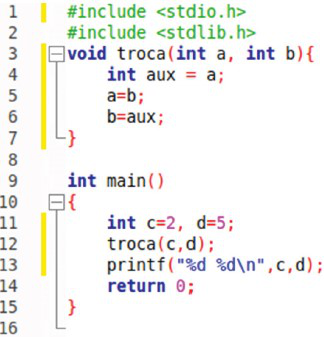

Joãozinho está aprendendo a programar. Um dos exercícios que seu professor indicou tinha o seguinte enunciado: “Desenvolva uma função em C que troque os valores de duas variáveis inteiras”. Joãozinho enviou o seguinte código como resposta:

Sobre a correção da questão, é correto afirmar que

Provas

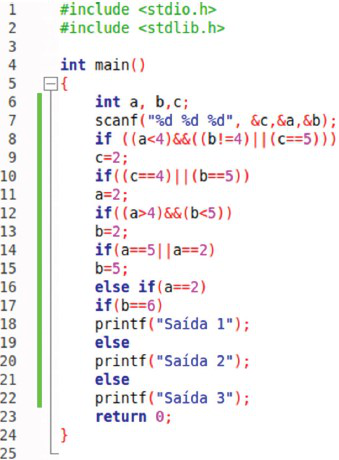

Considere o seguinte código em linguagem C.

Se digitar como entrada, nesta ordem exata, os valores 4, 2 e 5, qual a saída esperada do programa?

Provas

O Angular tem como objetivo facilitar o desenvolvimento de aplicações para a web e dispositivos móveis.

Este framework é baseado em qual linguagem?

Provas

Considerando-se a tag form do HTML, associe corretamente os atributos e valores à sua respectiva função.

ATRIBUTOS

1 - Name

2 - Method GET

3 - Method POST

4 - Action

5 - Submit

FUNÇÕES

( ) é a identificação de um formulário da página web. É possível que uma página web contenha mais de um formulário, cada qual com seus respectivos campos. Por isso, esse atributo identifica cada um dos possíveis formulários existentes.

( ) especifica a URL de destino que irá processar as informações enviadas pelo formulário. Se esse atributo não for definido, o navegador enviará os dados para a própria página HTML.

( ) caracterizado por um botão, é a instrução que executa o envio dos dados do formulário.

( ) protocolo de transferência de hipertexto, os dados são anexados na URL da página de resposta. Portanto, não é seguro, porque os dados são passados abertos, podendo ser visualizados ou modificados pelo usuário na barra de endereços do navegador, por fora do formulário.

( ) neste método, os dados são enviados pelo corpo do formulário de modo transparente ao usuário da página web que realiza a submissão. Essa é a forma mais segura de enviar os dados, já que o usuário não consegue visualizá-los nem modificá-los por fora do formulário.

A sequência correta dessa associação é

Provas

Caderno Container