Foram encontradas 50 questões.

Um conjunto de métodos numéricos utilizados para resolver equações diferenciais ordinárias, por meio da estimativa do valor da solução em ponto futuro com base na derivada da função no ponto atual, é conhecido como:

Provas

No cálculo numérico, existem aproximações numéricas para a solução de equações algébricas com única variável real que são equivalentes a encontrar um zero de uma função real apropriada. Uma variação do método de Newton que evita a necessidade de saber a derivada analítica dessa função é denominada de:

Provas

Um sistema tridiagonal de equações lineares possui matriz quadrada associada em que os únicos elementos não nulos estão na diagonal principal e nas diagonais imediatamente acima e abaixo da principal. Em cálculo numérico, o caso particular de eliminação gaussiana aplicada a essas matrizes tridiagonais é chamado de:

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

É um padrão que define formatos de certificados digitais, incluindo informações sobre chaves públicas, identidades do titular do certificado e assinaturas digitais:

Provas

Entre as alternativas abaixo, qual corresponde ao sistema de criptografia baseado na dificuldade de solução dos logaritmos discretos?

Provas

- Equipamentos de RedeRoteador

- TCP/IPSub-redes, Máscara e Endereçamento IP

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

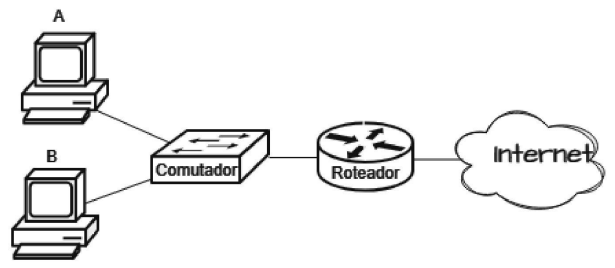

Observando a rede de computadores da figura abaixo, analise as seguintes afirmações, assinalando a alternativa CORRETA.

Provas

As técnicas de criptografia assimétrica envolvem o uso de pares de chaves, pública e privada. Entre as alternativas abaixo, qual corresponde a uma técnica assimétrica, conhecida pelo acrônimo em inglês:

Provas

Considere que um administrador de redes com o bloco de endereço 200.168.25.64/26 deseje criar duas subredes, de forma que as duas subredes tenham o mesmo número de hosts e a maior quantidade de hosts possíveis. Entre as opções abaixo, quais máscaras de rede podem ser configuradas para as duas subredes de modo a satisfazer este critério:

Provas

Considere as permissões de acesso ao arquivo ifes exibido abaixo em um sistema operacional Linux:

-rwx------ ifes

Assinale a alternativa que corresponde à permissão de acesso do arquivo ifes, após a mudança realizada pelo comando abaixo:

chmod 764 ifes

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-ES

Orgão: IF-ES

Suponha uma memória principal na qual o endereço da sua última célula é (FFFFF)16 e que cada célula desta memória armazena 16 bits. Assinale a alternativa que corresponde sequencialmente à resposta CORRETA das seguintes perguntas:

I. Qual a capacidade de armazenamento desta memória?

II. Qual o tamanho mínimo (em bits) do REM (registrador de endereçamento de memória)?

III. Qual o tamanho mínimo (em bits) do RDM (registrador de dados de memória)?

Provas

Caderno Container