Foram encontradas 50 questões.

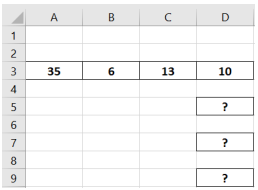

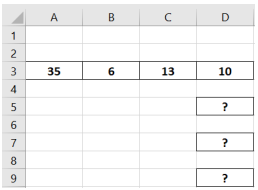

Considere a seguinte planilha produzida por um técnico de laboratório, utilizando o

Microsoft Office Excel 2019.

Nessa planilha foram realizados os procedimentos descritos a seguir:

· Na célula D5, foi inserida a fórmula =MAIOR(A3:D3;4)

· Na célula D7, foi inserida a fórmula =MENOR(A3:D3;2)

· Na célula D9, foi inserida a fórmula =SE(D5>D7;"V";"F")

Os resultados mostrados nas células D5, D7 e D9 são, respectivamente:

Nessa planilha foram realizados os procedimentos descritos a seguir:

· Na célula D5, foi inserida a fórmula =MAIOR(A3:D3;4)

· Na célula D7, foi inserida a fórmula =MENOR(A3:D3;2)

· Na célula D9, foi inserida a fórmula =SE(D5>D7;"V";"F")

Os resultados mostrados nas células D5, D7 e D9 são, respectivamente:

Provas

Questão presente nas seguintes provas

Erros de tela azul, conhecidos como Blue Screen of Death (BSoD), ocorrem quando o

Windows se depara com um problema que não consegue corrigir. Alguns códigos são exibidos

com frequência quando a tela azul aparece. Acerca desses códigos, avalie as sentenças a seguir:

I. Se na tela azul aparecer o código TFS_FILE_SYSTEM, significa que o erro foi causado pela memória RAM.

II. O código INACCESSIBLE_BOOT_DEVICE indica que o Windows não conseguiu ler o dispositivo rígido a partir do qual o sistema é inicializado.

III. O código MACHINE_CHECK_EXCEPTION indica uma falha na CPU ou na fonte de alimentação.

IV. O código DATA_BUS_ERROR indica que o erro foi causado pelo disco rígido.

É CORRETO afirmar:

I. Se na tela azul aparecer o código TFS_FILE_SYSTEM, significa que o erro foi causado pela memória RAM.

II. O código INACCESSIBLE_BOOT_DEVICE indica que o Windows não conseguiu ler o dispositivo rígido a partir do qual o sistema é inicializado.

III. O código MACHINE_CHECK_EXCEPTION indica uma falha na CPU ou na fonte de alimentação.

IV. O código DATA_BUS_ERROR indica que o erro foi causado pelo disco rígido.

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

Em 1998 ocorreu o lançamento do barramento serial universal conhecido como USB

(Universal Serial Bus), um padrão da indústria que estabelece especificações para cabos,

conectores e protocolos para conexão, comunicação e alimentação (interface) entre

computadores e periféricos. Acerca da USB, analise as afirmações a seguir:

I. A USB foi projetada para dispositivos de alta velocidade, como teclados, mouses, câmeras fotográficas, scanners, entre outros.

II. A versão 1.0 tem uma largura de banda de 1,5 Mbps, que é suficiente para teclados e mouses.

III. A versão 1.1 funciona em até 12 Mbps, que é suficiente para impressoras, câmeras digitais e muitos outros dispositivos.

IV. A versão 2.0 tem suporte para dispositivos com até 480 Mbps, que é suficiente para trabalhar com drives de disco externos, webcams de alta definição e interfaces de rede.

É CORRETO afirmar:

I. A USB foi projetada para dispositivos de alta velocidade, como teclados, mouses, câmeras fotográficas, scanners, entre outros.

II. A versão 1.0 tem uma largura de banda de 1,5 Mbps, que é suficiente para teclados e mouses.

III. A versão 1.1 funciona em até 12 Mbps, que é suficiente para impressoras, câmeras digitais e muitos outros dispositivos.

IV. A versão 2.0 tem suporte para dispositivos com até 480 Mbps, que é suficiente para trabalhar com drives de disco externos, webcams de alta definição e interfaces de rede.

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

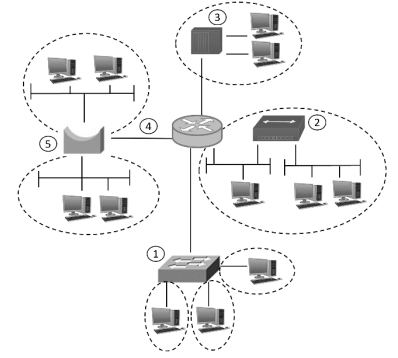

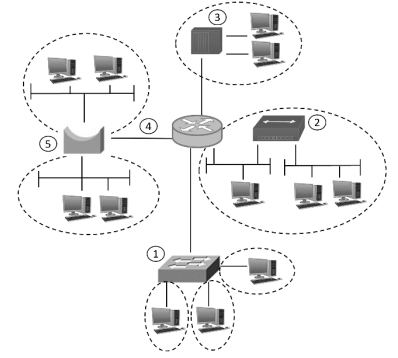

Ao transmitir informações complexas, como a exibição de todos os dispositivos e do meio

físico em uma interconexão extensa, é útil utilizar representações visuais. Um diagrama fornece

uma maneira fácil de entender a forma como eles estão conectados em uma rede extensa. Na

representação da rede a seguir, identifique os dispositivos numerados de 1 a 5 .

É CORRETO afirmar que:

É CORRETO afirmar que:

Provas

Questão presente nas seguintes provas

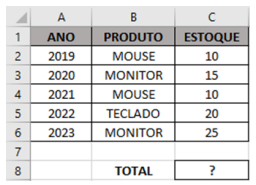

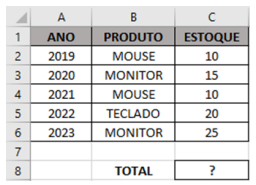

Considere a seguinte planilha produzida por um técnico de laboratório, utilizando o

Microsoft Office Excel 2019.

Qual será o resultado mostrado na célula C8, após a execução da fórmula =MÉDIASE(B2:C6;B3;C2:C6)?

Qual será o resultado mostrado na célula C8, após a execução da fórmula =MÉDIASE(B2:C6;B3;C2:C6)?

Provas

Questão presente nas seguintes provas

- LinuxAcesso Remoto no LinuxAcesso Remoto via SSH

- LinuxProcessos no Linux

- LinuxMemória no Linux

- Servidor de Arquivos e Impressão

A linha de comando do Linux é uma interface de texto que nos permite fornecer instruções

ao sistema operacional por meio de comandos. O Linux oferece uma ampla variedade de

comandos que permitem interagir com o sistema operacional, gerenciar arquivos, controlar

processos, configurar redes e muito mais. Considerando seus conhecimentos sobre os

comandos do Linux, analise as afirmações a seguir:

I. df – Mostra o identificador do usuário atual

II. free – Mostra a quantidade de memória livre e usada no sistema

III. ps – Apresenta uma tabela estática com os processos em execução no sistema

IV. lprm – Envia um arquivo para ser impresso

V. lynx - Abre um navegador web em modo texto

É CORRETO afirmar:

I. df – Mostra o identificador do usuário atual

II. free – Mostra a quantidade de memória livre e usada no sistema

III. ps – Apresenta uma tabela estática com os processos em execução no sistema

IV. lprm – Envia um arquivo para ser impresso

V. lynx - Abre um navegador web em modo texto

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

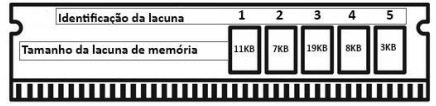

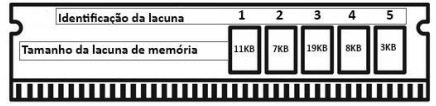

A memória principal (RAM) é um recurso importante que deve ser cuidadosamente

gerenciado. Quando a memória é designada dinamicamente, o sistema operacional deve

gerenciá-la. Áreas de memória são alocadas e liberadas continuamente. Quando processos e

espaços livres são mantidos em uma lista ordenada por endereço, vários algoritmos podem ser

usados para alocar memória para um processo. A memória a seguir é uma representação de

um sistema cuja gerência é feita através de partições variáveis, representadas por: Lacuna 1

(11 KB), Lacuna 2 (7 KB), Lacuna 3 (19 KB), Lacuna 4 (8 KB) e Lacuna 5 (3 KB).

É CORRETO afirmar que o uso do algoritmo Worst-fit para uma solicitação de 5KB utilizará a

É CORRETO afirmar que o uso do algoritmo Worst-fit para uma solicitação de 5KB utilizará a

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e Auditoria

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A criptografia é uma área da Segurança da Informação que contempla um conjunto de

técnicas para ocultar determinado dado ou informação. Em relação aos algoritmos e protocolos

de criptografia, avalie as sentenças a seguir:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

Provas

Questão presente nas seguintes provas

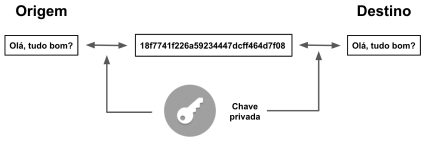

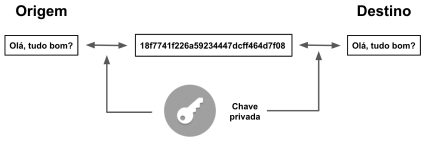

A criptografia de chave simétrica também é conhecida como secreta ou única, uma vez

que utiliza a mesma chave tanto para codificar como para decodificar informações, garantindo

a confidencialidade dos dados. Considere que um Técnico de Laboratório do Ifes deseja enviar

uma mensagem cifrada usando o algoritmo de cifra de chave simétrica. A figura a seguir ilustra

a encriptação simétrica.

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

É CORRETO afirmar que o Técnico de Laboratório do Ifes deve usar o algoritmo:

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRansomware

Cavalo de troia, trojan ou trojan-horse, é um programa que, além de executar as funções

para as quais foi aparentemente projetado, também executa outras funções, normalmente

maliciosas, e sem o conhecimento do usuário. São tipos de trojan, EXCETO:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container