Foram encontradas 70 questões.

- WindowsConfiguração e Manutenção do WindowsConfiguração de Rede (Windows)

- WindowsLinha de Comando (Windows)ipconfig

Dessas, quais podem ser utilizadas em máquinas Windows?

Provas

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

Com relação aos modelos de referência OSI e TCP/IP são feitas as seguintes afirmações:

I – O TCP/IP possui quatro camadas e o OSI sete. Eles possuem em comum apenas a camada de Aplicação.

II – O TCP/IP só tem o modo de operação não orientado a conexões na camada de rede, mas aceita os modelos orientado e não orientado a conexões na camada de transporte.

III – As camadas de Rede e de Transporte do modelo de referência OSI são compatíveis com a comunicação orientada a conexões e com a comunicação não orientada a conexões.

É correto apenas o que se afirma em

Provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoModulação e Multiplexação

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

Provas

Provas

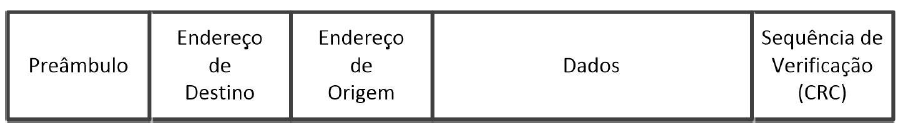

Com relação ao quadro da tecnologia Ethernet (mostrado na seguinte Figura) são apresentadas as seguintes proposições:

I – Os campos de endereços possuem 48 bits e contem os endereços MAC das máquinas de origem e de destino.

II – O campo Dados possui tamanho variável.

III – O campo de verificação contem redundâncias que permitem detectar e corrigir erros ocorridos na transmissão.

É correto apenas o que se afirma em

Provas

Um recurso disponível em muitos pontos de acesso e que é importante para aumentar a segurança de redes sem fio é a Filtragem de endereços MAC. Com relação a esse recurso são apresentadas as seguintes proposições:

I – Permite definir quais são os endereços MAC das máquinas autorizadas a se conectar a rede. Desta forma somente os computadores que possuem o endereço MAC da sua placa de rede cadastrado no roteador podem ter acesso à rede sem fio.

II – A ativação dos recursos de Filtragem por endereço MAC evita a técnica de ataque conhecida como Spoofing.

III – Para aumentar a segurança da rede sem fio, deve-se combinar a ativação da Filtragem de endereços MAC com a utilização da WEP, para que os endereços MAC dos equipamentos conectados a rede sejam transmitidos criptografados.

É correto apenas o que se afirma em

Provas

Provas

Provas

- Modelo OSIModelo OSI: Camada de Enlace

- Transmissão de DadosCSMA/CD e CSMA/CA

- Transmissão de DadosPadrões IEEE 802IEEE 802.5: Token Ring

1 – Métodos baseados em contenção

2 – Métodos de acesso coordenado sem contenção

( ) ALOHA ( ) CSMA ( ) Polling ( ) Token

A sequência correta dos números da coluna da direita, de cima para baixo, é:

Provas

Provas

Caderno Container