Foram encontradas 45 questões.

A esse respeito, observe os seguintes procedimentos:

I. aumentar o limite de arquivos abertos do sistema operacional.

II. duplicar a área de SWAP do Linux.

III. acrescentar mais HD no servidor.

IV. investigar as aplicações em busca de arquivos que são abertos e não fechados corretamente.

Assinale a alternativa que indica os procedimentos corretos para resolver ou atenuar o problema.

Provas

Provas

No que se refere aos comandos utilizados para organização e manipulação de diretórios e arquivos no Linux, as permissões dos arquivos podem ser definidas com o uso do comando chmod.

Para um arquivo que inicialmente está com as permissões -rwxrwxrwx, é correto afirmar que, ao se executar o comando chmod 755 nome_do_arquivo para o referido arquivo, as suas permissões

Provas

Provas

No Linux, o comando tar pode ser considerado o comando mais utilizado para realizar backups. Com o tar, pode-se criar backup geral, seletivo, incremental e, até mesmo, diferencial.

Com relação ao comando # tar -cf backup.tar /home/*, é correto afirmar que

Provas

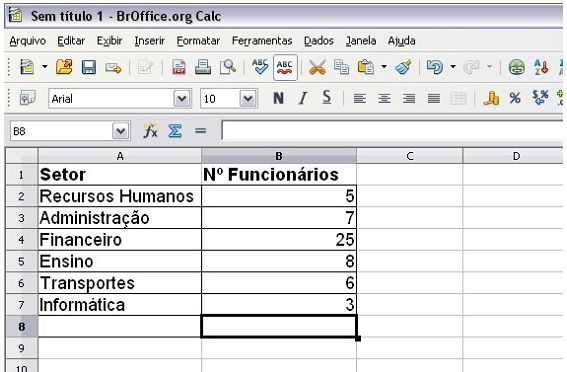

Assinale a alternativa que representa uma “fórmula" correta que deve ser digitada na célula B8 para calcular a Média de Funcionários de todos os Setores, representados (quantidade) pelos valores do intervalo B2:B7.

Provas

Provas

Na informática, um cavalo de tróia (trojan horse) é um programa, normalmente recebido como um "presente" (por exemplo, cartão virtual, álbum de fotos, protetor de tela, jogo, etc), que além de executar funções para as quais foi aparentemente projetado, também executa outras funções normalmente maliciosas e sem o conhecimento do usuário.

Assim, a função maliciosa que NÃO pode ser executada por um cavalo de tróia é o(a)

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

Provas

- Segurança de RedesProxy

- TCP/IPFundamentos de Roteamento

- Transmissão de DadosEndereço MAC

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

I. os adaptadores ethernet apresentam um número de 48 bits denominado endereço físico, ou MAC Adress, sendo que o protocolo SPX é utilizado por uma rede com TCP/IPpara traduzir endereços IPem endereços físicos.

II. o processo pelo qual um caminho de rede é escolhido para enviar pacotes para um destinatário é chamado roteamento.

III. um servidor de Proxy pode ser utilizado para conectar a rede interna de uma empresa à Internet.

Assim, a alternativa que contempla somente afirmações corretas é a seguinte:

Provas

Caderno Container