Foram encontradas 40 questões.

1335618

Ano: 2013

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SUL

Orgão: IF-SUL

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SUL

Orgão: IF-SUL

Analisando os componentes de um computador, o ______ é um tipo de conexão que permite colocar periféricos sem a necessidade de desligar o computador. __________ é um tipo de armazenamento não volátil, muito utilizada em mp3 players e pen drives. Os dispositivos de entrada permitem que o utilizador transmita informações para o computador, entre eles, citamos o(a) ______, e dispositivos de ______ permitem que enviar informações do computador para o utilizador. Os dispositivos ______ permitem que o utilizador envie informações ao computador e permitem que o computador envie informações para o usuário, podemos citar o(a) ______ como dispositivo misto.

A sequência correta de preenchimento das lacunas é

Provas

Questão presente nas seguintes provas

1334613

Ano: 2013

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SUL

Orgão: IF-SUL

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SUL

Orgão: IF-SUL

Em um computador, o __________ é todo componente físico do computador, incluindo teclado, mouse, placa mãe. O ___________ é um programa que utilizamos em um computador. Um software de ___ bits roda em um hardware de ___ bits.

A sequência correta do preenchimento das lacunas é

Provas

Questão presente nas seguintes provas

Para construir um cabo de rede e grimpar os fios no conector seguindo o padrão EIA/TIA 568B, a ordem correta da cor dos fios no conector deve ser:

Provas

Questão presente nas seguintes provas

O equivalente binário de 32 bits do endereço IP 200.32.209.10 é

Provas

Questão presente nas seguintes provas

Os roteadores monitoram as operações que ocorrem pela internet. Quando alguma operação inesperada acontece, o evento é reportado pelo ICMP (Internet Control Message Protocol), que também é utilizado para testar a internet. Existem mensagens ICMP especificas, como as mensagens _________ e _________ que foram projetadas para fins de diagnóstico de rede. Essas mensagens determinam se dois sistemas (hosts ou roteadores) podem se comunicar entre si. A mensagem _________ é usada quando um host ou um roteador não consegue localizar o destino. Quando o host ou o roteador não puder entregar um datagrama. A mensagem _________ é usada quando os datagramas forem recebidos muito mais rápido do que podem ser roteados ou processados, e o buffer vai estourar. A mensagem _________ é enviada quando um pacote é descartado porque nem todos os fragmentos que formam uma mensagem chegam ao host de destino dentro do prazo certo.

A sequência correta de preenchimento das lacunas é

Provas

Questão presente nas seguintes provas

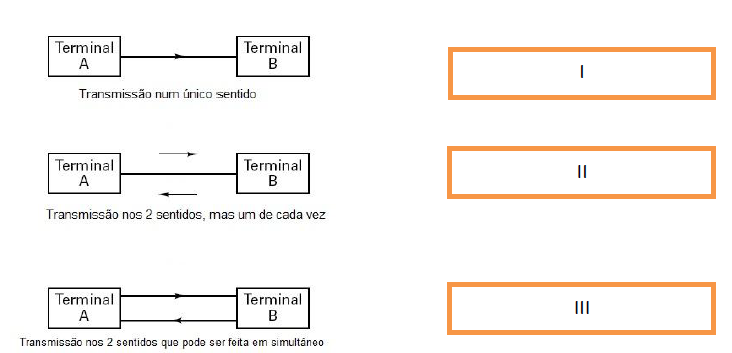

Em comunicação de dados, quando dois equipamentos necessitam trocar informações, têm-se três modos possíveis de transmissão que indicam o sentido da comunicação.

Analise a figura e preencha corretamente os modos de comunicação correspondentes.

Estão corretas as seguintes comunicações

Provas

Questão presente nas seguintes provas

As redes sem fio, diferentemente das redes cabeadas, possuem um alto nível de vulnerabilidade por mandar o sinal pelo ar. Sendo assim, diversas técnicas são utilizadas para garantir a segurança neste tipo de rede.

Com relação a essas técnicas, é correto afirmar que:

I. Service Set Identifier (SSID) é um nome que identifica uma rede sem fio em particular e é adicionado ao cabeçalho de todos os pacotes que pertencem a uma rede sem fio específica.

II. O recurso de Filtragem de Endereço MAC auxilia no aumento da segurança, permitindo que apenas as estações que possuem endereço MAC registrado tenham acesso à rede.

III. A criptografia é uma antiga técnica utilizada até hoje, cujo objetivo é cifrar mensagens de forma que só o destinatário seja capaz de entendê-las, protegendo assim as informações que são transmitidas entre remetente e destinatário.

IV. Atualmente, os algoritmos de criptografia mais utilizados são WEP, WEP2, WPA, WAP2, WPSK e WPSK2.

Estão corretas apenas as afirmativas

Provas

Questão presente nas seguintes provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

Em relação à tecnologia Bluetooth de transmissão, utilizada em redes sem fio para transmitir dados, é correto afirmar que

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisCondição de Corrida

- Fundamentos de Sistemas OperacionaisSeção Crítica (Região Crítica)

Muitas vezes em um Sistema Operacional é possível haver processos trabalhando juntos na solução de um problema e, portanto, utilizando recursos comuns. Porém, esta situação pode fazer com que os processos acabem entrando em conflito. Quando existem dois ou mais processos lendo ou escrevendo em algum recurso compartilhado cujo resultado final depende de quem o executa e quando é executado, tem-se a chamada ________________.

Uma das formas de evitar essas situações é utilizando o conceito de __________________. Esta técnica consiste em assegurar que outros processos sejam impedidos de usar um recurso compartilhado que estiver sendo alocado por outro processo. Quando um recurso computacional só pode ser utilizado por um único processo de cada vez, diz-se que este recurso determina uma __________________.

A sequência correta de preenchimento das lacunas é

A sequência correta de preenchimento das lacunas é

Provas

Questão presente nas seguintes provas

Atualmente existe o problema de esgotamento dos endereços IPs. Algumas empresas começaram a adotar o uso de NAT (Network Address Translation) para ajudar a resolver o problema.

Sobre NAT, é correto afirmar que

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container