Foram encontradas 60 questões.

É importante utilizar senhas (password) para autenticação de usuários. Para criar uma senha difícil de ser descoberta e que seja fácil de lembrar, deve-se considerar algumas características como comprimento, diversidade, complexidade, troca regular e compartilhamento. Sobre o tema, analise as assertivas abaixo:

I. Escolha palavras comuns e simples para formar sua senha.

II. Combinação de caracteres: maiúscula, minúscula, números e símbolos.

III. Senhas diferentes para cada conta.

IV. Usar gerenciadores de senha.

V. Escrever as senhas em papel ou em um arquivo digital.

Quais contribuem para uma senha forte e segura?

Provas

Das alternativas a seguir, qual NÃO é considerada um navegador de internet (Browser)?

Provas

- Segurança da InformaçãoAtaques e Golpes

- Segurança da InformaçãoVírus, Spyware e OutrosSpyware

- Segurança da InformaçãoVírus, Spyware e OutrosTrojan Horse

Existem muitas ameaças de segurança a um sistema computacional, além dos códigos maliciosos (malware). Entre os citados abaixo, qual NÃO é considerado um malware?

Provas

Sobre antivírus, é correto afirmar que:

Provas

A seguinte definição: “Consiste em um sistema centralizado que fornece serviços de armazenamento de arquivos, ou de correio eletrônico, ou mesmo de impressão”, refere-se a:

Provas

Um bit (binary digit) é representado eletronicamente por uma mudança na tensão elétrica de um circuito de um computador. O conjunto de 8 bits reunidos formam um Byte. O Byte é a forma de representar o “tamanho” dos arquivos em um computador. Quando dizemos que um arquivo possui 1 Terabyte, significa dizer que este arquivo tem 1024:

Provas

Para acessar uma página na internet pode-se digitar o endereço desejado através de uma URL, por exemplo: “https://www.youtube.com/”. Seja um endereço na internet, ou uma rede corporativa, a URL (Uniform Resource Locator) segue uma estrutura. No endereço anterior, a parte “youtube.com” corresponde ao:

Provas

Para imprimir apenas as páginas 1, 5, 6, 7, 12 e 14 de um documento com 20 páginas, é necessário informar as páginas desejadas em configurações. A forma adequada para preencher o intervalo de páginas desejado, utilizando o Word do pacote office 365, é:

Provas

No Hardware dos computadores modernos, existem conexões entre seus componentes internos, que são responsáveis, por exemplo, por enviar e receber os bits entre o teclado e a memória principal. Essas conexões entre os componentes de hardware são denominadas:

Provas

- EscritórioMicrosoft OfficeExcelVersões do ExcelExcel 365

- EscritórioMicrosoft OfficeExcelFórmulas e Funções do Excel

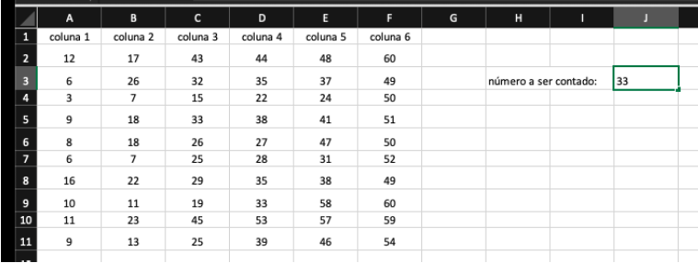

A tabela abaixo foi desenvolvida no Microsoft Excel 365. Os valores representam 10 sorteios da megasena:

Para saber quantas vezes determinado número se repete nesses sorteios, analisando todas as colunas, o número a ser contado nas colunas A, B, C, D, E e F é digitado na coluna J, linha 3, conforme a tabela. Qual a fórmula deve ser utilizada para saber quantas vezes determinado número repete?

Provas

Caderno Container