Foram encontradas 50 questões.

Em relação à linguagem SQL, assinale a opção que NÃO representa uma instrução de manipulação de dados.

Provas

Em relação ao protocolo ARP, pode-se afirmar que ele

Provas

No sistema operacional Windows XP, que comando, no Prompt, cria um novo diretório?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Um programador de software reclamou com o Serviço de Processamento de Dados de sua Organização Militar que o Servidor, o qual hospeda a aplicação que ele está desenvolvendo, encontrava-se muito lento, com tempos elevados de respostas para as consultas realizadas ao banco de dados configurado no Servidor em questão. O militar responsável pelo suporte de hardware utilizou uma ferramenta de monitoramento de desempenho no Servidor, durante a realização de testes de consultas, e obteve os seguintes parâmetros:

Utilização do Arquivo de Paginamento => 25%

Utilização do Processador => 88%

Utilização de Disco => 33%

Utilização de Memória => 38%

Para melhorar o desempenho do servidor, será necessário

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Em relação às características de uma memória de computador e sua relações entre os diversos tipos de dispositivos de armazenamento, assinale a opção correta.

Provas

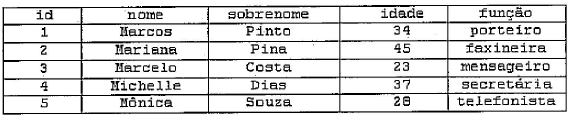

Observe a tabela a seguir.

Nome da Tabela: Empregados

Considerando a sintaxe da SQL e o nome da tabela, qual comando retornará apenas uma linha dessa tabela?

Provas

Em qual camada do modelo OSI residem os equipamentos repetidores?

Provas

- Gerenciamento de ProcessosThreadsCompartilhamento de Recursos por Threads

- Gerenciamento de ProcessosThreadsConceito de Threads

- Gerenciamento de ProcessosThreadsProcessos versus Threads

Em relação aos conceitos de Processos e threads em Sistemas Operacionais, assinale a opção correta.

Provas

Em redes que trabalham com a tecnologia FAST ETHERNET, as placas de rede utilizam qual mecanismo para detectar colisão?

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasHoax

- Certificado DigitalAssinatura Digital

Em relação à Segurança em Redes, assinale a opção que completa corretamente as colunas das sentenças abaixo.

I - "Um ataque de Denial of Service (DoS) contra uma rede de computadores afeta, primariamente, o requisito de segurança em redes."

II - "A Criptografia de chave é utilizada nos processos de assinatura digital e não necessita de compartilhamento da chave secreta entre as entidades participantes."

III - "Nos ataques de , normalmente, o atacante se faz passar por outra pessoa e utiliza meios, como uma ligação telefônica ou e-mail, para persuadir o usuário a fornecer informações ou realizar determinadas ações. ";

IV - " são e-mails que possuem conteúdos alarmantes ou falsos e que, geralmente, têm como remetente ou apontam como autora da mensagem alguma instituição, empresa importante ou órgão governamental."

Provas

Caderno Container