Foram encontradas 50 questões.

Qual a ferramenta utilizada por criminosos digitais para depurar e modificar o arquivo binário do software ou para entender o algoritmo de geração de chaves desse software?

Provas

Considere a seguinte Classe Comparacao implementada em Java.

Quais strings serão impressas no console?

Provas

Uma das formas de um atacante externo obter acesso direto a uma máquina Linux dentro de uma rede protegida por um NAT (Network Address Translation) ou um firewall é utilizando

Provas

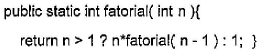

Considere o seguinte método fatorial implementado em Java.

Quais resultados esse método fatorial retornará para os seguintes valores de n: 0, 1,2,3,4e 5, respectivamente?

Provas

Ao escrever um programa em uma linguagem de alto nível, um programador precisa efetuar operações lógicas. Com base na representação de dados do tipo lógico, com relação aos operadores A e B, assinale a opção correta.

Provas

- LinguagensJava

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Abstração

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

Com relação à linguagem de programação Java, marque a opção correta:

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Portscaners são utilizados para verficar as portas TCP/IP abertas em um sistema. Caso um possível atacante verifique a porta 80 aberta, pode-se afirmar que, provavelmente, o serviço de rede utilizado nessa porta padrão é o

Provas

- Compilação e Interpretação de CódigoAnálise Léxica

- Compilação e Interpretação de CódigoAnálise Semântica

- Compilação e Interpretação de CódigoCompilação

- Compilação e Interpretação de CódigoInterpretação

Uma linguagem de programação é aquela criada para instruir um computador a realizar suas tarefas. Sobre o processo de transformação do código-fonte em linguagem de máquina, é correto afirmar que

Provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRootkit

Assinale a opção que apresenta apenas códigos maliciosos que não se propagam automaticamente.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

O código ASCIl é capaz de representar 256 símbolos. Sabendo-se que os 128 primeiros símbolos da representação Unicode são idênticos ao código ASCII original e considerando que o código Unicode correspondente à letra “A" seja (0041)16 (hexadecimal) assinale a opção que apresenta o código Unicode da letra “K" em hexadecimal é.

Provas

Caderno Container