Foram encontradas 130 questões.

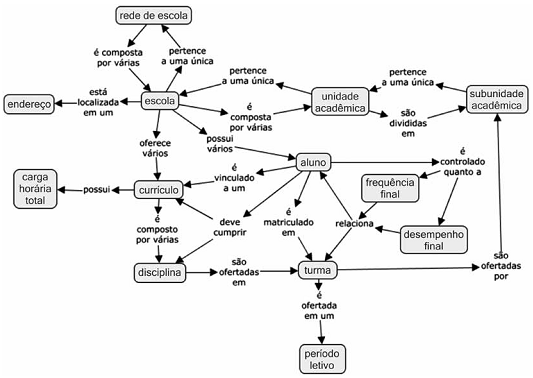

Em um modelo de dados relacional lógico e normalizado até a terceira forma normal, desenvolvido para suportar o processamento de transações online aderente ao modelo conceitual apresentado, as tabelas que armazenam informações sobre a frequência e o desempenho finais de um aluno não podem conter atributos da entidade turma que possuam dependência funcional da chave primária de turma.

Provas

Questão presente nas seguintes provas

Em um modelo de dados relacional não normalizado, desenvolvido para suportar o processamento analítico online aderente ao modelo conceitual apresentado, os conceitos de período letivo e endereço são candidatos a gerar as tabelas que representam dimensões do modelo, enquanto os conceitos de aluno e disciplina são candidatos a gerar as tabelas de fatos do modelo.

Provas

Questão presente nas seguintes provas

Em um modelo de dados relacional não normalizado, desenvolvido para suportar o processamento analítico online aderente ao modelo conceitual apresentado, a presença de escolas vinculadas a redes, unidades acadêmicas vinculadas a escolas, e subunidades acadêmicas vinculadas a unidades acadêmicas reforça a necessidade de desenvolvimento de um modelo do tipo estrela estendendo um modelo do tipo floco de neve (snow flake).

Provas

Questão presente nas seguintes provas

A respeito dos gerenciadores de dependências, julgue o próximo item.

Entre os gerenciadores de dependências estão o Apache Maven, Apache Ivy e Gradle.

Entre os gerenciadores de dependências estão o Apache Maven, Apache Ivy e Gradle.

Provas

Questão presente nas seguintes provas

501768

Ano: 2015

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

Julgue o item seguinte, acerca de vulnerabilidades e segurança em

sistemas de informação.

O uso de criptografia simétrica é insuficiente para empresas que necessitam garantir o sigilo das informações de seus clientes.

O uso de criptografia simétrica é insuficiente para empresas que necessitam garantir o sigilo das informações de seus clientes.

Provas

Questão presente nas seguintes provas

501767

Ano: 2015

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

Julgue o item seguinte, acerca de vulnerabilidades e segurança em sistemas de informação.

A declaração de uma variável em um programa pode causar vulnerabilidade, comprometendo a segurança do sistema de informação.

A declaração de uma variável em um programa pode causar vulnerabilidade, comprometendo a segurança do sistema de informação.

Provas

Questão presente nas seguintes provas

501766

Ano: 2015

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

- Conceitos BásicosTerminologiaVulnerabilidade

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

Julgue o item seguinte, acerca de vulnerabilidades e segurança em sistemas de informação.

Falhas na implementação do sistema de autenticação podem levar à vulnerabilidade conhecida como enumeração de usuários.

Falhas na implementação do sistema de autenticação podem levar à vulnerabilidade conhecida como enumeração de usuários.

Provas

Questão presente nas seguintes provas

501765

Ano: 2015

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

Julgue o item seguinte, acerca de vulnerabilidades e segurança em sistemas de informação.

Na definição de um plano de continuidade de negócios, deve ser realizada uma análise de impacto do negócio a partir de informações qualitativas e quantitativas de impacto.

Na definição de um plano de continuidade de negócios, deve ser realizada uma análise de impacto do negócio a partir de informações qualitativas e quantitativas de impacto.

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- TCP/IPTCP: Transmission Control Protocol

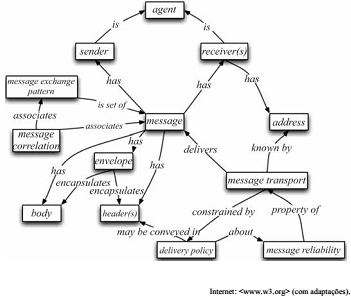

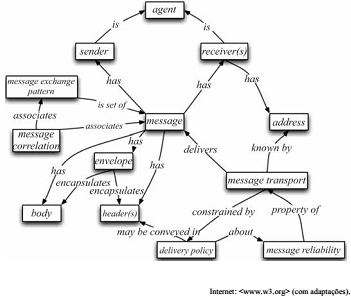

O emprego de HTTP sobre o TCP é um exemplo de message transport no contexto de uma aplicação web.

Provas

Questão presente nas seguintes provas

O corpo (body) de um pedido HTTP enviado de um sender para um receiver contém, entre outros campos, os campos padronizados Accept, Accept-Charset, Accept-Encoding, Accept-Language no contexto de uma aplicação web. A primeira linha do cabeçalho de um pedido HTTP contém uma string no formato < Merhod > SP < Resquest-URI > SP < HTTP-Version > CRLF, em que SP representa espaço em branco e CRLF representa final de uma linha de texto.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container