Foram encontradas 531 questões.

De acordo com a Free Software Foundation, um programa de computador que se qualifica como software livre NÃO fornece a liberdade para:

Provas

Questão presente nas seguintes provas

É oferecida a um usuário de correio eletrônico a opção de acessar as suas mensagens através de um servidor POP3 ou um servidor IMAP. Ele deve configurar o seu programa leitor de correio para usar o servidor:

Provas

Questão presente nas seguintes provas

No Microsoft Excel 2007 o conteúdo de uma célula apare- ce, por padrão, com orientação horizontal. Para mudar o conteúdo dessa célula para orientação vertical, ou seja, para fazer com que o conteúdo da célula apareça no sentido vertical, pode-se clicar com o botão direito do mouse sobre a célula desejada e selecionar a opção:

Provas

Questão presente nas seguintes provas

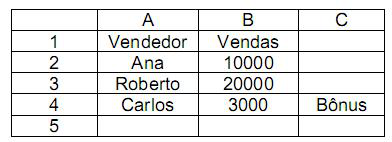

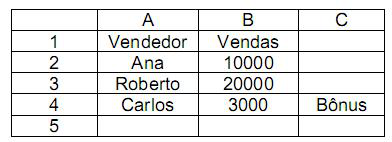

Uma planilha do MS Excel 2010 possui os seguintes valores:

Se for digitada na célula C5 a fórmula =SE(MÉDIA(B2:B4) > 10000; MÉDIA(B2:B4); 0) será exibido, nesta célula, o valor:

Se for digitada na célula C5 a fórmula =SE(MÉDIA(B2:B4) > 10000; MÉDIA(B2:B4); 0) será exibido, nesta célula, o valor:

Provas

Questão presente nas seguintes provas

Existem vários tipos de vírus de computadores, dentre eles um dos mais comuns são vírus de macros, que:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

Sobre Cavalo de Tróia, é correto afirmar:

Provas

Questão presente nas seguintes provas

Em um local que processa informações sensíveis, é importante que seja projetada e aplicada segurança física para escritórios, salas e instalações. Esses locais devem ser protegidos considerando-se uma série de diretrizes, que incluem:

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosEstratégias de Continuidade e Recuperação

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

Convém que o processo de planejamento da continuidade de negócios considere:

I. Identificação e concordância de todas as responsabilidades e procedimentos da continuidade do negócio.

II. Identificação da perda aceitável de informações e serviços.

III. Implementação dos procedimentos que permitam a recuperação e restauração das operações do negócio e da disponibilidade da informação nos prazos necessários.

IV. Educação adequada de pessoas nos procedimentos e processos definidos, incluindo o gerenciamento de crise.

Está correto o que consta APENAS em

I. Identificação e concordância de todas as responsabilidades e procedimentos da continuidade do negócio.

II. Identificação da perda aceitável de informações e serviços.

III. Implementação dos procedimentos que permitam a recuperação e restauração das operações do negócio e da disponibilidade da informação nos prazos necessários.

IV. Educação adequada de pessoas nos procedimentos e processos definidos, incluindo o gerenciamento de crise.

Está correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosAvaliação de Riscos

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

Sobre o gerenciamento de riscos é correto afirmar:

Provas

Questão presente nas seguintes provas

Em um ataque efetuado a roteadores de filtragem de pacotes, o intruso transmite pacotes vindos de fora com um campo de endereço IP de origem contendo o endereço de um host interno. O atacante espera que o uso desse campo de endereço permita a penetração de sistemas que empregam segurança simples do endereço de origem, em que os pacotes de hosts internos confiáveis específicos são aceitos.

O ataque descrito é conhecido como:

O ataque descrito é conhecido como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container