Foram encontradas 200 questões.

2246749

Ano: 2015

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: MPE-RS

Orgão: MPE-RS

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: MPE-RS

Orgão: MPE-RS

Em qual modelo de arquitetura de computadores a memória de dados é separada da memória de instruções?

Provas

Questão presente nas seguintes provas

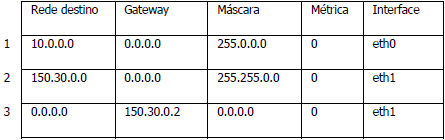

Tipicamente, uma tabela de roteamento possui informações como rede de destino, gateway (próximo salto), máscara, métrica da rota (custo) e interfaces de saída.

Considere que um roteador R, em um dado momento, possua a tabela de roteamento abaixo.

Com base nas informações contidas nessa tabela, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Durante o procedimento de instalação do Windows 7 é criada a primeira conta de usuário do sistema que aparecerá na tela de logon do sistema.

Qual é o tipo dessa conta?

Provas

Questão presente nas seguintes provas

O tipo de código malicioso que dispõe de mecanismos de comunicação com o invasor e que permite que tal código seja controlado remotamente chama-se

Provas

Questão presente nas seguintes provas

Como é denominado o software que se instala sem o consentimento de um usuário, coleta informações sem sua permissão e as envia para terceiros?

Provas

Questão presente nas seguintes provas

Assinale a alternativa que preenche corretamente as lacunas do enunciado abaixo, na ordem em que aparecem.

O objetivo do teste de software é descobrir erros.

Para alcançar esse objetivo, uma série de passos de testes é planejada e executada. Os testes de e de concentram-se na verificação funcional de um componente e na incorporação de componentes em uma estrutura de programa. Os testes de demonstram a rastreabilidade aos requisitos do software, e os testes de validam o software depois de ter sido incorporado a um sistema maior.

Provas

Questão presente nas seguintes provas

No Sistema Operacional Windows 7 existe um recurso de proteção chamado DEP, encontrado nas Configurações avançadas do sistema no Painel de Controle.

Este recurso de proteção

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

- TCP/IPTCP: Transmission Control Protocol

Considere as seguintes afirmações sobre protocolos.

I. O protocolo TCP/IP é um protocolo de transporte orientado a conexões full-duplex.

II. Um endereço web na forma http://www.meusite.com/minha_pagina.html indica que o arquivo minha_pagina.html deve ser recuperado usando o protocolo HTTP através da porta 443 do servidor www.meusite.com

III. HTTPS é uma implementação do protocolo TCP/IP que permite verificar a autenticidade do servidor e do cliente através de certificados digitais.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

Considerando o constante na Lei Complementar Estadual n.º 10.098/94, que dispõe sobre o estatuto e regime jurídico único dos servidores públicos civis do Estado do Rio Grande do Sul, assinale a afirmação INCORRETA.

Provas

Questão presente nas seguintes provas

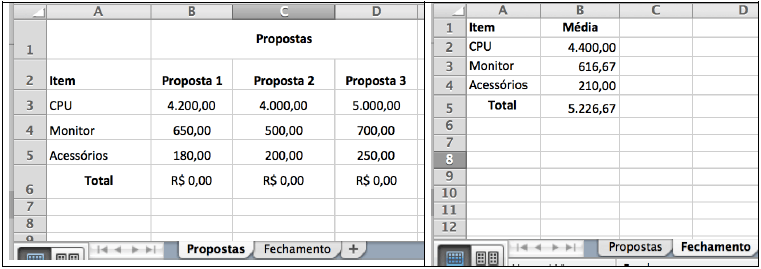

Instrução: As figuras a seguir, representando uma planilha Excel, está relacionada à questão.

Da formatação das células de ambas as planilhas, pode-se concluir que,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container