Foram encontradas 420 questões.

Em relação ao uso de modelos de dados em data warehouses, Inmon (2005) declara que o modelo de dados por trás do modelo relacional é em um nível razoavelmente alto de abstração, enquanto o modelo de processo por trás do modelo multidimensional não é de nenhuma forma abstrato.

Nesse contexto, o modelo

Provas

Um estagiário da área de administração de banco de dados recebeu a tarefa de normalizar as tabelas de um esquema de BD que será usado em um sistema que, em breve, irá entrar em produção.

Há alguns dias ele foi chamado por um analista de banco de dados para que enumerasse o que foi feito no esquema, tendo em vista garantir que todas as tabelas atendam à 3ª forma normal (3FN). Ao ser questionado pelo analista, ele respondeu o seguinte:

• Todas as colunas definidas são atômicas.

• Foram definidas chaves primárias para todas as tabelas.

• Todas as colunas que fazem parte de alguma chave primária foram definidas como NOT NULL.

• Não há chave primária composta em tabela alguma.

• Todas as dependências funcionais transitivas foram eliminadas.

Nessas condições, para garantir que todas as tabelas desse esquema atendam à 3FN,

Provas

O termo Big Data é bastante conhecido pelos profissionais de tecnologia da informação, especialmente aqueles envolvidos com bancos de dados, inteligência de negócios, sistemas de informações e sistemas de apoio à decisão.

Uma característica inerente a esse conceito é a da

Provas

Ao construir um modelo de dados para um data warehouse de sua empresa, um desenvolvedor viu-se às voltas com três tabelas relacionais: venda, cliente e vendedor.

Ao fazer uma transformação para o modelo estrela, ele deve organizar:

Provas

Um gerente de TI recém-promovido ficou responsável por gerenciar todos os projetos de Sistemas de Informações Gerenciais de uma empresa. Na primeira reunião de equipe, ele deverá preparar um relatório inicial sobre o status de cada sistema sob sua responsabilidade.

A lista correta de sistemas que ele deverá apresentar na reunião é a seguinte:

Provas

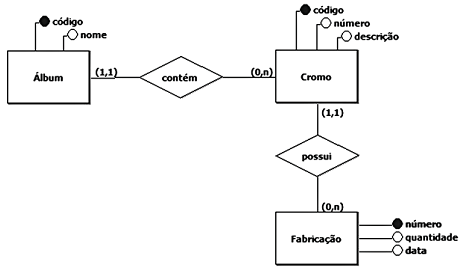

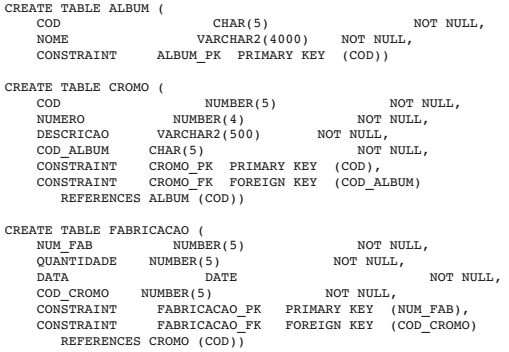

Uma empresa que comercializa álbuns de figurinhas (cromos) possui um banco de dados para controlar a fabricação de cromos. O modelo conceitual desse banco de dados é exibido na Figura a seguir.

O modelo conceitual acima deu origem às seguintes Tabelas:

O gerente de produção dessa empresa deseja obter um relatório que exiba, para cada álbum comercializado, o nome do álbum, o número de cada um de seus cromos e o somatório da quantidade fabricada de cada um deles.

Qual consulta irá fornecer o relatório que o gerente de produção deseja?

Provas

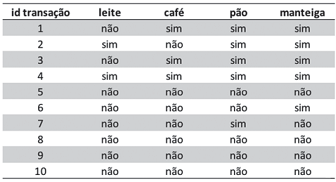

Considere o conjunto de dados a seguir, obtido a partir de uma base de dados de transações ocorridas em uma padaria, em uma determinada faixa de tempo. Nesse conjunto, indica-se a ocorrência de um determinado produto em cada transação.

Em mineração de dados, a partir desse conjunto de dados, podem ser geradas regras de associação, as quais buscam conjuntos de itens frequentes que guardam entre si uma relação de causa e efeito. Essas regras são da forma X→Y, onde X é o antecedente da regra, e Y, seu consequente. A menção X,Y indica referência aos dois itens frequentes X e Y. Dois indicadores utilizados para averiguar a eficácia de regras de associação são o suporte e a confiança.

Qual das regras a seguir possui confiança mínima de 80%, dado um suporte mínimo de 30%?

Provas

• Os formatos básicos são “(XX)YYYYY-YYYY” ou “(XX) YYYY-YYYY”, onde X corresponde a algarismos do código de área, e Y, a algarismos do número de assinantes; • o código de área é opcional; • os caracteres da máscara devem ser armazenados no campo; • a máscara deve ser preenchida da esquerda para a direita.

Qual a máscara de entrada mais adequada para atender ao desejo do programador?

Provas

Provas

- Gerenciamento de MemóriaAlgoritmos de Substituição de Páginas

- LinuxMemória no Linux

- WindowsGerenciamento de Memória no Windows

Na implementação da memória virtual em sistemas operacionais, é necessário definir, dentre outros elementos, a política de substituição de páginas. Esses algoritmos escolhem qual página deverá deixar a memória real (chamada página vítima) e voltar ao meio secundário de armazenamento, a fim de ceder espaço à outra página requisitada pelo processador e atender à requisição de falha de página. Uma das formas de implementação desses mecanismos de substituição de páginas prevê a utilização de bits auxiliares associados às páginas.

Nesse contexto, qual a função do bit de sujeira (dirty bit)?

Provas

Caderno Container