Foram encontradas 60 questões.

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

Um dos tipos de ataque cibernéticos é conhecido como Buffer Overflow que tem como característica

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Dentre as fragilidades do conjunto de protocolos TCP/IP existe o que é explorado pelo ataque do tipo IP Spoofing. Esse ataque

se baseia na

Provas

Questão presente nas seguintes provas

Deseja-se escolher um algoritmo de criptografia para o sistema de internet banking. Nesse sistema, o usuário deve criptografar a

informação a ser transmitida utilizando uma chave fornecida pelo servidor do sistema de internet banking e para descriptografar

a informação, o sistema utiliza a chave usada pelo usuário e outra chave de conhecimento apenas do banco. O algoritmo a ser

escolhido é o

Provas

Questão presente nas seguintes provas

A rede mundial de computadores, a Internet, é composta de várias redes locais, dispositivos de rede e computadores que se

comunicam utilizando o conjunto de protocolos TCP/IP. Na internet, o dispositivo que realiza o encaminhamento dos pacotes

pela rede ampla por meio da verificação do endereço IP é

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Segurança de RedesFirewall

A transferência de dados utilizando o protocolo FTP é insegura, pois todas as informações transferidas, inclusive a senha do

usuário, são feitas em texto pleno. Para aumentar a segurança desse serviço, pode-se utilizar o FTP sobre SSL. Atualmente, a

maioria dos servidores tem o serviço FTP (control port) bloqueado e este mesmo serviço sobre SSL liberado. Na configuração

do Firewall, as Portas TCP que bloqueiam o serviço FTP (control port) e liberam o serviço FTP sobre SSL são, respectivamente,

as de números

Provas

Questão presente nas seguintes provas

676614

Ano: 2016

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: PGM Teresina-PI

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: PGM Teresina-PI

Provas:

Dentre os tipos de RAID − Redundant Array of Independent Disks, o tipo que realiza o armazenamento de dados e a paridade

dos dados distribuídos em vários discos, possibilitando a recuperação mesmo que haja falha em um disco, é o RAID

Provas

Questão presente nas seguintes provas

676553

Ano: 2016

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Provas:

No sistema de controle de versões Mercurial, para exibir, em detalhes, cada evento que ocorreu no repositório utiliza-se o comando

Provas

Questão presente nas seguintes provas

676547

Ano: 2016

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Provas:

Os métodos ágeis de desenvolvimento de software como eXtreme Programming – XP consideram um conjunto de valores fundamentais

derivados do manifesto ágil. Assim, estes métodos valorizam MENOS

Provas

Questão presente nas seguintes provas

676542

Ano: 2016

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Provas:

No desenvolvimento de um sistema para a Prefeitura de Teresina, foram levantados requisitos que definem

I. como o sistema deverá reagir a entradas específicas. II. a rapidez com que o sistema deverá executar e quanta memória ele requererá. III. a taxa aceitável de falhas e os níveis de proteção que o sistema deverá ter. IV. os serviços que o sistema deverá fornecer. V. a linguagem de programação e as normas de processo a serem utilizadas. VI. o que deverá ser feito para o sistema ser aprovado por órgãos reguladores federais.

Serão classificados como requisitos funcionais o que consta APENAS em

I. como o sistema deverá reagir a entradas específicas. II. a rapidez com que o sistema deverá executar e quanta memória ele requererá. III. a taxa aceitável de falhas e os níveis de proteção que o sistema deverá ter. IV. os serviços que o sistema deverá fornecer. V. a linguagem de programação e as normas de processo a serem utilizadas. VI. o que deverá ser feito para o sistema ser aprovado por órgãos reguladores federais.

Serão classificados como requisitos funcionais o que consta APENAS em

Provas

Questão presente nas seguintes provas

676539

Ano: 2016

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FCC

Orgão: PGM Teresina-PI

Provas:

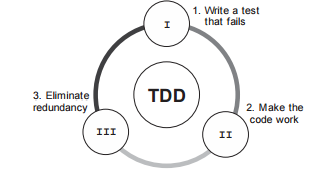

O Test Driven Development – TDD é uma das práticas sugeridas na eXtreme Programming − XP, onde o programador escreve o teste antes de escrever o código. O ciclo de desenvolvimento utilizando TDD é mostrado abaixo.

Considere:

- Etapa inicial, onde se escreve um teste que falha, para alguma funcionalidade que ainda será Escrita.

- Já com o teste criado, é o momento de executar o teste.

- Eliminar códigos redundantes, remover acoplamentos, enfim, identificar pontos de melhoria no código.

As etapas I, II e III são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container