Foram encontradas 80 questões.

Assinale a alternativa que contenha somente

sistemas de arquivos que apresentem suporte a Journaling e tamanho máximo de arquivo maior que 3T.

Provas

Questão presente nas seguintes provas

4050828

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: FEPESE

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: FEPESE

Orgão: Polícia Científica-SC

Analise as afirmativas abaixo com relação aos

códigos maliciosos (malware).

1. Um Cavalo de Tróia, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

2. Um Spyware permite o retorno de um invasor a um dispositivo comprometido, por meio da inclusão de serviços criados ou modificados para esse fim.

3. Um Worm propaga-se automaticamente pelas redes, explorando vulnerabilidades nos sistemas e aplicativos instalados e enviando cópias de si mesmo de dispositivo para dispositivo.

4. Um rootkit é um pacote de software maligno projetado para oferecer acesso não autorizado a um computador ou outro software. Os rootkits são difíceis de detectar e podem ficar ocultos em um sistema infectado.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Um Cavalo de Tróia, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

2. Um Spyware permite o retorno de um invasor a um dispositivo comprometido, por meio da inclusão de serviços criados ou modificados para esse fim.

3. Um Worm propaga-se automaticamente pelas redes, explorando vulnerabilidades nos sistemas e aplicativos instalados e enviando cópias de si mesmo de dispositivo para dispositivo.

4. Um rootkit é um pacote de software maligno projetado para oferecer acesso não autorizado a um computador ou outro software. Os rootkits são difíceis de detectar e podem ficar ocultos em um sistema infectado.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

No mecanismo de memória virtual, não é necessário carregar todo o programa na memória física. Um

processo pode executar sem ter todas as instruções

e dados dentro da memória principal, e o espaço de

memória disponível ao programa pode exceder o

tamanho da memória principal.

Assinale a alternativa que apresenta corretamente um mecanismo de implementação de memória virtual na qual a memória física é organizada em blocos de tamanho fixo.

Cada processo é dividido em blocos de igual tamanho que podem ser carregados em um bloco de memória.

Assinale a alternativa que apresenta corretamente um mecanismo de implementação de memória virtual na qual a memória física é organizada em blocos de tamanho fixo.

Cada processo é dividido em blocos de igual tamanho que podem ser carregados em um bloco de memória.

Provas

Questão presente nas seguintes provas

Analise as afirmativas abaixo com relação à

esteganografia.

1. Esteganografia é a prática de ocultar informações dentro de outra mensagem ou objeto físico para evitar a detecção.

2. A esteganografia funciona ocultando informações de forma a evitar suspeitas. Uma das técnicas mais prevalentes é chamada de esteganografia de “Bit Mais Significativo” (LSB). Isso envolve incorporar as informações secretas nos bits mais significativos de um arquivo de mídia.

3. A esteganografia e a criptografia compartilham o mesmo objetivo, que é o de proteger uma mensagem ou informação de terceiros, mas se utilizam de mecanismos diferentes para alcançá-lo.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Esteganografia é a prática de ocultar informações dentro de outra mensagem ou objeto físico para evitar a detecção.

2. A esteganografia funciona ocultando informações de forma a evitar suspeitas. Uma das técnicas mais prevalentes é chamada de esteganografia de “Bit Mais Significativo” (LSB). Isso envolve incorporar as informações secretas nos bits mais significativos de um arquivo de mídia.

3. A esteganografia e a criptografia compartilham o mesmo objetivo, que é o de proteger uma mensagem ou informação de terceiros, mas se utilizam de mecanismos diferentes para alcançá-lo.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

4050825

Ano: 2026

Disciplina: TI - Segurança da Informação

Banca: FEPESE

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: FEPESE

Orgão: Polícia Científica-SC

Analise as afirmativas abaixo com relação a funções de resumo criptográfico.

1. Uma função de resumo criptográfico (cryptographic hash) é uma função que gera uma sequência de bytes de tamanho variável.

2. Os resumos criptográficos são frequentemente usados para identificar unicamente um arquivo ou outra informação digital, ou para atestar sua integridade: caso o conteúdo de um documento digital seja modificado, seu resumo também será alterado.

3. Os resumos criptográficos são um tipo de função unidirecional (one-way function). Uma função é chamada unidirecional quando seu cálculo direto é rápido, mas o cálculo de sua inversa é impossível ou computacionalmente inviável.

Assinale a alternativa que indica todas as afirmativas corretas.

1. Uma função de resumo criptográfico (cryptographic hash) é uma função que gera uma sequência de bytes de tamanho variável.

2. Os resumos criptográficos são frequentemente usados para identificar unicamente um arquivo ou outra informação digital, ou para atestar sua integridade: caso o conteúdo de um documento digital seja modificado, seu resumo também será alterado.

3. Os resumos criptográficos são um tipo de função unidirecional (one-way function). Uma função é chamada unidirecional quando seu cálculo direto é rápido, mas o cálculo de sua inversa é impossível ou computacionalmente inviável.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

4050824

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FEPESE

Orgão: Polícia Científica-SC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FEPESE

Orgão: Polícia Científica-SC

Analise as afirmativas abaixo com relação ao

assunto hyper-threading.

1. O hyper-threading é útil em aplicações nas quais é difícil encontrar oportunidades de paralelismo em pequena escala (vetorização, paralelismo em nível de instrução), mas fácil encontrar oportunidades de paralelismo em grande escala (multithreading).

2. Alguns processadores conseguem executar múltiplos threads por núcleo. Isso é conhecido como hyper-threading.

3. Sob as circunstâncias certas, a tecnologia permite que os núcleos da CPU façam efetivamente duas coisas ao mesmo tempo.

Assinale a alternativa que indica todas as afirmativas corretas.

1. O hyper-threading é útil em aplicações nas quais é difícil encontrar oportunidades de paralelismo em pequena escala (vetorização, paralelismo em nível de instrução), mas fácil encontrar oportunidades de paralelismo em grande escala (multithreading).

2. Alguns processadores conseguem executar múltiplos threads por núcleo. Isso é conhecido como hyper-threading.

3. Sob as circunstâncias certas, a tecnologia permite que os núcleos da CPU façam efetivamente duas coisas ao mesmo tempo.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

No contexto de bancos de dados multidimensionais, assinale a alternativa que apresenta corretamente a operação de navegação que permite ao usuário descer em uma hierarquia de dados, passando de

um nível agregado para um mais detalhado, como de

vendas anuais para vendas mensais, ou de uma região

para seus estados individuais, aumentando a granularidade e o detalhamento das informações analisadas.

Provas

Questão presente nas seguintes provas

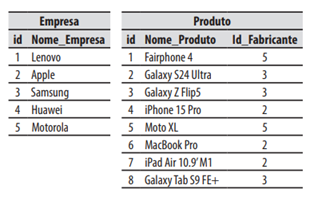

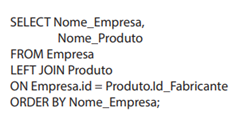

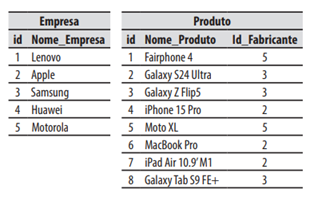

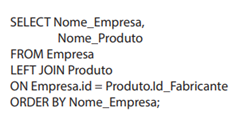

Temos duas tabelas em um banco de dados: a

tabela Empresa e a tabela Produto.

Assinale a alternativa que apresenta o nome das colunas da tabela, bem como o número de linhas da tabela obtida como resultado da execução da seguinte operação SQL:

Assinale a alternativa que apresenta o nome das colunas da tabela, bem como o número de linhas da tabela obtida como resultado da execução da seguinte operação SQL:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que apresenta corretamente um tipo de núcleo de sistema operacional

no qual a menor quantidade de código possível e a

menor quantidade de tempo de processamento possível são realizadas em modo privilegiado (kernel mode).

Esse modelo procura dividir as diferentes atividades do sistema operacional em serviços, os quais são desenvolvidos fora do núcleo.

Esse modelo procura dividir as diferentes atividades do sistema operacional em serviços, os quais são desenvolvidos fora do núcleo.

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisKernel

- Fundamentos de Sistemas OperacionaisIntrodução a Sistemas Operacionais

Analise as afirmativas abaixo com relação ao

núcleo do sistema operacional (kernel).

1. O núcleo (kernel) é o componente central de um sistema operacional agindo como interface entre a aplicação do usuário e o hardware.

2. No sistema operacional, o gerenciamento de processos é responsável pela alocação de espaço na memória RAM para os programas e dados, garantindo que cada aplicativo tenha os recursos necessários.

3. O gerenciador de sistema de arquivos de um sistema operacional organiza e recupera arquivos, controlando diretórios, nomenclaturas e permissões. Ele assegura a integridade de dados por meio de validações, somas de verificação e códigos de correção de erros.

Assinale a alternativa que indica todas as afirmativas corretas.

1. O núcleo (kernel) é o componente central de um sistema operacional agindo como interface entre a aplicação do usuário e o hardware.

2. No sistema operacional, o gerenciamento de processos é responsável pela alocação de espaço na memória RAM para os programas e dados, garantindo que cada aplicativo tenha os recursos necessários.

3. O gerenciador de sistema de arquivos de um sistema operacional organiza e recupera arquivos, controlando diretórios, nomenclaturas e permissões. Ele assegura a integridade de dados por meio de validações, somas de verificação e códigos de correção de erros.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container