Foram encontradas 80 questões.

162800

Ano: 2017

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Gerenciamento de ProcessosDeadlock

- Gerenciamento de ProcessosEscalonamento de ProcessosAlgoritmo Round-Robin

- Gerenciamento de ProcessosEscalonamento de ProcessosEscalonador Preemptivo

- Gerenciamento de ProcessosStarvation

Acerca da gerência de processos dos sistemas operacionais, assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

162799

Ano: 2017

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

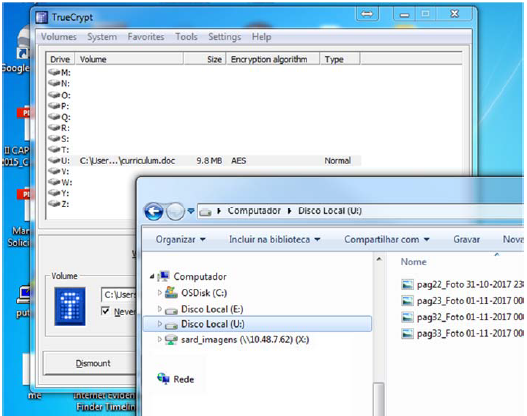

O perito chega em um local e encontra o computador do suspeito ligado com sistema operacional Windows. O gabinete encontrava-se sem as tampas laterais. Foi possível constatar que o gabinete possuía apenas um disco rígido instalado.

Considerando a parte da tela apresentada, selecione a sentença verdadeira:

Provas

Questão presente nas seguintes provas

162798

Ano: 2017

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

A virtualização de plataformas computacionais permite que diferentes sistemas operacionais sejam executados em um mesmo servidor. Ela pode ser feita por para virtualização. Assinale a alternativa que apresenta característica de para virtualização.

Provas

Questão presente nas seguintes provas

162797

Ano: 2017

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Gerenciamento de MemóriaFragmentação de Memória (Interna e Externa)

- Gerenciamento de MemóriaPaginação de Memória

- Gerenciamento de MemóriaSegmentação de Memória

- Gerenciamento de ProcessosSwapping (Troca de Processos)

Acerca da gerência de memória dos sistemas operacionais, julgue as afirmativas abaixo como verdadeiras ou falsas.

I. A técnica de swapping consiste em dividir o programa em módulos de diferentes tamanhos a fim de carregar o módulo que tiver o tamanho da área livre na memória principal.

II. A diferença entre fragmentação interna e externa é que a primeira ocorre na memória principal, e a segunda, no disco.

III. A segmentação é uma técnica onde o espaço de endereçamento virtual é dividido em blocos de tamanhos diferentes chamados segmentos. A segmentação não apresenta fragmentação interna, visto que a quantidade exata de memória necessária é alocada para cada segmento.

IV. Na paginação não há fragmentação externa.

A respeito das afirmativas acima, pode-se afirmar que:

Provas

Questão presente nas seguintes provas

162796

Ano: 2017

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Sistemas Operacionais

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

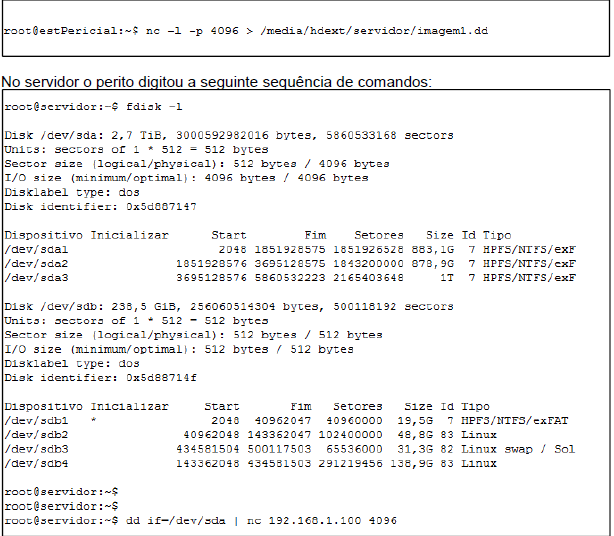

O perito chega ao local de informática e encontra um servidor de grande porte com sistema Linux, inviabilizando a arrecadação. Este servidor está conectado à rede através de um IP 192.168.1.1. Como alternativa para a coleta de vestígios, o perito configurou a estação pericial (sistema Linux) com IP 192.168.1.100 e obteve a senha para administração remota (SSH) com o administrador do servidor (inclusive com permissões de root). A estação pericial conta com um disco externo de alta capacidade disponível em /media/hdext.

Na estação pericial o perito digitou o seguinte comando:

Considerando que os comandos foram realizados com sucesso, selecione a sentença verdadeira:

Provas

Questão presente nas seguintes provas

162795

Ano: 2017

Disciplina: TI - Redes de Computadores

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Redes de Computadores

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

Quanto às características dos Modelos de Serviços de Computação em Nuvem, analise os itens a seguir e marque com V se a assertiva for verdadeira e com F se for falsa. Ao final, assinale a opção correspondente.

( ) No modelo Software como Serviço (SaaS – Software as a Service.), o consumidor não gerencia nem controla a infraestrutura na nuvem subjacente, incluindo rede, servidores, sistemas operacionais, armazenamento, ou mesmo recursos individuais da aplicação, com a possível exceção de configurações limitadas por usuário.

( ) No modelo Plataforma como Serviço (PaaS – Platform as a Service.), o consumidor não gerencia nem controla a infraestrutura na nuvem subjacente incluindo rede, servidores, sistema operacional ou armazenamento, mas tem controle sobre as aplicações instaladas e possivelmente configurações do ambiente de hospedagem de aplicações.

( ) No modelo Infraestrutura como Serviço (IaaS – Infrastructure as a Service.), o consumidor gerencia e controla a infraestrutura na nuvem subjacente, além de ter controle sobre os sistemas operacionais, armazenamento, e aplicativos instalados.

Provas

Questão presente nas seguintes provas

162794

Ano: 2017

Disciplina: TI - Redes de Computadores

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Redes de Computadores

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

Devido às variadas abordagens da Computação em Nuvem, existem diferentes modelos de implantação disponíveis na literatura. Assinale a alternativa que representa o modelo de implantação de Cloud e sua respectiva infraestrutura de nuvem corretamente.

Provas

Questão presente nas seguintes provas

Analise as seguintes definições e assinale a INCORRETA:

Provas

Questão presente nas seguintes provas

162775

Ano: 2017

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Segurança da Informação

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

“Os leitores dos jornais continuam a diminuir, mais de 78 milhões de pessoas recebem suas notícias on-line. Cerca de 39 milhões de pessoas assistem a um vídeo online todos os dias e 66 milhões leram um blog. Ocorrem 16 milhões de postagem em blogs, criando uma explosão de novos escritores e novas formas de feedback dos clientes que não existiam há 10 anos atrás. O site de redes sociais Facebook atrai 134 milhões mensalmente e mais de 500 milhões em todo o mundo. Empresas estão começando a usar ferramentas de rede social para conectar seus funcionários, clientes e gerentes em todo o mundo. Muitas empresas que frequentam o Fortune 500 agora têm Páginas do Facebook.”

A partir das ideias expressas no texto acima, conclui-se que:

Provas

Questão presente nas seguintes provas

162767

Ano: 2017

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IESES

Orgão: Polícia Científica-SC

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IESES

Orgão: Polícia Científica-SC

Provas:

- Segurança de SoftwareControle de Acesso e Princípio do Privilégio Mínimo

- Segurança de SoftwareIdentificação de Vulnerabilidades e Condições de Erro

- Segurança de SoftwarePráticas de Programação Segura

É comum que aplicações web desenvolvidas apresentem vulnerabilidades, tanto do lado do usuário quanto do lado do servidor. Encontrar páginas abertas usando métodos de ataque do tipo “navegação forçada”, que envolve técnicas de adivinhação de links, e de “força bruta” para achar páginas desprotegidas, permitem acesso ao código- fonte de aplicações. Na ausência de princípios rigorosos de segurança e de controle de acesso em aplicações web, é possível utilizar técnicas de ofuscação que:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container