Foram encontradas 100 questões.

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

No contexto da segurança da informação, as atuais redes wifi implementam um protocolo, que passou por diversas transformações, sendo que o mais utilizado se tornou mais seguro e eficaz.

Esse protocolo possui, entre suas características:

I. É baseado no padrão sem fio 802.11i, sendo que a melhoria mais importante foi adicionada no que se relaciona à versão anterior, no uso do Advanced Encryption Standard (AES). Infelizmente, a possibilidade de ataques através do WiFi Protected Setup (WPS) ainda é elevada nos pontos de acesso que usam esse protocolo de segurança.

II. É vulnerável a ataques de reinstalação de chave, conhecido por KRACK, que explora uma fraqueza, pois permite que os invasores se façam passar por uma rede clone possibilitando que a vítima se conecte a uma rede mal-intencionada. Essa fraqueza vai permitir ao hacker descriptografar um pequeno pedaço de dados que pode ser agregado para quebrar a chave de criptografia. No entanto, os dispositivos podem ser corrigidos, e esse protocolo ainda é considerado mais seguro do que os que surgiram anteriormente.

Esse protocolo é conhecido pela sigla

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

No que diz respeito à segurança da informação, para garantir a proteção dos dados e dos equipamentos de informática, é normal instalar um dispositivo cuja função é assegurar a segurança dos microcomputadores e notebooks, por meio da equalização da voltagem de 110/127V ou 220 V fornecida pela concessionária de energia elétrica, mantendo esse parâmetro entre valores aceitáveis, evitando a queima ao mesmo tempo em que prolonga a vida útil dos equipamentos de informática. Esses dispositivos têm por finalidade evitar flutuações na voltagem e garantir a continuidade de serviço.

Esse dispositivo de proteção é conhecido por

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

Após elaborar uma apresentação de slides no Powerpoint 2019 BR, é comum fazer a exibição do trabalho feito visando detectar e corrigir qualquer problema. Nesse contexto, para fazer a apresentação dos slides a partir do começo, ou seja, do primeiro slide, deve-se acionar o ícone ![]() ou, como alternativa, pressionar a seguinte tecla de função:

ou, como alternativa, pressionar a seguinte tecla de função:

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

Cloud Computing é um termo atual utilizado para uma tecnologia que permite acesso remoto a softwares, armazenamento de arquivos e processamento de dados por meio da internet, constituindo uma alternativa para acessar dados importantes de qualquer computador, em qualquer lugar. Essa tecnologia proporciona às empresas mais flexibilidade em relação a dados e informações, que poderia ser acessada a qualquer hora. É ideal para organizações com sedes ao redor do mundo ou em diferentes ambientes de trabalho, abrangendo locais remotos. Com o mínimo de gerenciamento, todos os elementos de software da computação na nuvem podem ser dimensionados sob demanda, havendo apenas a necessidade de uma conexão à internet.

No Brasil, dois exemplos de serviços de computação em nuvem são:

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

Em um microcomputador com sistema operacional Windows 11 BR, ao navegar na internet por meio do browser Firefox Mozilla 112.0.2 (64-bits), um funcionário da Prefeitura de Boa Esperança executou o atalho de teclado Ctrl + J com o seguinte significado:

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

No que diz respeito às redes de computadores com acesso à internet, a implementação física é realizada por meio do emprego de cabos UTP conectados a um concentrador com a crimpagem via conectores destinados a esse fim, por padrão e de acordo com a norma EIA/TIA-568B.

A sigla e a imagem desse conector estão indicadas na seguinte opção:

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

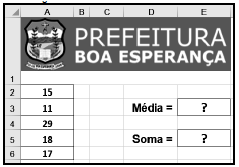

A planilha da figura abaixo foi elaborada no Excel 2019 BR.

!$ \bullet !$ Em E3 foi inserida a expressão =MÉDIA(A2;A6).

!$ \bullet !$ Em E5 foi inserida a expressão =SOMA(A2:A6).

Nessas condições, os números mostrados em E3 e E5 são, respectivamente,

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

Um funcionário da Prefeitura de Boa Esperança está trabalhando no Explorador de arquivos em um microcomputador com Windows 10 BR.

Nessa atividade, ele acessou o caminho ![]() , que armazena quatro arquivos, todos selecionados e ordenados em ordem alfabética, conforme ilustrado na figura abaixo.

, que armazena quatro arquivos, todos selecionados e ordenados em ordem alfabética, conforme ilustrado na figura abaixo.

Para selecionar os quatro arquivos, pode-se executar um atalho de teclado ou realizar os procedimentos listados a seguir, em sequência:

I. selecionar primeiramente o arquivo BOLETO.PDF, por meio do ponteiro do mouse;

II. pressionar e manter pressionada uma tecla do teclado;

III. clicar no nome do último arquivo VÍDEO.MP4, por meio do ponteiro do mouse.

A tecla mantida pressionada foi

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

No editor Word do pacote MS Office 2019 BR, um funcionário da Prefeitura de Boa Esperança inseriu no título de um documento a referência

por meio de uma caixa de texto específica, que tem por objetivo adicionar um toque artístico a uma citação. Para finalizar, executou um atalho de teclado que tem o mesmo efeito que o acionamento do ícone

por meio de uma caixa de texto específica, que tem por objetivo adicionar um toque artístico a uma citação. Para finalizar, executou um atalho de teclado que tem o mesmo efeito que o acionamento do ícone ![]() .

.

Nessas condições, a caixa de texto e o atalho de teclado são, respectivamente,

Provas

Disciplina: Informática

Banca: Instituto Access

Orgão: Pref. Boa Esperança-ES

No uso dos recursos do Windows 10 BR, um atalho de teclado tem por objetivo alternar o acesso entre programas que estejam abertos, em execução concorrente no sistema operacional, com o auxílio de uma janela de diálogo.

Esse atalho de teclado é

Provas

Caderno Container