Foram encontradas 240 questões.

Em uma das camadas do modelo de referência OSI, os protocolos que nela participam possuem algumas características, como: encapsular datagramas da camada superior; enviar e receber quadros; detectar erros; retransmitir os dados; e controlar o fluxo. Essa camada é denominada Camada

Provas

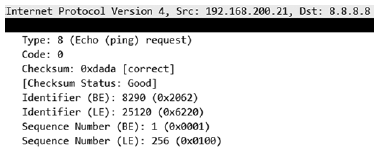

Um software sniffer de rede apresentou o seguinte trecho em sua saída com relação a um pacote capturado, no qual o nome de um protocolo foi ocultado propositalmente com uma tarja preta.

Com base no conteúdo apresentado, é correto concluir que esse protocolo é o

Provas

Deseja-se interligar duas redes distintas, A e B, que possuem arquiteturas diferentes. A rede A é do tipo Token Ring, enquanto que a rede B é do tipo Ethernet. Os computadores da rede A são do tipo IBM-PC, enquanto que os computadores da rede B são do tipo Macintosh. O Protocolo TCP/IP é empregado nos computadores de ambas as redes.

O equipamento mais adequado para a interligação das duas redes, possibilitando a comunicação entre todos os computadores, é:

Provas

Uma das topologias de rede é conhecida rede em malha ou ad hoc. Uma de suas características é:

Provas

A norma ABNT NBR ISO/IEC 27001:2022 (Segurança da informação, segurança cibernética e proteção à privacidade – Sistemas de gestão da segurança da informação – Requisitos) estabelece condições para os objetivos da segurança da informação, sendo correto afirmar que tal norma define que:

Provas

A Lei Geral de Proteção de Dados Pessoais (LGPD) não se aplica ao tratamento de dados pessoais

Provas

O usuário A assinou digitalmente um documento PDF, por meio de criptografia assimétrica, e o enviou para o usuário B. B utilizou sua própria chave pública para validar essa assinatura, mas o software validador informou que ela não é válida. Nesse cenário, é correto concluir que

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de BackupMidias de Backup

Uma desvantagem de mídias óticas, no contexto de sua utilização como meio de armazenamento de backups, é

Provas

No sistema operacional Linux, dentre as alternativas a seguir, o comando que tem a finalidade de retirar as permissões de leitura, escrita e execução de todos os arquivos do diretório corrente, recursivamente, daqueles usuários que não são donos dos arquivos e nem pertencem ao grupo associado a cada arquivo é:

Provas

Considerando os quatro tipos de bancos de dados do tipo NoSQL (chave-valor, grafos, documentos e colunas), é correto afirmar que são, respectivamente, sistemas gerenciadores predominantemente orientados a colunas e de grafos

Provas

Caderno Container