Foram encontradas 100 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDECAN

Orgão: SEFAZ-RR

Na computação existem algoritmos que utilizam diferentes técnicas de ordenação para organizar um conjunto de dados. Selecione o algoritmo de ordenação que usa um método eficiente com complexidade C(n) = O(n2) no pior caso, e C(n) = O(n log n) no melhor e médio caso, com o seguinte funcionamento:

➢ Escolhe um elemento da lista chamado pivô.

➢ Reorganiza a lista de forma que os elementos menores que o pivô fiquem de um lado, e os maiores fiquem de outro.

➢ Recursivamente ordena a sub-lista abaixo e acima do pivô.

Assinale a alternativa correta.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDECAN

Orgão: SEFAZ-RR

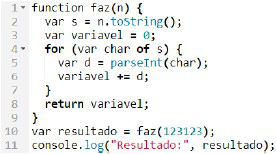

A linguagem de programação JavaScript permite executar códigos com lógica matemática em navegadores. Selecione a alternativa que mostra a saída do seguinte código JavaScript.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDECAN

Orgão: SEFAZ-RR

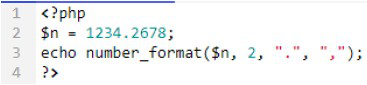

PHP é uma das linguagens mais relevantes no mundo Front End. Selecione a alternativa que mostra a impressão feita pelo seguinte código em PHP:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IDECAN

Orgão: SEFAZ-RR

Como implementador de software, você recebe a demanda de gerar um código em uma linguagem programação composta por mnemônicos simples com o objetivo de saber exatamente o que o processador está computando e quais recursos estão sendo acessados por ele. Selecione a alternativa que mostra a linguagem de programação que você deve utilizar.

Provas

Ao acessar as configurações do roteador Wi-fi, você percebe que o roteador usa um protocolo de autenticação ultrapassado e fácil de quebrar. Selecione a alternativa que mostra o protocolo mais vulnerável que poderia estar presente no roteador.

Provas

Um servidor web inclui hardware e software que controlam como os usuários acessam dados da camada de aplicação no modelo TCP/IP. Selecione a alternativa que mostra um software de servidor web desenvolvido pela Microsoft.

Provas

Você recebe a demanda de verificar todos os saltos feitos, na camada de rede, desde o IP da sua máquina (com sistema operacional Linux) até o servidor Web da sua empresa. Selecione o comando que você utilizará na sua máquina para executar essa demanda.

Provas

Os certificados digitais implementam um método para distribuição de chaves públicas. Selecione a alternativa que mostra um formato padrão para certificados de chave pública.

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Pedro trabalha como implementador de software e recebe a demanda de verificar o algoritmo de criptografia assimétrica usado pelo servidor web para implementar assinaturas digitais. Selecione a alternativa que mostra o algoritmo que usado pelo servidor web.

Provas

- Backup e RecuperaçãoGerenciamento e Monitoramento de Backup

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- Frameworks e NormasNIST Cybersecurity

João trabalha como implementador de software e recebe a demanda de escolher o melhor algoritmo de criptografia simétrica (de acordo com o NIST Cybersecurity Framework) para cifrar dados nos discos de Backup. Selecione a alternativa que mostra o algoritmo que João deve usar.

Provas

Caderno Container