Foram encontradas 60 questões.

O Microsoft Excel 2007 tem se apresentado como uma ferramenta muito eficiente para a tabulação de dados. Essa tabulação pode servir para a realização de um controle de dados de qualquer setor, como: financeiro, administrativo, recursos humanos, dentro outros. Os dados são inseridos em uma planilha do Microsoft Excel e esta pode ser alterada constantemente. Dois recursos que contribuem para a alteração de uma planilha são: Inserir Células e Excluir Células.

Sobre esses dois recursos, assinale a alternativa correta.

Provas

Provas

Provas

Com o grande número de arquivos produzidos pelos usuários de computadores, armazenar todos esses dados tornou-se com segurança uma necessidade. No entanto, mais do que armazená-los, é preciso gerenciá-los com segurança, permitindo que alterações possam ser feitas e que esses arquivos possam ser acessados a qualquer tempo, sem grandes problemas. Para isso o Microsoft Windows oferece uma ferramenta muito poderosa de gerenciamento, que é o __________________. Essa ferramenta, além de consumir poucos recursos do computador, é bastante simples para se operar.

Dessa forma, assinale a alternativa que completa corretamente a lacuna do texto acima.

Provas

Disciplina: TI - Redes de Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

Imagine que o seguinte diálogo se estabeleça entre duas pessoas.

Pessoa 1: "Olá, bom dia! Como vai?”

Pessoa 2: "Olá, bom dia! Vou bem! Obrigado! E você, como vai?"

Pessoa 1: "Também vou bem, obrigado! Por favor, você poderia me dizer que horas são?”

Pessoa 2: "Sim! São 8:20h!”

Pessoa 1: "Muito obrigado."

Pessoa 2: "Posso lhe ajudar em alguma coisa?"

Pessoa 1: "Pode sim! Você vai tomar o ônibus para o Ipiranga?"

Pessoa 2: "Infelizmente não! Vou para a Barra Funda! No entanto, o ônibus do Ipiranga ainda não passou."

Pessoa 1: "Nossa, muito obrigado! Pensei que eu tivesse perdido. Bom, vou aguardar então!"

Pessoa 2: "Imagina, por nada! Isso, o ônibus deve estar para chegar!"

No cotidiano das pessoas, isso se trata de uma conversa absolutamente normal, em um ponto de ônibus. Mostra que são duas pessoas que utilizam uma forma educada de tratamento. Pensando uma analogia para o contexto das redes de computadores, os hospedeiros que participam de um processo de comunicação também trocam informações de maneira regrada e todo o processo de troca de informações possui sua base em:

Provas

Disciplina: TI - Redes de Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

Provas

Disciplina: TI - Redes de Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

Em redes de computadores, diversos fatores devem ser levados em conta para o seu bom funcionamento. Esses fatores podem constar tanto na borda da rede, onde estão localizados os hospedeiros, quanto no núcleo da rede, onde se encontram os elementos de comutação. Dentre os diversos fatores a serem considerados, os atrasos assumem um papel relevante, pois se não administrados de forma adequada, podem degradar de maneira muito rápida o desempenho de uma rede de computadores. Dessa forma, considere a figura a seguir, na qual podem ser observados elementos de borda e elementos de núcleo de rede.

A partir das considerações realizadas e da figura apresentada anteriormente, assinale a alternativa que contempla corretamente os tipos de atrasos que ocorrem em I, II, III e IV, respectivamente:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

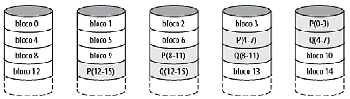

Em diversas empresas, sejam elas do seguimento de tecnologia da informação ou não, o estabelecimento de garantias para que as informações não se percam, em geral, é compreendido como fundamental. Além disso, também existe a questão da disponibilidade da informação a todo o tempo, com vistas ao não retardamento de tarefas a serem cumpridas. Dessa forma, são implementados desde mecanismos de recuperação de informação, por exemplo através de backups, de modo que se ocorrer alguma falha, exista a possibilidade de reaver a informação, até mecanismos de redundância, para garantir o acesso pleno e contínuo aos dados. Uma das maneiras de se criar redundância é através da tecnologia RAID (Redundant Array of Independent Disks), conforme pode ser visto na figura a seguir.

Fonte: Arquitetura e Organização de Computadores - 8 Edição

A partir das informações anteriormente oferecidas, assinale a alternativa que contempla o nível de RAID demonstrado, bem como uma de suas características:

Provas

Disciplina: TI - Redes de Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

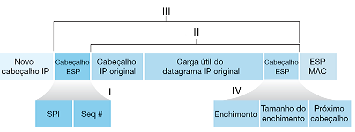

Atualmente, a segurança nas redes de computadores é algo fundamental, especialmente no âmbito de proteger informações altamente sigilosas, ou mesmo as informações que simplesmente não devem ser vistas por outras pessoas. Uma das formas de se garantir a segurança das informações ocorre na camada de rede, através da utilização do protocolo IP seguro, denominado IPsec. Este protocolo tem como objetivo proteger os data-gramas da camada de rede, dos hospedeiros aos roteadores, em geral, para auxiliar na criação de redes virtuais privadas (VPNs). Dessa forma, considere o formato do data-grama IPsec, conforme figura a seguir.

Assinale a alternativa que contempla a associação correta entre o número e a sua descrição:

Provas

Disciplina: TI - Redes de Computadores

Banca: FAPERP

Orgão: SEMAE Rio Preto

Provas

Caderno Container