Foram encontradas 120 questões.

Provas

Com relação ao editor de textos Writer e à planilha Calc do BrOffice, julgue o item.

No Writer, a data e hora inseridas em um documento são atualizadas automaticamente quando esse documento é reaberto.

Provas

Com relação ao editor de textos Writer e à planilha Calc do BrOffice, julgue o item.

Ao se teclar, simultaneamente, CRTL e ENTER, o editor Writer insere uma quebra de linha no documento que está sendo editado.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: SERPRO

A respeito do sistema operacional Linux, julgue os itens que se seguem.

O Linux é um sistema operacional de código aberto que pertence à classificação de software livre e permite a verificação de seu mecanismo de funcionamento e até mesmo a correção de eventuais falhas ou problemas.

Provas

A respeito de Internet e ferramentas de correio eletrônico, julgue os itens que se seguem.

Considere que, ao enviar um e-mail a três destinatários diferentes, um remetente digite, nos campos Para:, Cc: e Cco: do programa usado, respectivamente, usuario1@serpro.gov.br , usuario2@serpro.gov.br e usuario3@serpro.gov.br. Nesse caso, usuario1 e usuario2 não verão o endereço de e-mail de usuario3 na mensagem recebida, enquanto que usuario3 verá os endereços de e-mail dos dois primeiros.

Provas

Com relação ao editor de textos Writer e à planilha Calc do BrOffice, julgue o item.

Ao ser inserida Nota de Fim em um arquivo com quatro páginas editado no Writer, cria-se uma quinta a página e abre-se espaço para a digitação do texto da referida nota.

Provas

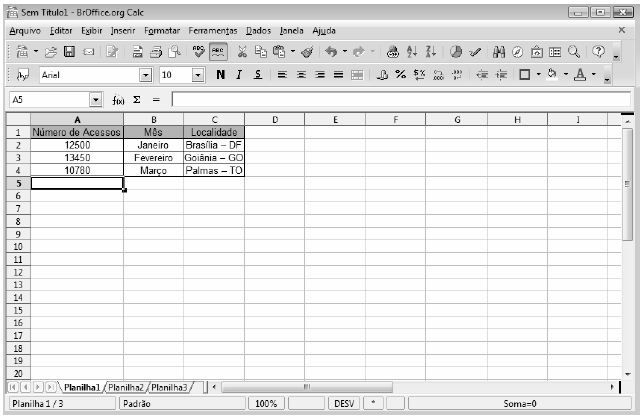

Ao se selecionar os itens da coluna C e clicar o botão ![]() , os conteúdos das células dessa coluna serão classificados em ordem alfabética crescente, sem que a ordem de classificação das células das colunas A e B seja alterada, já que o Calc permite realizar a expansão da seleção.

, os conteúdos das células dessa coluna serão classificados em ordem alfabética crescente, sem que a ordem de classificação das células das colunas A e B seja alterada, já que o Calc permite realizar a expansão da seleção.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

Acerca de VPNs, software maliciosos e detecção de intrusão, julgue os próximos itens

A desvantagem de um IDS com análise por estado do protocolo é que a monitoração e a análise dos ataques é feita individualmente em cada pacote, desconsiderando a informação distribuída dentro de uma sessão.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Segurança LógicaSegurança de Endpoints

Acerca de VPNs, software maliciosos e detecção de intrusão, julgue os próximos itens

Um vírus de celular pode se propagar de telefone para telefone via tecnologia bluetooth ou via tecnologia MMS (Multimedia Message Service).

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: SERPRO

- Conceitos BásicosFundamentos de Segurança da Informação

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

Julgue os itens que se seguem, relativos a segurança computacional.

A exigência de que o usuário forneça um identificador e uma senha é suficiente para manter a segurança lógica em datacenters, não sendo necessário o monitoramento de logs de aplicações.

Provas

Caderno Container