Foram encontradas 60 questões.

As técnicas de ofuscação são utilizadas no código de vírus com o objetivo de dificultar a sua detecção.

A técnica, conhecida como instalação silenciosa, que combina dois arquivos em um, mantendo a propriedade de execução simultânea, sendo instalado pela vitima sem qualquer tipo de interação, é

Provas

O sistema iOs foi desenvolvido pela Apple no intuito de equipar os dispositivos móveis, tendo sido baseado no MAC OS X. Considerando a arquitetura do iOs, observa-se a divisão do sistema em camadas, cada uma com uma finalidade específica.

A camada responsável por fornecer infraestrutura para aplicações relativas à interface dos dispositivos é a camada

Provas

Os logs de eventos do Windows são arquivos onde são registrados os diversos eventos que ocorrem no contexto sistema operacional, podendo ser relacionados à segurança, instalação de programas, dentre outras categorias. Um desses logs é o denominado ForwardedEvents, incorporado a partir do Windows Vista.

Este log tem por objetivo o registro de eventos

Provas

Computadores com processadores CPU x64 são cada vez mais comuns no mercado, tendo em vista as vantagens deste processador e sua crescente redução de custo. O sistema operacional Windows 7 pode ser instalado em PCs de 32 ou 64 bits, de acordo com o hardware disponível.

Com relação ao Windows 7, verifica-se que

Provas

No sistema operacional Linux o gerenciamento de usuários pode ser feito apenas com os comandos do sistema operacional.

Os comandos para a criação de um usuário, a definição ou alteração da senha e a remoção de um usuário são, respectivamente,

Provas

No contexto das tecnologias de virtualização de plataformas, considere as afirmativas a seguir:

I. Um simulador é um programa que implementa o modelo de um sistema recebendo parâmetros de entrada e condições de contorno. Ele é utilizado para a análise de comportamento do sistema simulado.

II. Um emulador é um programa capaz de executar os mesmos programas do sistema de origem, também chamado de hóspede, sobre outro sistema, também chamado de hospedeiro. O emulador obtém os mesmos resultados para as mesmas entradas.

III. A virtualização pode ser vista como um framework capaz de particionar os recursos de um computador em múltiplos ambientes de execução, permitindo o uso de diversos sistemas operacionais sem a necessidade de diversas plataformas de hardware.

Assinale:

Provas

A figura a seguir apresenta o diagrama do banco de dados e as tabelas 1, 2 e 3 apresentam, respectivamente, os registros lançados nas tabelas Aluno, Matérias e AlunoMateriaNota.

As chaves primárias das tabelas estão indicadas por (PK). Ao se executar o seguinte comando SQL:

deletefrom TBMateria where idMateria = 2

I. a transação ocorrerá corretamente e o registro será apagado do banco de dados.

II. a transação não ocorrerá pois já existe nota para aluno nesta matéria

III. a transação não ocorrerá pois já existe aluno cadastrado nesta matéria.

Assinale:

Provas

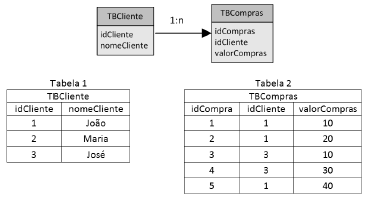

A figura a seguir apresenta o diagrama das tabelas TBCliente e TBCompras, e as tabelas 1 e 2 apresentam, respectivamente, os registros TBCliente e TBCompras.

Os campos idCliente e idCompras são as chaves primárias das tabelas TBCliente e TBCompras, respectivamente. A resposta do seguinte comando SQL:

select a.nomecliente,sum(b.valorCompras)from

TBCliente a leftouterjoinTBCompras b

on a.idCliente = b.idCliente

groupby a.nomeCliente

é

Provas

Em um sistema de banco de dados de uma grande empresa, dois usuários, denominados A e B estão lançando novos registros em uma tabela X.

A funcionalidade do sistema gerenciador do banco de dados que permite esta operação dos usuários concorrentemente é

Provas

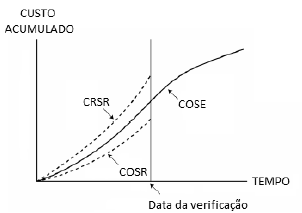

A figura a seguir apresenta as curvas S de um dado projeto. As curvas são assim definidas:

COSE: custo orçado e serviço estimado; COSR: custo orçado e serviço realizado; CRSR: custo real e serviço realizado.

Este projeto, na data da verificação, apresenta

Provas

Caderno Container