Foram encontradas 50 questões.

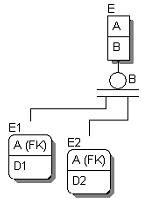

Analise o diagrama ER a seguir.

A conclusão INCORRETA sobre a interpretação desse diagrama é:

A conclusão INCORRETA sobre a interpretação desse diagrama é:

Provas

Questão presente nas seguintes provas

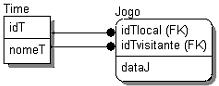

Analise o diagrama E que modela os jogos de um campeonato onde todos os times jogam entre si duas vezes, em turno e returno.

A conclusão correta sobre esse diagrama é a de que:

A conclusão correta sobre esse diagrama é a de que:

Provas

Questão presente nas seguintes provas

Em relação ao gerenciamento de memória, sistemas operacionais adotam diversas estratégias para permitir que a memória principal seja aproveitada ao máximo. A estratégia de carregar um programa para a memória principal e, após certo tempo, devolvê-lo para o disco liberando a memória para outro processo, é conhecida como:

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisBuffering

- Fundamentos de Sistemas OperacionaisSubsistema de Entrada e Saída

- Sistemas de ArquivosMétodos de Acesso à Arquivos

O acesso a disco é muito mais lento que o acesso à memória. Sistemas operacionais implementam diversas técnicas que visam melhorar o desempenho do sistema de arquivos. Uma dessas técnicas consiste na transferência antecipada de blocos do disco para memória antes mesmo de serem efetivamente solicitados por algum processo. Tal procedimento é bastante efetivo nos casos de:

Provas

Questão presente nas seguintes provas

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

Um sistema foi desenvolvido numa arquitetura cliente-servidor com a utilização do protocolo TCP/IP. A equipe de desenvolvimento necessitava da garantia de entrega, sequenciamento e confiabilidade dos dados durante seu tráfego pela rede. Dessa forma, o protocolo da camada de transporte adotado para o sistema desenvolvido foi:

Provas

Questão presente nas seguintes provas

Um servidor foi configurado com o endereço IP 172.16.100.20 utilizando a máscara 255.255.255.0. No firewall local, colocou-se uma regra para que fosse somente utilizado por clientes configurados na mesma rede lógica. Para conseguir acesso ao servidor nessas condições, um cliente poderia ser configurado com o endereço IP:

Provas

Questão presente nas seguintes provas

Como resposta a uma requisição AJAX, o script executando no servidor envia para o cliente a cadeia de caracteres seguinte, no formato JSON:

{"nome": "Ypojuca", "id": 1503, "xy": [1,4]}

Em Javascript, o campo do objeto XMLHttpRequest onde essa cadeia é recebida é:

{"nome": "Ypojuca", "id": 1503, "xy": [1,4]}

Em Javascript, o campo do objeto XMLHttpRequest onde essa cadeia é recebida é:

Provas

Questão presente nas seguintes provas

O Manifesto Ágil lista valores seguidos por desenvolvedores com a finalidade de melhorar a maneira pela qual o software é desenvolvido. A alternativa que se encontra no manifesto é:

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisKanban

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeisScrum

Scrum e Kanban são metodologias de gerenciamento de projetos de software populares entre praticantes do desenvolvimento ágil. Um aspecto de divergência entre as duas metodologias é:

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoComplexidade

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Vetor

Na linguagem C, uma lista sequencial com n elementos pode ser armazenada em um vetor, ocupando as posições cujos índices variam de 0 a n-1. Considere o seguinte algoritmo de pesquisa, denominado busca com sentinela:

int pesquisa (int vet[], int n, int chave)

{

int ind;

vet[n] = chave; /* sentinela */

ind = 0;

while (vet[ind] != chave)

ind = ind + 1;

if (ind == n)

return –1; /* Não encontrou * /

else

return ind; /* Encontrou */

}

Sobre essa implementação do algoritmo de busca com sentinela, analise as afirmativas a seguir:

I. Para que ela funcione corretamente, é necessário que o vetor vet contenha, pelo menos, n+1 posições, sendo as n primeiras (de 0 a n-1) ocupadas pelos elementos e a última, vaga, que abrigará a sentinela.

II. Nesta implementação, o algoritmo tem seu pior desempenho quando o valor de chave não se encontra em nenhuma das posições de 0 a n-1 de vet; em outras palavras, quando chave não pertence à lista.

III. Se o valor de chave se encontra armazenado na posição t de vet, sendo 0 ≤ t < n, são realizadas exatamente t comparações envolvendo chave até localizá-la.

Está correto somente o que se afirma em:

int pesquisa (int vet[], int n, int chave)

{

int ind;

vet[n] = chave; /* sentinela */

ind = 0;

while (vet[ind] != chave)

ind = ind + 1;

if (ind == n)

return –1; /* Não encontrou * /

else

return ind; /* Encontrou */

}

Sobre essa implementação do algoritmo de busca com sentinela, analise as afirmativas a seguir:

I. Para que ela funcione corretamente, é necessário que o vetor vet contenha, pelo menos, n+1 posições, sendo as n primeiras (de 0 a n-1) ocupadas pelos elementos e a última, vaga, que abrigará a sentinela.

II. Nesta implementação, o algoritmo tem seu pior desempenho quando o valor de chave não se encontra em nenhuma das posições de 0 a n-1 de vet; em outras palavras, quando chave não pertence à lista.

III. Se o valor de chave se encontra armazenado na posição t de vet, sendo 0 ≤ t < n, são realizadas exatamente t comparações envolvendo chave até localizá-la.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container