Foram encontradas 80 questões.

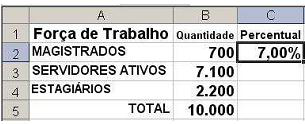

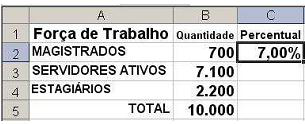

Considere a planilha MS-Excel a seguir.

Para obter o Percentual de cada categoria da força de trabalho, digitou-se na célula C2 a fórmula =B$2/$B$5. Após, a fórmula de C2 foi copiada e colada para C3 até C4. Finalmente, formatou-se C2 até C4 como formato de Percentual com duas casas decimais. Assinale a alternativa que apresenta os resultados obtidos nas células C3 e C4, respectivamente.

Para obter o Percentual de cada categoria da força de trabalho, digitou-se na célula C2 a fórmula =B$2/$B$5. Após, a fórmula de C2 foi copiada e colada para C3 até C4. Finalmente, formatou-se C2 até C4 como formato de Percentual com duas casas decimais. Assinale a alternativa que apresenta os resultados obtidos nas células C3 e C4, respectivamente.

Provas

Questão presente nas seguintes provas

Qual das alternativas listadas corresponde a uma das configurações recomendadas pela Microsoft para o Firewall do Windows?

Provas

Questão presente nas seguintes provas

Para fechar uma porta correspondente a um programa que é acessado remotamente por qualquer computador da Internet, deve-se alterar, no Firewall do Windows,

Provas

Questão presente nas seguintes provas

Uma pessoa, empregando o Google, está realizando buscas na Internet e deseja obter como resultado apresentações em MS-PowerPoint 2007 (arquivos pptx) sobre o assunto certificação digital. Qual é o argumento de busca mais apropriado para realizar essa pesquisa, de forma a retornar o número mais restrito de resultados que tratem do assunto?

Provas

Questão presente nas seguintes provas

Em relação aos conceitos de proteção e segurança em ambientes de tecnologia da informação (TI), analise as afirmativas abaixo.

I - A autenticação é o processo que busca verificar a identidade digital de um usuário e, normalmente, é baseada em um ou mais fatores entre três: aquilo que o usuário é (ex. biometria); algo que só o usuário possui (ex. certificado digital); e algo que só o usuário conhece (ex. senha).

II - Os antivírus são programas concebidos para prevenir, detectar e eliminar vírus de computador, e além disso restringem a instalação de programas e as alterações de configurações de um computador apenas às pessoas autorizadas.

III - Um firewall é um mecanismo de defesa que serve para evitar a invasão de redes de computadores por hackers e que impede que vírus, e outros malwares, entrem e se propaguem dentro de uma infraestrutura organizacional.

Quais estão corretas?

I - A autenticação é o processo que busca verificar a identidade digital de um usuário e, normalmente, é baseada em um ou mais fatores entre três: aquilo que o usuário é (ex. biometria); algo que só o usuário possui (ex. certificado digital); e algo que só o usuário conhece (ex. senha).

II - Os antivírus são programas concebidos para prevenir, detectar e eliminar vírus de computador, e além disso restringem a instalação de programas e as alterações de configurações de um computador apenas às pessoas autorizadas.

III - Um firewall é um mecanismo de defesa que serve para evitar a invasão de redes de computadores por hackers e que impede que vírus, e outros malwares, entrem e se propaguem dentro de uma infraestrutura organizacional.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

O MS-Word possui o recurso de estilo que permite que se definam diversas formatações em um estilo. Qual recurso de formatação NÃO pode ser colocado em um estilo?

Provas

Questão presente nas seguintes provas

Considere uma infraestrutura de rede baseada em uma solução Microsoft Windows em que computadores com o sistema operacional Windows 7 são disponibilizados aos usuários. Para que esses usuários possam realizar logon, ou seja, autenticar-se através de um nome de usuário e senha, sem necessitarem estar cadastrados localmente em cada computador, é preciso que esses computadores participem de

Provas

Questão presente nas seguintes provas

Assinale a alternativa correta a respeito da ferramenta de sistema identificada como “restauração do sistema” no Windows 7.

Provas

Questão presente nas seguintes provas

O MS-Word tem recursos de formatação de textos que podem ser usados simultaneamente, conforme o que se deseja destacar no texto. Porém, alguns deles não podem ser usados simultaneamente. Das alternativas abaixo, qual contém dois efeitos de formatação que podem ser usados simultaneamente?

Provas

Questão presente nas seguintes provas

As afirmações a seguir referem-se a redes internas estruturadas ou a cabeamento estruturado.

I - Cabeamento estruturado é um sistema que permite a integração de serviços de comunicação como voz, dados, CFTV, controles ambientais, etc.

II - Em redes internas secundárias, o comprimento máximo de cabo UTP (unshielded twisted pair) é 100 metros, incluindo os cordões de conexão.

III - Em redes internas primárias, a configuração utilizada é estrela e os cabos podem ser metálicos ou de fibra óptica.

Quais estão corretas?

I - Cabeamento estruturado é um sistema que permite a integração de serviços de comunicação como voz, dados, CFTV, controles ambientais, etc.

II - Em redes internas secundárias, o comprimento máximo de cabo UTP (unshielded twisted pair) é 100 metros, incluindo os cordões de conexão.

III - Em redes internas primárias, a configuração utilizada é estrela e os cabos podem ser metálicos ou de fibra óptica.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container