Foram encontradas 60 questões.

Atualmente, a forma mais utilizada para a disseminação

de vírus é por meio de mensagens de e-mails com anexos

recebidos pela internet. Para que o vírus seja ativado:

Provas

Questão presente nas seguintes provas

Um usuário do Microsoft Excel 2007 elaborou uma planilha padrão para ser utilizado em todos os relatórios gerados por ele.

Para que este padrão seja salvo como modelo, o usuário deve salvar o arquivo da planilha com extensão

Provas

Questão presente nas seguintes provas

Um usuário de computador está editando um documento que possui vários capítulos e seções no Microsoft Word 2007 em

português e deseja inserir um Sumário no início desse documento. O recurso para realizar a inserção do Sumário é localizado

na guia

Provas

Questão presente nas seguintes provas

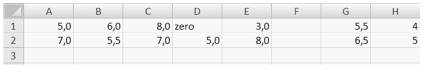

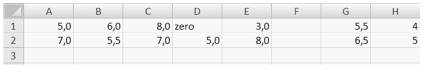

O seguinte fragmento de planilha foi gerado no Microsoft Excel 2007 em português.

As colunas A até E apresentam as notas de provas de dois alunos. Por meio dos valores apresentados nas células H1 e H2, infere-se que a fórmula inserida nas respectivas células são:

As colunas A até E apresentam as notas de provas de dois alunos. Por meio dos valores apresentados nas células H1 e H2, infere-se que a fórmula inserida nas respectivas células são:

Provas

Questão presente nas seguintes provas

A planilha abaixo foi gerada no LibreOffice Calc 5.

Na planilha, caso seja inserida a fórmula: =HEXABIN(A1) na célula B1, o valor apresentado nessa célula será

Na planilha, caso seja inserida a fórmula: =HEXABIN(A1) na célula B1, o valor apresentado nessa célula será

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Segurança LógicaFerramentas Antimalware

Malware é um termo usado normalmente para definir um software que foi projetado para atuar em um computador de maneiras

ocultas ao usuário e indesejadas por ele. Os malwares

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Utilizando criptografia assimétrica, um técnico gera um par de chaves, e envia sua chave-pública para seu chefe, que cifra uma

mensagem com a chave-pública do técnico. Após este procedimento, pode-se concluir corretamente que

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoRestauração de Dados

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Considere que o administrador de um servidor adotou a política de backup que utiliza a combinação do backup normal e

incremental. Para que o administrador possa restaurar os dados, ele precisará

Provas

Questão presente nas seguintes provas

Os firewalls são usados como técnica para afastar diversas formas de tráfego potencialmente perigosos em uma rede e

Provas

Questão presente nas seguintes provas

Conforme alocação da Autoridade para Atribuição de Números da Internet (IANA − RFC6335), as portas de sistema (também

chamadas de portas bem conhecidas) são as portas TCP e UDP cujo número se encontra no intervalo de

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container