Foram encontradas 40 questões.

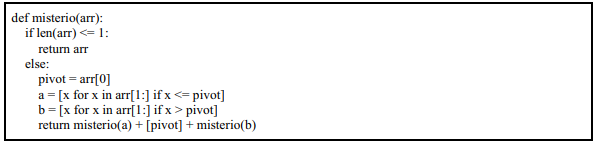

O que faz o código a seguir?

Provas

Questão presente nas seguintes provas

2957765

Ano: 2023

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UEPB

Orgão: UEPB

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UEPB

Orgão: UEPB

Indique a alternativa em que a medida apresentada é inferior a 1 Megabyte?

Provas

Questão presente nas seguintes provas

Considere o seguinte esquema relacional composto por três tabelas:

CLIENTES (ID, Nome, Sobrenome)

PEDIDOS (ID, Cliente_ID, Data)

ITENS (ID, Pedido_ID, Item)

Analise o código SQLa seguir:

SELECT Clientes.Nome, Itens.Item

FROM Clientes

LEFT JOIN Pedidos ON Clientes.ID = Pedidos.Cliente_ID

LEFT JOIN Itens ON Pedidos.ID = Itens.Pedido_ID

Assinale a alternativa que apresenta CORRETAMENTE a função do código SQL.

CLIENTES (ID, Nome, Sobrenome)

PEDIDOS (ID, Cliente_ID, Data)

ITENS (ID, Pedido_ID, Item)

Analise o código SQLa seguir:

SELECT Clientes.Nome, Itens.Item

FROM Clientes

LEFT JOIN Pedidos ON Clientes.ID = Pedidos.Cliente_ID

LEFT JOIN Itens ON Pedidos.ID = Itens.Pedido_ID

Assinale a alternativa que apresenta CORRETAMENTE a função do código SQL.

Provas

Questão presente nas seguintes provas

Os bancos de dados NoSQL caracterizam-se por:

Provas

Questão presente nas seguintes provas

2957762

Ano: 2023

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UEPB

Orgão: UEPB

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UEPB

Orgão: UEPB

Qual das alternativas a seguir descreve CORRETAMENTE a característica fundamental da arquitetura de von Neumann?

Provas

Questão presente nas seguintes provas

A definição abaixo corresponde a qual dos itens indicados nas alternativas?

“É uma técnica empregada por criminosos virtuais para induzir usuários desavisados a enviar dados confidenciais, infectar seus computadores com malware ou abrir links para sites infectados.”

Indique a alternativa que apresenta o item a que se refere a descrição.

“É uma técnica empregada por criminosos virtuais para induzir usuários desavisados a enviar dados confidenciais, infectar seus computadores com malware ou abrir links para sites infectados.”

Indique a alternativa que apresenta o item a que se refere a descrição.

Provas

Questão presente nas seguintes provas

Dentre as estratégias listadas abaixo, assinale a que é adequada para um usuário da plataforma de pesquisa Google encontrar uma

música com base em um refrão cujas palavras ele conhece parcialmente.

Provas

Questão presente nas seguintes provas

São exemplos de dispositivos de armazenamento volátil:

Provas

Questão presente nas seguintes provas

Qual das seguintes afirmações sobre redes de computadores está CORRETA?

Provas

Questão presente nas seguintes provas

- Sistemas OperacionaisWindowsFuncionalidades do WindowsGerenciamento de Arquivos e PastasWindows Explorer

Avalie a veracidade das afirmações a respeito do tópico “sistemas de arquivos”

I- Tipos de arquivo referem-se aos formatos e extensões que são usados para identificar e distinguir diferentes tipos de dados armazenados em um computador.

II- Cada tipo de arquivo tem uma estrutura específica e é associado a um programa ou aplicativo que pode interpretar e manipular esses dados de maneira adequada.

III- Ao renomear o arquivo “texto.doc” para “texto.pdf”, é feita uma conversão de formato.

IV- Os documentos PDF podem conter links e botões, campos de formulário, áudio e vídeo.

São CORRETAS apenas as afirmações:

I- Tipos de arquivo referem-se aos formatos e extensões que são usados para identificar e distinguir diferentes tipos de dados armazenados em um computador.

II- Cada tipo de arquivo tem uma estrutura específica e é associado a um programa ou aplicativo que pode interpretar e manipular esses dados de maneira adequada.

III- Ao renomear o arquivo “texto.doc” para “texto.pdf”, é feita uma conversão de formato.

IV- Os documentos PDF podem conter links e botões, campos de formulário, áudio e vídeo.

São CORRETAS apenas as afirmações:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container