Foram encontradas 40 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UERJ-SGP

Orgão: UERJ

Um analista d e sistemas foi convidado para opinar sobre por que um determinado sistema apresentava desempenho ruim. Ele observou que o sistema tinha alta taxa de acesso a disco, por demanda de entrada e saída dos processos. A razão que pode explicar o baixo desempenho é que o SO realizava a seguinte ação:

Provas

O protocolo GridFTP é um componente surgido no contexto do GT , sendo uma extensão do conhecido File Transfer Protocol (FTP). A sua função é:

Provas

- Gerenciamento de MemóriaIntrodução ao Gerenciamento de Memória

- Gerenciamento de MemóriaMemória Cache

- Gerenciamento de MemóriaMemória Virtual (Conceito)

Técnicas eficientes para o uso de memória, como memória virtual e caching, podem ser aproveitadas pelo seguinte motivo:

Provas

Existem três faixas de endereços de IP reservadas para NAT. São exemplos de endereços de IP contidos nessas faixas:

Provas

Considere o trecho do programa Python abaixo:

def dobra (y):

x = y + y

return x

x = 5

dobra(x)

dobra(x)

print x

O valor impresso ao executarmos o programa é:

Provas

- Sistemas DistribuídosIntrodução à Sistemas Distribuídos

- Sistemas DistribuídosTolerância à Falhas

- Sistemas DistribuídosTratamento de Falhas em Sistemas Distribuídos

Algoritmos de eleição são usados como mecanismos para recuperar a operabilidade de algum serviço dentro de um sistema distribuído. Com base nessa informação, é correto afirmar que:

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAmeaça

Uma ma n eira de garantir a segurança de um sistema é proteger os dados e os serviços que ele oferece contra ameaças. Dentre os quatro tipos de ameaças à segurança: interceptação, interrupção, modificação e fabricação, a única que está definida corretamente é:

Provas

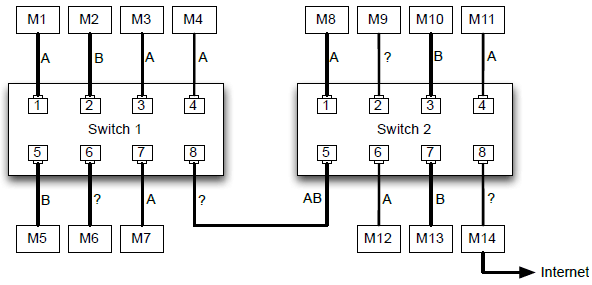

Dois laboratórios compartilham a mesma infraestrutura de rede e decidiram configurar duas VLANs A e B, uma para cada laboratório. As máquinas M1, M3, M4, M6, M7, M8, M11 e M12 devem ficar na VLAN A, e as máquinas M2, M5, M9, M10 e M13, na VLAN B. Foi adquirido um gateway (M14) que permitirá a conexão à internet para todas as máquinas da rede, além de dois switches de 8 portas que permitem configuração de VLAN. O administrador de rede já fez a ligação de todos os cabos de forma correta, como mostra a figura abaixo:

O administrador também iniciou a configuração das VLANs nas portas dos dois switches, faltando configurar apenas as portas 6 e 8 do switch1 e portas 2 e 8 do switch2. A configuração de VLAN para essas portas são, respectivamente:

Provas

Deadlock é u m problema clássico em sistemas distribuídos. Para que ele aconteça, as condições necessárias, além de “manter e esperar”, são:

Provas

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

- Sistemas DistribuídosComputação em Grid

- Sistemas DistribuídosTolerância à Falhas

O GT foi a solução que permitiu o estabelecimento de sistemas de grid interoperáveis e calcou as bases para o surgimento de ferramentas de desenvolvimento em grid. Dentre os problemas para os quais o GT apresentou soluções de forma pioneira, podem ser citados os seguintes:

Provas

Caderno Container