Foram encontradas 210 questões.

Organizar arquivos e pastas (diretórios) é uma tarefa muito importante para os usuários do computador. Seja com

qual Sistema Operacional se está trabalhando, com essa organização fica muito mais fácil encontrar aquilo que se

deseja no computador. “No Sistema Operacional Linux há um comando que efetua uma procura por

arquivos/diretórios no disco. Essa busca pode ser feita considerando-se critérios como: data de modificação,

tamanho etc, usando algumas opções com o comando. Sua sintaxe padrão é: comando [diretório]

[opções/expressão]. Neste caso, indica que a busca será realizada neste diretório, percorrendo seus subdiretórios.”

Assinale a alternativa referente a este comando.

Provas

Questão presente nas seguintes provas

O software responsável por detectar, evitar e atuar na neutralização ou remoção de programas mal-intencionados

denomina-se:

Provas

Questão presente nas seguintes provas

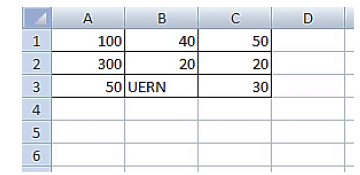

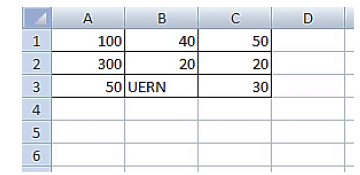

Considere a planilha produzida com a ferramenta Microsoft Office Excel 2007 (configuração padrão):

Se o usuário digitar a fórmula =SE(MÉDIA(B1;B2)>=C3;SOMA(A3:C3);MÁXIMO(B1:B3)) na célula A6, pode-se afirmar que o resultado será:

Se o usuário digitar a fórmula =SE(MÉDIA(B1;B2)>=C3;SOMA(A3:C3);MÁXIMO(B1:B3)) na célula A6, pode-se afirmar que o resultado será:

Provas

Questão presente nas seguintes provas

Para o cultivo de células é de extrema necessidade a manutenção do pH ótimo que para essas circunstâncias deve ser

variável entre:

Provas

Questão presente nas seguintes provas

Com o crescimento da Internet e o grande volume de serviços que passaram a ser oferecidos pela rede, a questão da

segurança se tornou primordial. Muitos usuários já utilizam a Internet para efetuar transações bancárias, realizar

compras, entre outros serviços. A criptografia é uma das tecnologias utilizadas para que as informações trafegadas na

Internet não caiam em mãos erradas. Para isso são utilizados algoritmos criptográficos, aliados a senhas bem

elaboradas. A criptografia pode ser simétrica (utiliza a mesma chave para criptografar e descriptografar) ou

assimétrica (utiliza uma chave para criptografar e uma outra chave para descriptografar a mensagem). Na criptografia

simétrica, o modo de operação é uma técnica que emprega modernas cifras de blocos como DES e AES (algoritmos

criptográficos). Quatro técnicas são utilizadas no modo de operação para cifras de blocos. Um desses modos é uma

técnica que se baseia puramente em cifras de blocos, em que o texto claro é dividido em blocos de N bits, o texto

cifrado é formado por blocos de N bits, sendo que o valor de N depende do tipo de cifra usada. Assinale a alternativa

correspondente a esse modo de operação.

Provas

Questão presente nas seguintes provas

É um método de imuno-histoquímica, na qual um anticorpo primário marcado com fluorescência ou cromógeno reage

com determinado antígeno e emite fluorescência ou coloração específica. Pode-se afirmar que essa técnica é

conhecida como método

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoTipos de BackupBackup de Cópia

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Analise as afirmativas sobre procedimentos de backup.

I. O backup de cópia copia todos os arquivos selecionados e os marca como arquivos que passaram por backup.

II. O backup diferencial copia arquivos criados ou alterados desde o último backup normal ou incremental e os marca como arquivos que passaram por backup.

III.O backup incremental copia somente os arquivos criados ou alterados desde o último backup normal ou incremental e os marca como arquivos que passaram por backup.

Está(ão) correta(s) apenas a(s) afirmativa(s)

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia de HashResistência e Tratamento à Colisão

- CriptografiaCriptografia de HashUnidirecionalidade (Hashing)

A segurança de redes pode fornecer serviços baseados em cinco características básicas. Dessas características, quatro

estão diretamente relacionadas com a mensagem trocada no meio da rede, enquanto que uma delas oferece

autenticação ou identificação de entidades: confidencialidade, integridade, autenticação e não repúdio relacionam-se

com a mensagem, e autenticação está relacionada com a entidade. Na preservação da integridade de uma

mensagem, um algoritmo denominado função de hash é utilizado. Esse algoritmo cria uma imagem compactada de

mensagem que pode ser usada como impressão digital. Para se candidatar a um hash, uma função precisa atender

aos seguintes critérios, EXCETO:

Provas

Questão presente nas seguintes provas

745178

Ano: 2016

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UERN

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDECAN

Orgão: UERN

RAID (Redundant Arrays of Inexpensive Disks) ou arranjos redundantes de discos baratos, segundo Silberschatz (2016),

é uma técnica de organização de discos, que normalmente é utilizada para resolver questões de desempenho e

confiabilidade. Um esquema de RAID pode ser organizado em vários níveis, sendo que cada um desses níveis possui

características que o determina e fazem com que um ou outro seja utilizado. Acerca do RAID, assinale a alternativa

INCORRETA.

Provas

Questão presente nas seguintes provas

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozSIP: Session Initiation Protocol

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozTelefonia

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozVoIP: Voice over IP

O SIP (Session Initiation Protocol ou Protocolo de Iniciação de Sessão) é um protocolo de sinalização, que tem a

finalidade de estabelecer sessões de comunicação interativa entre os usuários. Possui diversos recursos, entre os

quais cada sessão pode incluir vídeo, bate-papo e voz. É utilizado para estabelecimento de uma conexão de

conferência multimídia, mantê-la ativa e encerrá-la em uma arquitetura cliente/servidor. Como origem tem-se o

usuário cliente e como destino o usuário servidor. Acerca do Protocolo SIP, assinale a alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container