Foram encontradas 60 questões.

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Ordenação

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

- Fundamentos de ProgramaçãoComplexidade

O quicksort é um dos algoritmos mais famosos de ordenação, o qual, por sua vez, é um tema bastante estudado na informática. Mas, qual a vantagem do quicksort afinal?

Assinale a alternativa que contém uma descrição correta sobre o algoritmo.

Provas

Com o objetivo de acompanhar tendências do mercado e de aumentar a produtividade do programador, as linguagens de programação evoluem e recebem atualizações periódicas. Um exemplo disso é o conceito de records que foi incorporado à linguagem Java, a partir da versão 16.

Assinale a alternativa que descreve corretamente a finalidade e a principal utilização de um record Java.

Provas

Num determinado código de programação, foi encontrada a expressão boleana “( A or B) and (A or C). Como essa expressão poderia ser reescrita para se obter um código mais eficiente, com um menor número de operações?

Provas

Python é uma linguagem de programação de alto nível amplamente utilizada no desenvolvimento de software. Com uma sintaxe simples e legível, é conhecida por sua versatilidade, por ter uma comunidade ativa e u a extensa biblioteca de módulos.

Assinale a alternativa que apresenta corretamente características da linguagem Python.

Provas

Com a crescente interconectividade envolvendo serviços via Internet, é fundamental a utilização de protocolos que visem proteger a integridade e a confidencialidade dos dados transmitidos. A implementação de medidas de segurança, como criptografia, autenticação e controle de acesso, é fundamental para mitigar riscos e manter a confiança na comunicação e no compartilhamento de informações na Internet.

Assinale a alternativa correta, sobre os protocolos utilizados por serviços da camada de aplicação do modelo Internet.

Provas

Quanto mais conectado for o computador, mais vulnerável ele está a sofrer ataques provenientes da rede de computadores. Para se proteger de tais ataques, é possível instalar um conjunto de softwares especializados em diferentes aspectos de segurança.

Assinale a alternativa que apresenta uma tecnologia voltada para proteger uma rede contra acessos não autorizados, filtrando o tráfego ou até mesmo bloqueando o acesso automaticamente, com base em um conjunto de regras predefinidas.

Provas

Em um determinado sistema computacional, foi executado o comando “Insert Into Rede (network, mask, next, router, port) Values (“172.17.32.0”, “255.255.224.0”, “172.17.64.1”, “r_15”, 3)”. Assinale a alternativa ajustada à situação.

Provas

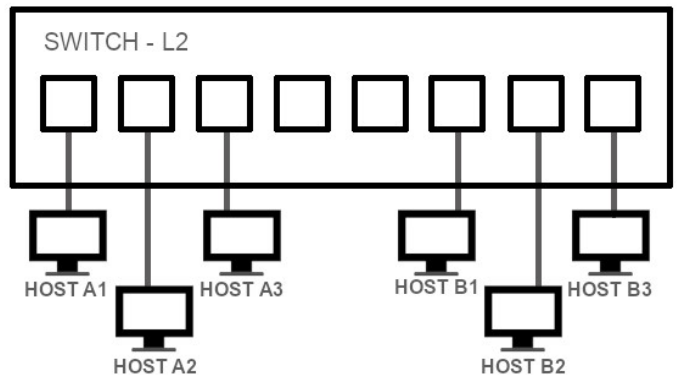

Nem sempre é possível ter à disposição switchs gerenciáveis e organizar sub-redes e VLANs em cada porta. Na prática, mesmo conhecendo as limitações de segurança, em algumas situações, é necessário criar sub-redes distintas usando switchs comuns, tudo numa mesma infraestrutura física de rede. Numa situação semelhante, sejam os hosts Al, AZ e A3 pertencentes à rede A, e os hosts B1, B2 e B3 pertencentes à rede B, analise o esquema.

Assinale a alternativa que contém endereços e máscaras de rede para configurar, respectivamente, as redes locais A e B,

Provas

Até o fim da década de 1990, um usuário doméstico podia se conectar à Internet numa velocidade de 56 Kbps. Hoje em dia, pouco mais de 20 anos depois, são comercializados links domésticos de 700 Mbps. Em termos práticos, essa ilustração representa quantos por cento de aumento?

Provas

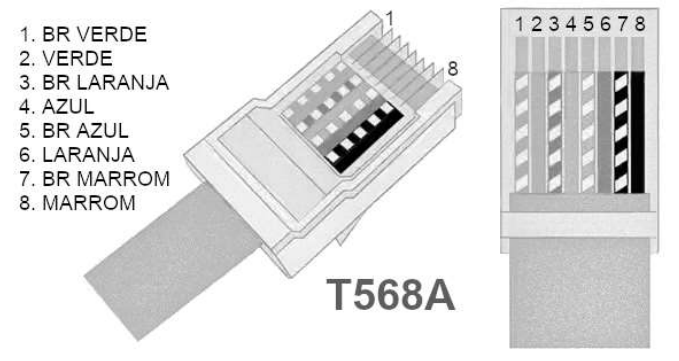

Um técnico de TI foi chamado para verificar o problema de um ponto de rede numa determinada sala, distante 70 m do armário de TI. Após testar o cabo, verificou-se que o par 1-2 estava rompido.

Com base nas informações acima, havendo ainda a impossibilidade de se substituir o cabo, o que poderia ser feito para que o ponto de rede voltasse a funcionar?

Provas

Caderno Container