Foram encontradas 236 questões.

Dadas as afirmativas sobre os softwares LibreOffice Impress e

Microsoft PowerPoint,

I. Para iniciar e finalizar uma apresentação, é possível usar, respectivamente, os atalhos “F5” e “ESC”. II. A qualquer momento durante uma apresentação é possível voltar imediatamente para o primeiro slide através da tecla “Home”. III. No LibreOffice Impress, fora de uma apresentação, o comando “Control + W” tem função equivalente ao “Alt + F4” no Microsoft PowerPoint.

verifica-se que está(ão) correta(s)

I. Para iniciar e finalizar uma apresentação, é possível usar, respectivamente, os atalhos “F5” e “ESC”. II. A qualquer momento durante uma apresentação é possível voltar imediatamente para o primeiro slide através da tecla “Home”. III. No LibreOffice Impress, fora de uma apresentação, o comando “Control + W” tem função equivalente ao “Alt + F4” no Microsoft PowerPoint.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

Dadas as afirmativas quanto aos conceitos sobre vírus de

computador,

I. Vírus são programas que se autoreplicam com o objetivo de anexarem-se a outros arquivos. II. Vírus são programas auto executáveis, ou seja, não necessariamente precisam ser executados pelo usuário. III. Manter o sistema operacional atualizado é uma das formas de evitar a contaminação do computador por um vírus. IV. O vírus de setor de inicialização atua no registro de inicialização mestre (MBR), de forma que o vírus é carregado na memória do computador durante a inicialização.

verifica-se que está(ão) correta(s)

I. Vírus são programas que se autoreplicam com o objetivo de anexarem-se a outros arquivos. II. Vírus são programas auto executáveis, ou seja, não necessariamente precisam ser executados pelo usuário. III. Manter o sistema operacional atualizado é uma das formas de evitar a contaminação do computador por um vírus. IV. O vírus de setor de inicialização atua no registro de inicialização mestre (MBR), de forma que o vírus é carregado na memória do computador durante a inicialização.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

Quais técnicas asseguram, respectivamente, confidencialidade,

integridade e autenticidade na troca de informações?

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- AAA: Autenticação, Autorização e AuditoriaBiometria

Dadas as afirmativas sobre Malwares,

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

I. Técnicas de login usando a digital ou a íris do usuário evitam a ação de keyloggers. II. Spywares são softwares que monitoram os hábitos de acesso e navegação dos usuários. III. Uma das formas de disseminação de Backdoors é através de cavalos de Troia. IV. Worms são vírus que têm como objetivo se propagar automaticamente usando as redes de computadores.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

Dentro de uma instituição de ensino, a gestão dos processos

passa por diversas pessoas, conforme o seu departamento ou

função. Cada unidade faz parte de uma grande engrenagem, a

universidade. Dentro desse contexto, existem diversos ativos

envolvidos, tais como pessoas, materiais, pesquisas,

equipamentos e informações sensíveis ou estratégicas.

Obviamente, cada universidade possui o seu “tesouro” e é mister

protegê-lo sob pena de perdê-lo. A segurança dos ativos extrapola

o conceito restritivo de patrimônio considerado apenas como bens

móveis e imóveis. Considerando o conceito amplo utilizado em

segurança, um ativo:

I. é todo e qualquer item que possa ser economicamente considerado, ao qual possa ser associada uma ideia de valor, ainda que minimamente expressivo; II. é apenas um bem tangível; III. é apenas um bem intangível.

Dos itens, verifica-se que está(ão) correto(s) apenas

I. é todo e qualquer item que possa ser economicamente considerado, ao qual possa ser associada uma ideia de valor, ainda que minimamente expressivo; II. é apenas um bem tangível; III. é apenas um bem intangível.

Dos itens, verifica-se que está(ão) correto(s) apenas

Provas

Questão presente nas seguintes provas

- AbrangênciaLAN: Local Area Network

- Cloud Computing

- Equipamentos de Rede

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Segurança de RedesFirewall

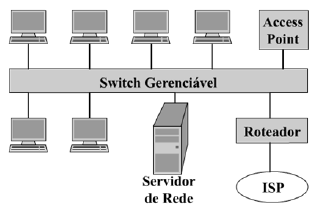

Dadas as afirmativas baseadas na figura que ilustra uma rede de computadores dentro de uma instituição,

I. Um switch gerenciável pode fornecer dhcp, firewall e o gerenciamento de senhas de usuários da rede. II. O Access Point é por onde essa intranet se conecta à internet. III. O servidor de rede pode fornecer um serviço de repositório em nuvem, também acessível pela internet. IV. O roteador ou o servidor de rede podem rodar o serviço de firewall dessa rede.

verifica-se que estão corretas apenas

Provas

Questão presente nas seguintes provas

Um usuário da rede wireless relatou o seguinte problema:

“Percebo que meu celular está conectado à rede sem fio

institucional com sinal bem forte e estável, mas não consigo

acessar a internet nem ler meus e-mails. Em casa eu consigo”.

Nesse contexto, dadas as afirmativas que podem explicar o que

provavelmente aconteceu,

I. O link externo com a internet pode estar offline e o usuário pode ter confundido a informação do sinal do access point no celular, achando ser a intensidade da conexão com a internet. II. O telefone do usuário pode estar no modo avião e, por isso, estar sem acesso à internet. III. Se o link externo com a internet estiver online, o access point pode estar isolado do restante da rede.

verifica-se que está(ão) correta(s)

I. O link externo com a internet pode estar offline e o usuário pode ter confundido a informação do sinal do access point no celular, achando ser a intensidade da conexão com a internet. II. O telefone do usuário pode estar no modo avião e, por isso, estar sem acesso à internet. III. Se o link externo com a internet estiver online, o access point pode estar isolado do restante da rede.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)

- WindowsLinha de Comando (Windows)

Em manutenções na rede lógica, frequentemente um funcionário

de TI realiza testes para verificar a conectividade e latência da

conexão entre dois equipamentos de rede. Nesse propósito, quais

os comandos usados, respectivamente, no Windows e no Linux,

para enviar ininterruptamente pacotes de 64 bytes para o

endereço 172.17.2.1?

Provas

Questão presente nas seguintes provas

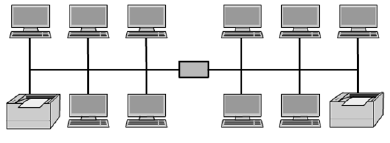

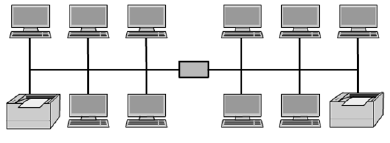

A figura apresenta dois grupos que trabalham de forma totalmente

isolada, ou seja, os computadores de um grupo não conseguem

enviar pacotes de dados para os computadores do outro grupo.

Entretanto, a impressora de cada grupo pode ser usada por ambos

os grupos.

Assinale a alternativa que explica corretamente como essa configuração de rede é possível.

Assinale a alternativa que explica corretamente como essa configuração de rede é possível.

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Dadas as afirmativas a respeito dos protocolos usados no correio

eletrônico (SMTP, POP3 e IMAP),

I. Enquanto o SMTP lida com a troca de mensagens entre servidores, os protocolos POP3 e IMAP são usados para o recebimento de mensagens do correio eletrônico. II. O protocolo IMAP possibilita sincronizar as pastas e mensagens que estão no servidor de correio eletrônico com um dispositivo local (celular, tablet, PC etc.). III. O protocolo POP3 trabalha com a transferência provisória das pastas e mensagens do servidor de correio eletrônico para o dispositivo usado na leitura.

verifica-se que está(ão) correta(s)

I. Enquanto o SMTP lida com a troca de mensagens entre servidores, os protocolos POP3 e IMAP são usados para o recebimento de mensagens do correio eletrônico. II. O protocolo IMAP possibilita sincronizar as pastas e mensagens que estão no servidor de correio eletrônico com um dispositivo local (celular, tablet, PC etc.). III. O protocolo POP3 trabalha com a transferência provisória das pastas e mensagens do servidor de correio eletrônico para o dispositivo usado na leitura.

verifica-se que está(ão) correta(s)

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container