Foram encontradas 65 questões.

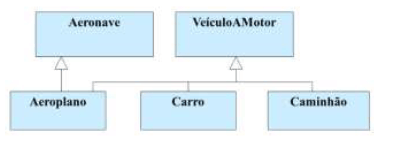

Considere o seguinte diagrama de classes:

O conceito da orientação a objetos utilizado na classe Aeroplano é:

Provas

Considere a seguinte tabela “produto” pertencente a um banco de dados relacional:

É uma possível chave primária para essa tabela:

Provas

- LinguagensC++

- LinguagensJava

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

Provas

Provas

Provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- WindowsInicialização do Windows

Na coluna I estão dispostos alguns modos de desligamento do Windows 7. Estabeleça a correta correspondência com seus procedimentos, conforme apresentado na coluna II.

Coluna I

1 Suspender

2 Reiniciar

3 Hibernar

4 Bloquear

5 Logoff

Coluna II

( ) grava todo o conteúdo da memória principal em um arquivo no disco rígido e desliga o computador.

( ) apresenta uma tela de proteção solicitando a senha do usuário, contudo os programas não são fechados.

( ) fecha todos os aplicativos, desliga e reinicializa o computador imediatamente.

( ) coloca o computador em estado de baixo consumo de energia para alguns componentes, porém permanece ligado.

( ) solicita o fechamento de todos os programas ativos e desconecta o usuário atual sem desligar o computador.

A sequência correta, de cima para baixo, é:

Provas

Provas

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFF

Orgão: UFF

Avalie se são verdadeiras (V) ou falsas (F) as afirmativas a seguir.

I A memória ROM influencia na velocidade do computador.

II O setup é um programa gravado na memória RAM.

III A BIOS, através do programa SETUP, faz o processo de testes dos componentes do microcomputador.

As afirmativas I, II e III são, respectivamente:

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasSession Hijacking

- Ataques e Golpes e AmeaçasSniffing

Na coluna I estão dispostos alguns conceitos relacionados à segurança da informação. Estabeleça a correta correspondência com suas características ou funcionalidades, conforme apresentado na coluna II.

Coluna I

1 DoS

2 Filtering

3 Sniffing

4 Hijacking

5 Flood

Coluna II

( ) negação de um serviço.

( ) modificação do payload do pacote com recálculo do checksum para torná-lo válido.

( ) monitoramento do tráfego da rede entre um trecho de rede.

( ) roubo de sessão.

( ) envio de pacotes repetidos através da rede.

A sequência correta, de cima para baixo, é:

Provas

Caderno Container