Foram encontradas 55 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: UFJ

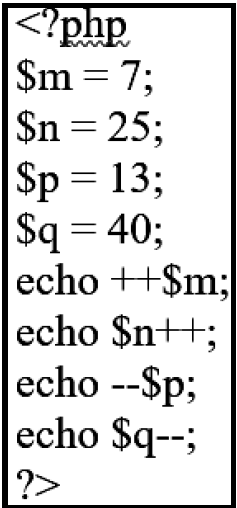

A figura abaixo ilustra uma sequência de instruções em PHP.

As instruções echo ++$m, echo $n++, echo --$p e echo $q-- apresentarão, respectivamente, os seguintes valores:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: UFJ

Em Java, um exemplo de sintaxe correta da estrutura de controle switch está indicada na seguinte alternativa:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: UFJ

No que se refere ao uso dos recursos, a linguagem de programação Python disponibiliza diversas funções.

Nesse contexto, atualmente para as operações “diferença” e “exponenciação”, as funções empregadas / sintaxes correspondentes são, respectivamente,

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: UFJ

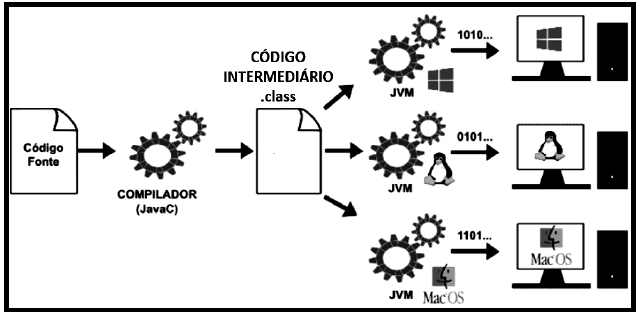

A figura abaixo ilustra o esquema de execução de um programa em Java.

O CÓDIGO INTERMEDIÁRIO é conhecido como

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: Instituto Access

Orgão: UFJ

No que diz respeito ao paradigma da orientação a objetos, enquanto um dos princípios indica a capacidade de abstrair várias implementações diferentes em uma única interface, representando a capacidade de uma única referência invocar métodos diferentes, dependendo do seu conteúdo, outro faz com que detalhes internos do funcionamento dos métodos de uma classe permaneçam ocultos para os objetos, tendo por significado separar o programa em partes, o mais isolado possível.

Esses dois princípios são conhecidos, respectivamente, como

Provas

“Wi-Fi – Wireless Fidelity” é uma tecnologia de conexão sem fio que conecta aparelhos como telefones celulares, notebooks, TVs e outros dispositivos dentro de uma mesma área a roteadores que gerenciam o acesso a internet. O padrão atual, lançado em 2021, também conhecido por Wi-fi 6, oferece maior velocidade, flexibilidade e escalabilidade para suportar o crescimento do número de dispositivos IoT e clientes, o maior uso da nuvem e as iniciativas de transformação digital, permitindo que a TI acompanhe oaumento da demanda de Wi-Fi, possuindo as características listadas a seguir:

- teoricamente, suporta taxas de 9,6 Gb/s, o que equivale a 1,2GB/s;

- ao contrário do Wi-Fi 5, que só funciona em 5 GHz, pode operartanto na frequência de 2,4 GHz quanto na de 5 GHz;

- opera com o padrão MU-MIMO, a técnica OFDMA e o tipo demodulação 1024-QAM, que é mais eficiente que o método 256-QAM.

Esse padrão Wi-Fi 6 é conhecido por IEEE-802.11

Provas

Uma das topologias físicas de rede mais empregadas atualmente possui uma característica, na qual, embora utilize uma quantidade maior de cabos, conectados a um concentrador, fornece uma melhor confiabilidade porque, quando um cabo apresenta problemas, apenas a máquina ligada por ele é que para de funcionar. Paralelamente, uma de suas vantagens está na codificação e adição de novos computadores, que são processos simples. Como contam com gerenciamento centralizado, no caso de falha de um computador, o restante da rede não é afetado.

Essa topologia física é conhecia por

Provas

SSH é uma sigla para um protocolo de rede, com a função de auxiliar um usuário a acessar, administrar e modificar remotamente seus servidores. Em seu funcionamento, os dados, informações, documentos e arquivos são alcançados pelo usuário por meio de uma comunicação criptografada entre máquinas e servidores de hospedagem, sendo que a comunicação contém um mecanismo de autenticação, sendo empregada uma tecnologia de criptografia avançada que mascara os dados e transações de quem está acessando. No uso de uma conta na conexão remota como usuário root, com direitos completos para mexer em qualquer funcionalidade do sistema, a sintaxe do comando SSH é ssh {user}@{host}.

A porta utilizada pelo SSH é a de número

Provas

No que diz respeito à arquitetura TCP/IP, os microcomputadores enviam pacotes de dados aos destinatários utilizando endereços IPv4, formados por quatro octetos, enquadrados em classes, identificadas por faixas de números.

Nesse sentido, as classes A, B e C englobam endereços IP, nos quais oprimeiro octeto se enquadra, respectivamente, nas seguintes faixas:

Provas

Tendo por foco a arquitetura TCP/IP, dois protocolos operam na camada de transporte, um reconhecido sem conexão e outro com conexão.

Esses protocolos são, respectivamente,

Provas

Caderno Container