Foram encontradas 84 questões.

As distribuições Linux, incluindo Fedora e Ubuntu, suportam os seguintes Ambientes de Trabalho (Desktop Enviroment):

Provas

Questão presente nas seguintes provas

O grande número de ataques e invasões nas redes de computadores tem levado os usuários a tomar medidas de segurança no uso de computadores. São estratégias de segurança ao utilizar computadores, EXCETO:

Provas

Questão presente nas seguintes provas

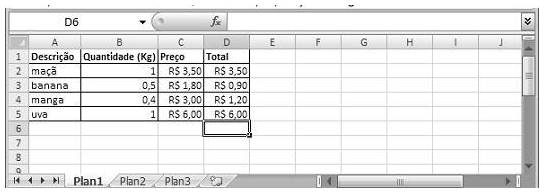

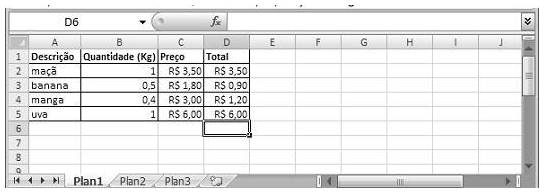

Considerando a planilha eletrônica abaixo, analise as proposições a seguir.

I. Se for digitado na célula selecionada =SOMA(D2:D5) aparecerá R$11,60, quando pressionada a tecla ENTER.

II. Se for digitado na célula selecionada =MÁXIMO(D2:D5) aparecerá R$3,50, quando pressionada a tecla ENTER.

III. Se for digitado na célula selecionada =MÉDIA(D2:D5) aparecerá R$2,90, quando pressionada a tecla ENTER.

IV. Se forem selecionadas as células A1 e B1 e clicado o botão , essas células terão todas as letras do texto convertidas para maiúsculo.

, essas células terão todas as letras do texto convertidas para maiúsculo.

Assinale a alternativa CORRETA:

I. Se for digitado na célula selecionada =SOMA(D2:D5) aparecerá R$11,60, quando pressionada a tecla ENTER.

II. Se for digitado na célula selecionada =MÁXIMO(D2:D5) aparecerá R$3,50, quando pressionada a tecla ENTER.

III. Se for digitado na célula selecionada =MÉDIA(D2:D5) aparecerá R$2,90, quando pressionada a tecla ENTER.

IV. Se forem selecionadas as células A1 e B1 e clicado o botão

, essas células terão todas as letras do texto convertidas para maiúsculo.

, essas células terão todas as letras do texto convertidas para maiúsculo. Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

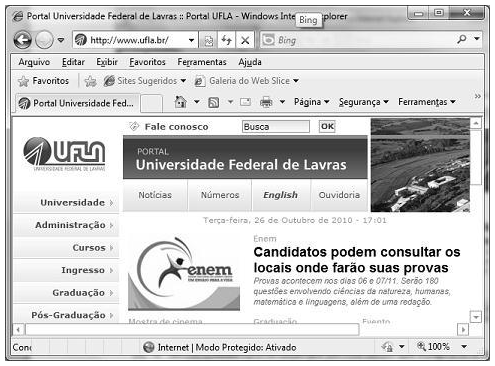

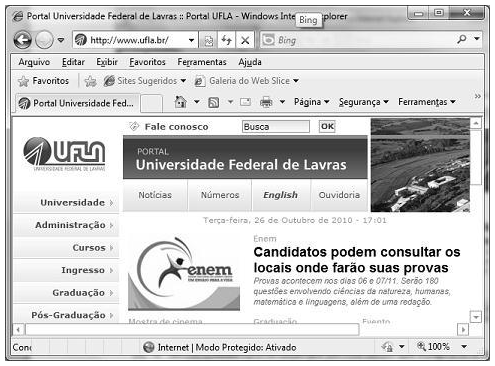

Considerando o Microsoft Internet Explorer, observe a figura e analise as proposições a seguir.

I. Uma nova guia poderá ser criada com o comando Ctrl+T.

II. No menu Exibir há uma opção para mostrar a tela inteira.

III. O http que aparece no endereço da página de Internet é o nome do domínio no qual a página foi inserida.

IV. Usando o menu Ferramentas é possível bloquear pop-ups.

Assinale a alternativa CORRETA:

I. Uma nova guia poderá ser criada com o comando Ctrl+T.

II. No menu Exibir há uma opção para mostrar a tela inteira.

III. O http que aparece no endereço da página de Internet é o nome do domínio no qual a página foi inserida.

IV. Usando o menu Ferramentas é possível bloquear pop-ups.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Suponha que um usuário deseje enviar mensagens criptografadas para um destinatário, usando o algoritmo RSA. As proposições abaixo são verdadeiras, EXCETO:

Provas

Questão presente nas seguintes provas

A Camada de Segurança de Sockets SSL (Secure Sockets Layer) é a implementação de criptografia no protocolo TCP. Analise as seguintes proposições sobre SSL.

I. SSL é amplamente utilizado por aplicações que requerem segurança na comunicação, tal como nos serviços de correio eletrônico, transações bancárias e conexões remotas de rede.

II. As camadas de segurança SSL e TLS (Transport Layer Secure) são idênticas e por isso não são usadas ao mesmo tempo.

III. SSL é suportado por todos os browsers Web e servidores Web sendo usado pelos sites mais populares de transações comerciais.

Marque a alternativa CORRETA.

I. SSL é amplamente utilizado por aplicações que requerem segurança na comunicação, tal como nos serviços de correio eletrônico, transações bancárias e conexões remotas de rede.

II. As camadas de segurança SSL e TLS (Transport Layer Secure) são idênticas e por isso não são usadas ao mesmo tempo.

III. SSL é suportado por todos os browsers Web e servidores Web sendo usado pelos sites mais populares de transações comerciais.

Marque a alternativa CORRETA.

Provas

Questão presente nas seguintes provas

Em Tecnologia de Informação (TI), um plano de contingência é definido como um conjunto de medidas que combinam ações preventivas para manter a integridade, a disponibilidade de dados e serviços e, em caso de situações de anormalidade, a sua recuperação. São medidas de um plano de contingência, EXCETO:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Dois switches que não possuem portas autoconfiguráveis, e nem portas com inversão (crossover), são interligados por meio de um cabo de pares trançados. Qual o tipo de cabo a ser confeccionado e os padrões de crimpagem usados?

Provas

Questão presente nas seguintes provas

564767

Ano: 2010

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFLA

Orgão: UFLA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFLA

Orgão: UFLA

Provas:

É possível associar discos rígidos (HD) em um conjunto redundante de discos independentes (RAID).

Considerando as técnicas de RAID, é CORRETO afirmar que

Considerando as técnicas de RAID, é CORRETO afirmar que

Provas

Questão presente nas seguintes provas

A segmentação lógica de uma rede de computadores utiliza duas técnicas. Marque a alternativa CORRETA.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container