Foram encontradas 50 questões.

Para que seja possível a conectividade em redes de

computadores que utilizam fibras ópticas, são

necessários conectores ópticos para a terminação

das fibras ópticas. Qual das alternativas abaixo

apresenta conectores ópticos utilizados em redes de

computadores?

I – LC (Lucent Connector) II – GBIC (Gigabit Interface Connector) III – SC (Standard Connector) IV – ST (Straight Connector)

I – LC (Lucent Connector) II – GBIC (Gigabit Interface Connector) III – SC (Standard Connector) IV – ST (Straight Connector)

Provas

Questão presente nas seguintes provas

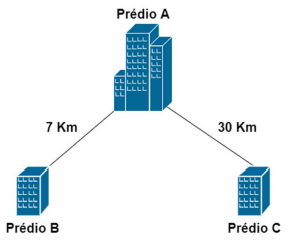

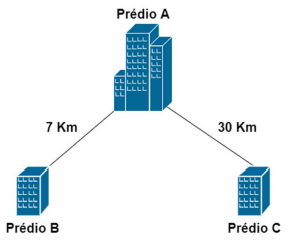

A UFMA precisa interligar 3 prédios localizados

dentro da cidade de São Luís, utilizando switchs com

tecnologia Metro Ethernet, conforme detalhamento

da figura. O enlace de fibra óptica entre o prédio A e

o prédio B terá 7 Km de distância entre si. Já o enlace

de fibra óptica do prédio A ao prédio C terá 30 Km de

distância entre si. Ambos os enlaces de fibra óptica

deverão ter capacidade de transmissão de dados de

10 Gbps. Quais os tipos de transceivers ópticos

devem ser utilizados no enlace óptico do prédio A ao

prédio B e do enlace óptico do prédio A ao prédio C

pela equipe técnica da UFMA?

Provas

Questão presente nas seguintes provas

Quais das alternativas abaixo são funções do

Protocolo de Descoberta de Vizinhança (NDP –

Neighbor Discovery Protocol) no protocolo IPv6?

I – Descoberta de parâmetros do enlace II – Autoconfiguração de endereços III – Descoberta de roteadores e prefixos IV – Resolução de endereços físicos (MAC)

I – Descoberta de parâmetros do enlace II – Autoconfiguração de endereços III – Descoberta de roteadores e prefixos IV – Resolução de endereços físicos (MAC)

Provas

Questão presente nas seguintes provas

Qual endereço IPv6 abaixo representa um endereço

IPv6 Unicast Link-local?

Provas

Questão presente nas seguintes provas

Considerando o endereço IPv6,

fe80::84f0:d763:5f9b:aa48, transforme o penúltimo

bloco, de quatros números hexadecimais ou grupo

de 16 bits do endereço IPv6, em número binário.

Provas

Questão presente nas seguintes provas

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

O protocolo TCP/IP possui 4 camadas, sendo elas: Acesso à Rede, à Internet, a Transporte e à Aplicação. Correlacione a coluna da esquerda que possui as camadas do protocolo TCP/IP com coluna da direita que possui exemplos de protocolos que fazem parte das camadas do protocolo TCP/IP. Após, indique a sequência correta.

(1) Acesso à Rede (2) Internet (3) Aplicação

(A) Telnet e RIP (B) Token Ring e Frame Relay (C) ICMP e IGMP

(1) Acesso à Rede (2) Internet (3) Aplicação

(A) Telnet e RIP (B) Token Ring e Frame Relay (C) ICMP e IGMP

Provas

Questão presente nas seguintes provas

O modelo de referência OSI foi concebido,

recomendando 7 camadas e serviu de base para

construção do protocolo TCP/IP. Diante disto, qual,

entre as camadas abaixo, foi recomendada pelo

modelo OSI e foi implementada no protocolo TCP/IP,

com a função de executar ações relacionadas à

confiabilidade e integridade dos dados por meio de

funções como o controle de fluxo, controle de erro,

sequenciação e multiplexação de mensagens?

Provas

Questão presente nas seguintes provas

Firewalls são um ativo importante na segurança de

redes. Sobre eles, é correto afirmar?

I - É um recurso de hardware ou software que atua como ponto único de defesa entre a rede privada e a rede pública. Ele pode ainda controlar o tráfego entre as sub-redes de uma rede privada. O firewall pode autorizar, negar e registrar tudo que passa por ele. II - Não tem papel um fundamental de estabelecer as zonas DMZ – Demilitarized Zone (Zona Desmilitarizada). III - Eles podem ser capazes de examinar o conteúdo dentro dos pacotes e avaliar a camada de aplicação, podendo, assim, determinar de qual aplicação é um determinado tráfego e tomar uma decisão conforme pré-estabelecido por seu administrador. IV - Podem incluir detecção e prevenção de intrusão em rede, integração com sistemas de autenticação e até mesmo a função de gateway antivírus.

I - É um recurso de hardware ou software que atua como ponto único de defesa entre a rede privada e a rede pública. Ele pode ainda controlar o tráfego entre as sub-redes de uma rede privada. O firewall pode autorizar, negar e registrar tudo que passa por ele. II - Não tem papel um fundamental de estabelecer as zonas DMZ – Demilitarized Zone (Zona Desmilitarizada). III - Eles podem ser capazes de examinar o conteúdo dentro dos pacotes e avaliar a camada de aplicação, podendo, assim, determinar de qual aplicação é um determinado tráfego e tomar uma decisão conforme pré-estabelecido por seu administrador. IV - Podem incluir detecção e prevenção de intrusão em rede, integração com sistemas de autenticação e até mesmo a função de gateway antivírus.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

O conceito de segurança de computadores é a

proteção oferecida a um sistema de informação

automatizado para atingir os objetivos apropriados

de preservação de três propriedades fundamentais.

Elas são?

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Boot

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Script

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Macro

Existem diversos tipos de malware, dentre eles,

estão os vírus de computador, estes podem ser

definidos como?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container